Améliorer la rapidité et la sécurité de vos déploiements dans le cloud

Alicia Williams

Developer Advocate, Google Cloud

Essayer GCP

Les nouveaux clients peuvent explorer et évaluer Google Cloud avec des conditions exceptionnelles.

EssayerLa rapidité et la sécurité des déploiements figurent parmi les principales priorités des organisations qui bâtissent leur IT dans le cloud.

Ces objectifs peuvent parfois sembler contradictoires, notamment si la gouvernance de la sécurité est distribuée, si les consignes de sécurité sont davantage rédigées comme des obligations plutôt que des préconisations et qu’en plus les outils font défaut pour qu’elles soient réellement appliquées dans votre environnement. Mais ce n'est pas une fatalité. Nous avons spécialement créé le « security foundations blueprint » pour adresser ces questions.

Nous avons récemment commencé à parler de ce guide sur ce blog afin de présenter son contenu, indiquer à qui il s’adresse et passer en revue certaines des meilleures pratiques qu'il recommande pour créer et maintenir une infrastructure centrée sur la sécurité. Nous avons aussi expliqué comment bien démarrer avec le repository (le répertoire) d'automatisation qui transforme ces meilleures pratiques en modules Terraform déployables.

Le « security foundations blueprint » n’est qu’une des nombreuses ressources proposées par notre centre des meilleures pratiques.

Dans ce billet, nous allons revenir plus en détail sur les retours d’expériences des utilisateurs de Google Cloud qui adoptent, adaptent, et déploient le « security foundations blueprint » dans leur environnement cloud. De toutes tailles et de tous secteurs, ces organisations ont constaté un impact positif sur leurs équipes et leurs activités. Au fil du temps, et alors que nous les écoutions et travaillions avec elles, leurs retours nous ont permis d’identifier différents bénéfices du « security foundations blueprint » :

- Il permet de mieux former les nouveaux collaborateurs aux fonctionnalités et aux meilleures pratiques de sécurité de Google Cloud.

- Il collecte en un seul lieu toutes les décisions fondamentales prises en matière de sécurité et fournit un modèle de référence fondé sur l’expertise de Google.

- Il fournit un exemple de déploiement automatisé qui accélère des déploiements et opérations sécurisées.

- Il permet aux partenaires d’élaborer des solutions spécifiques à un domaine d’activité en se fondant sur un socle sécurisé.

Nous vous proposons ci-après d’explorer un peu plus chacun de ces avantages.

Sensibiliser les clients à la sécurité dans Google Cloud

Migrer des workloads vers le cloud ouvre de multiples perspectives de modernisation et d’amélioration. Le renforcement de la sécurité de votre infrastructure est l’une d’entre elles. Toutefois, si vous gérez habituellement la sécurité d’un environnement interne « on-prem », vous devrez vous familiariser avec un nouveau jeu de “infrastructure primitives” (les building blocks proposés) et d’abstractions de contrôle (autrement dit la façon dont vous gérez les stratégies de sécurité) ainsi qu’avec le modèle de « Shared Fate » entre Google Cloud et vous.

Le guide « security foundations blueprint » réunit tous ces sujets dans un document très complet afin de former les nouveaux utilisateurs aux fonctionnalités de sécurité de Google Cloud. Il couvre votre réseau, la hiérarchie de vos ressources, la manière dont vous fournissez l'accès, et bien d'autres choses encore (à découvrir dans ce récent article de blog). Document de référence, il peut être utilisé par les clients lorsqu’ils conçoivent leur architecture et mettent en place des règles ainsi que des lignes directrices pour optimiser la sécurité de leur environnement. Pour les clients ayant déjà établi leur stratégie de sécurité, ce guide peut être utilisé pour valider et affiner leur architecture existante afin de l'aligner sur les meilleures pratiques de sécurité dans Google Cloud.

Cliquez sur l’image pour accéder au guide complet « security foundations blueprint »

Des conseils avisés par des experts de la sécurité

Une fois familiarisé avec les solutions et les options disponibles pour sécuriser vos déploiements, vous pouvez traduire ces connaissances acquises en stratégies de sécurité. Il faut toutefois savoir que le processus peut s’avérer difficile en raison non seulement des nombreuses décisions à prendre mais aussi de leurs dépendances les unes des autres. Le « security foundations blueprint » est précisément là pour vous guider dans cet arbre décisionnel en vous proposant un parcours cohérent et parfaitement maîtrisé afin de vous garantir une posture de sécurité forte.

En d'autres termes, il a été conçu pour vous accompagner en vous fournissant les meilleures pratiques dans le déploiement de workloads sur Google Cloud. Et n’oublions pas qu’il est rédigé par le fournisseur de la plateforme, autrement dit par celui qui maîtrise le mieux non seulement la configuration actuelle de la solution mais aussi ses évolutions à venir.

En suivant les meilleures pratiques fournies par le guide, vous poserez les bases d'une solide posture de sécurité. Celui-ci fournit un contexte ainsi que des informations générales sur les compromis et les raisons sous-jacentes à chacune des décisions, afin que vous puissiez évaluer les risques et adapter votre décision à vos propres besoins. En fait, le modèle est conçu pour être flexible, de sorte qu'il peut être utilisé dans son intégralité tel qu'il est rédigé, ou comme point de départ pour concevoir votre propre architecture avec vos propres stratégies de sécurité. Il est également mis à jour régulièrement pour intégrer les commentaires des utilisateurs, les mises à jour des produits et les modèles de menaces, de sorte que votre stratégie de sécurité reste elle aussi à jour.

Accélérer les déploiements

Le Time-to-market reste l’un des objectifs principaux de tout projet. Les déploiements dans le cloud ne font pas exception. La gestion manuelle des paramètres et des scripts de configuration ainsi que la définition des stratégies d'IAM, de pare-feu, de journalisation et de sauvegarde de votre déploiement engendrent de la complexité. Difficilement répétables faute d’automatisation, ces opérations ralentissent le développement. En adoptant le modèle du « security foundations blueprint », vous bénéficiez automatiquement d’un code pré-écrit et testé pour vous, traduisant les meilleures pratiques en modules Terraform. Par ailleurs, les tâches opérationnelles sont automatisées et intégrées dans le processus de déploiement, ce qui accélère encore la vitesse de vos déploiements. Vous pouvez aussi gérer et suivre les évolutions, ce qui favorise une meilleure gouvernance de l’état de votre infrastructure.

Accélérer les déploiements sans compromettre la sécurité est l'avantage numéro un qui revient constamment dans les retours des utilisateurs après leur adoption du « security foundations blueprint » et des modules Terraform qui l’accompagnent.

Chez Deloitte, nous avons exploité avec succès le « Security Foundations Blueprint » chez nos clients pour les aider à accélérer l'adoption sécurisée de Google Cloud, optimisant au passage nos propres solutions et méthodes de livraison logicielles.

Arun Perinkolam, Principal and US Google Cloud Security Practice & Alliance Leader, Deloitte & Touche LLP (Directeur

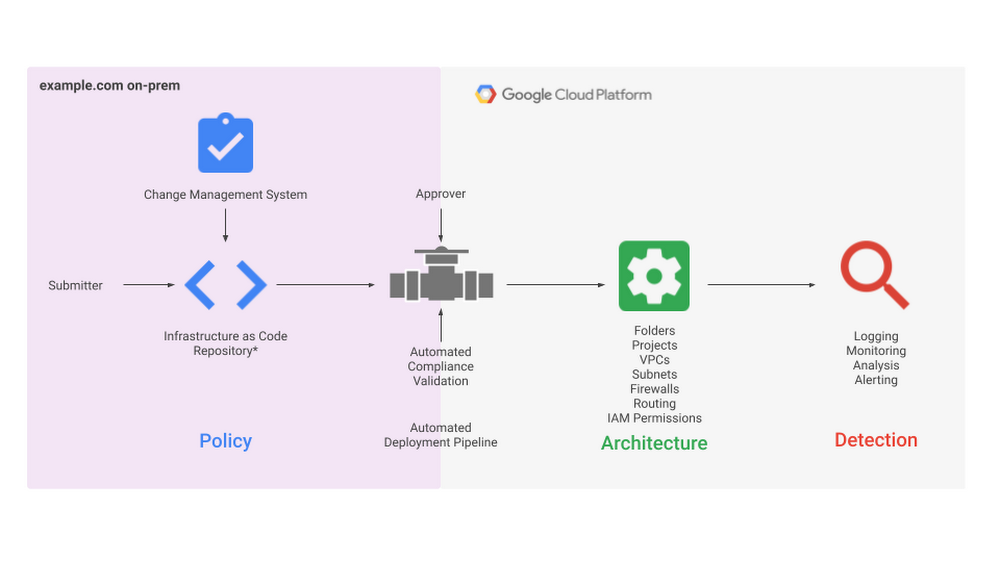

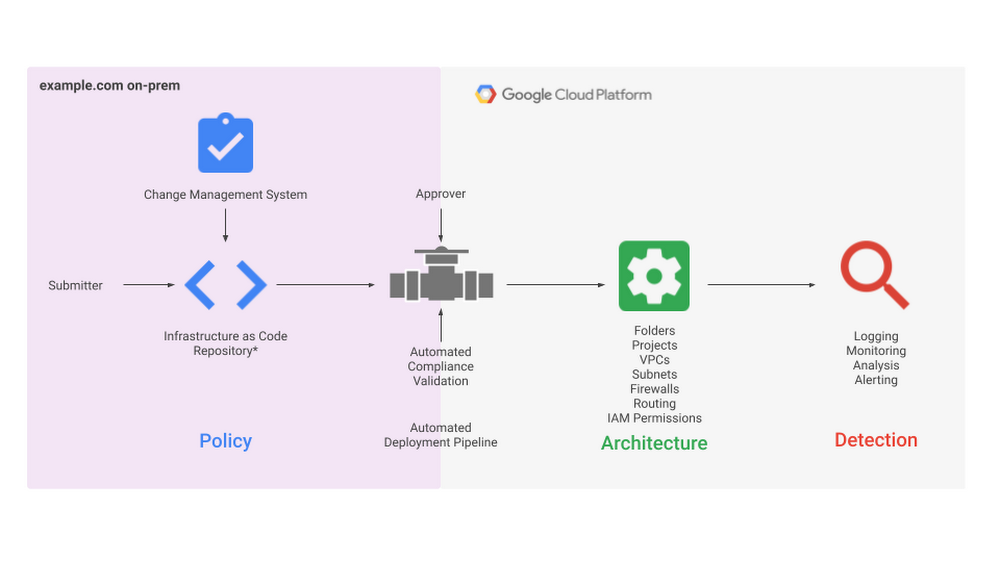

Le « security foundations blueprint » sous forme de pipeline de déploiement automatisé

Une fondation qui permet une approche personnalisée et adaptée à un contexte spécifique

Au-delà des principes fondamentaux de sécurité, il arrive que des clients et des partenaires soient confrontés à des cas d’usage et/ou à des exigences spécifiques à leur secteur d'activité, à leur situation géographique ou à des contraintes réglementaires propres à leur entreprise. Gérer chaque cas particulier en partant de zéro et en tentant de l’industrialiser peut s’avérer difficile. En outre, les clients et les partenaires détiennent des connaissances précieuses, issues de leur propre expérience et expertise, qu'ils appliquent pour élaborer leurs solutions et sont seuls à maîtriser.

Disposer d’un point de départ universel - défini par Google Cloud et posant les principes de sécurité fondamentaux - permet aux clients et aux partenaires de se concentrer sur les principales différences et améliorations nécessaires pour gérer leur cas d’usage spécifique puis de construire à partir de cette base. Le processus est ainsi accéléré, réimplémenter les contrôles et stratégies de base n’étant plus nécessaires. Par ailleurs, le référentiel de Google Cloud permet aux clients et aux partenaires de comprendre et d'aligner plus facilement leurs approches de la sécurité sur les meilleures pratiques de Google Cloud. En fournissant un point de départ cohérent et des bases universelles, le « security foundations blueprint » permet à chaque utilisateur et consommateur de bâtir son architecture sécurisée et personnalisée à partir d’une vision commune.

Prochaines étapes

Que vous débutiez sur Google Cloud en élaborant vos premières architectures et règles de sécurité ou que vous en soyez au stade de la validation et de l’évolution des règles d'architecture existantes en prenant de nouvelles décisions, le « security foundations blueprint » est l’outil qu’il vous faut pour rendre vos déploiements plus sûrs et plus rapides.

Si vous ne l'avez pas encore fait, n'oubliez pas de lire les trois premiers billets de cette série d’articles qui présentent le « security foundations blueprint », expliquent les sujets abordés et donnent des conseils pour commencer à utiliser les modules Terraform.

Si vous souhaitez accéder directement au Blueprint, n'oubliez pas que celui-ci comporte à la fois un guide pas à pas et un repository de modules d’automatisation pour Terraform.

Merci de votre intérêt pour le « security foundations blueprint ». Passez à l’action, déployez et restez sécurisé !