내 데이터는 내가 지킨다! 더 강력해진 단일 테넌트 Cloud HSM으로 암호화 주권을 확보하세요!

Amit Bapat

Product Manager, Google Cloud Security

Jai Rad

Engineering Manager, Google Cloud Security

Try Gemini 3.1 Pro

Our most intelligent model available yet for complex tasks on Gemini Enterprise and Vertex AI

Try now해당 블로그의 원문은 2026년 2월 3일 Google Cloud 블로그(영문)에 게재되었습니다.

규제가 엄격한 분야에서 민감한 데이터를 처리하는 조직은 종종 어려운 선택에 직면합니다. 엄격한 규정 준수 요구사항을 충족하기 위해 물리적 하드웨어를 직접 구축하고 관리하거나, 필요한 특정 수준의 격리를 제공하지 못할 수 있는 클라우드 서비스를 사용하는 것 사이에서 고민해야 합니다.

이러한 조직들(주로 금융 서비스, 국방, 의료, 보험, 정부 분야)은 클라우드 제공업체를 포함한 다른 누구도 자신의 키에 접근할 수 없다는 암호화 보증을 제공하는 키 관리 서비스를 필요로 합니다. 또한, 이 키 관리 서비스는 보호된 민감한 데이터가 비즈니스에 중요한 애플리케이션에서 중단 없이 접근할 수 있도록 고가용성과 확장성을 갖추어야 합니다.

이러한 엄격한 기준을 물리적 하드웨어 관리의 부담 없이 충족할 수 있도록, 저희는 **Single-tenant Cloud HSM**을 소개합니다. 이는 고객이 자신의 암호화 키에 대한 완전한 제어권을 유지할 수 있는 전용의 고가용성 하드웨어 보안 모듈(HSM) 파티션 클러스터를 제공하는 새로운 서비스입니다.

Single-tenant Cloud HSM은 오늘 미국과 유럽 연합에서 경쟁력 있는 가격으로 정식 출시되었습니다. 올해 안에 더 많은 리전과 기능을 추가할 계획입니다.

하드웨어 기반 격리로 키에 대한 제어권 확보

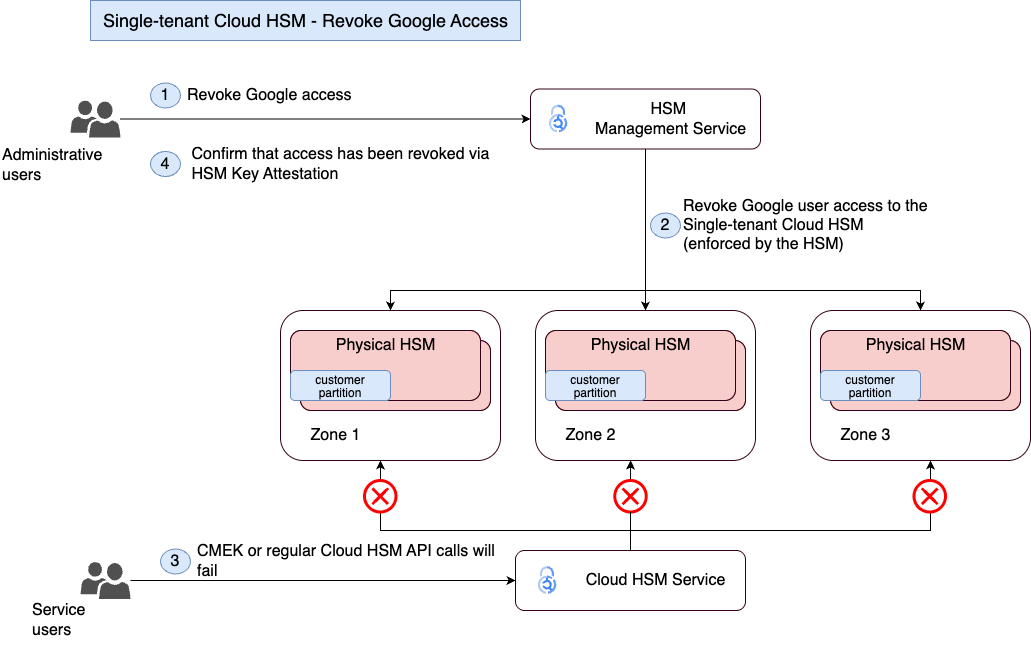

Single-tenant Cloud HSM은 FIPS 140-2 레벨 3 검증, 다른 사용자로부터의 격리, 그리고 HSM에 대한 더 강력한 보안 제어가 필요한 워크로드를 위해 설계되었습니다. 다중 테넌트 솔루션과 달리, 이 서비스는 고객이 물리적 HSM의 한 파티션에서 유일한 테넌트임을 보장합니다. 하드웨어 자체가 암호화 격리를 시행하므로, 고객의 키는 다른 고객 및 Google 운영자와 분리됩니다.

고객이 데이터에 대한 제어권을 유지할 수 있도록, 이 서비스는 다음과 같은 몇 가지 중요한 보안 기능을 포함합니다.

-

완전한 소유권: 고객이 자신의 파티션에 대한 루트 키와 루트 키 접근을 제어합니다.

-

쿼럼 기반 관리: 민감한 작업은 하드웨어에 기반을 두며 쿼럼 승인을 요구하므로, 어떤 개인도 무단으로 변경할 수 없습니다.

-

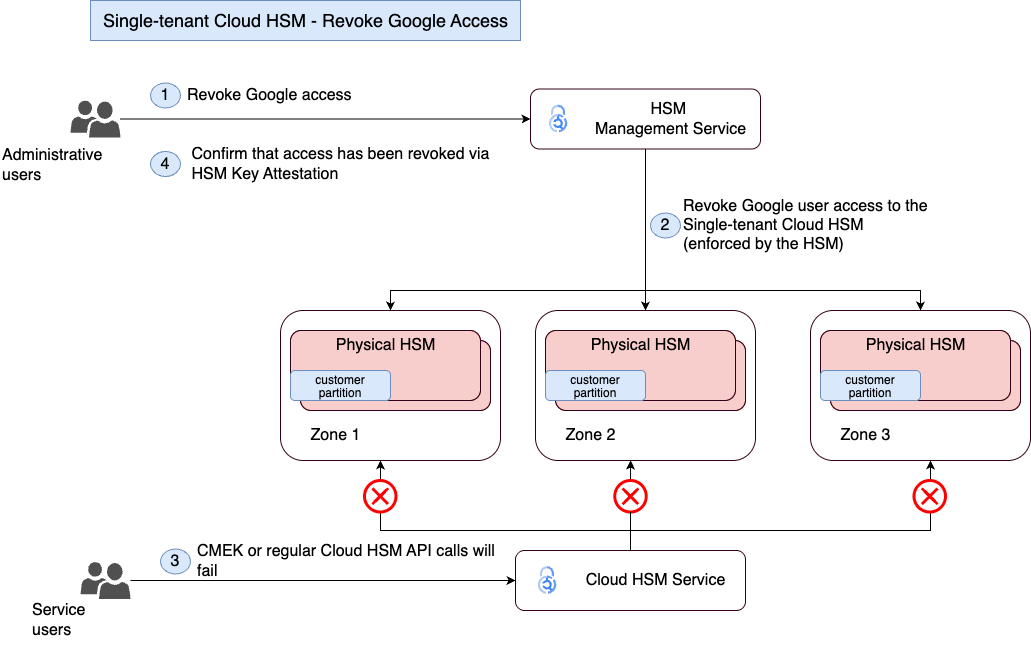

접근 권한 철회: 고객은 언제든지 Google의 접근 권한을 철회할 수 있습니다. 이 조치를 취하면 해당 인스턴스의 모든 키를 사용할 수 없게 되며, 그 키로 암호화된 데이터에 접근할 수 없게 됩니다.

보안을 희생하지 않으면서 운영 오버헤드 절감

물리적 HSM을 관리하는 것은 보통 조달부터 유지보수까지 상당한 작업을 수반합니다. Single-tenant Cloud HSM을 사용하면 Google이 하드웨어의 프로비저닝, 구성, 모니터링 및 규정 준수를 관리합니다. 이를 통해 고객은 하드웨어 유지보수 대신 보안 정책에 집중할 수 있습니다. 또한 이 서비스는 고가용성과 이중화를 위해 설계되어, 몇 분 만에 프로비저닝하고 워크로드 성장에 따라 확장할 수 있습니다.

Single-tenant Cloud HSM은 어떻게 작동하나요?

고객이 갖게 되는 제어 수준을 이해하려면 인증 흐름을 살펴보는 것이 도움이 됩니다. 고객은 자신의 관리자 사용자 자격 증명을 직접 소유하고 관리합니다. 이러한 키 쌍은 YubiKey와 같은 하드웨어 토큰이나 고객이 선택한 다른 키 관리 시스템에서 생성할 수 있습니다.

무단 접근을 방지하기 위해, 여러 사용자를 설정하고 인스턴스가 쿼럼(M of N)을 요구하도록 구성해야 합니다. 이를 통해 특정 수의 승인된 사용자가 권한 부여 또는 철회에 동의해야만 작업이 실행되도록 보장할 수 있습니다.

그림 1: 단일 테넌트 Cloud HSM 상위 수준 아키텍처

이 설정을 통해 관리자는 다음을 수행할 수 있습니다:

-

Google이 단일 테넌트 Cloud HSM 인스턴스에서 암호화 작업을 수행하도록 승인합니다.

-

언제든지 Google의 승인을 철회합니다.

그림 2: 단일 테넌트 Cloud HSM: Google 접근 권한 철회

요약하자면 다음과 같습니다.

-

각 단일 테넌트 Cloud HSM 인스턴스는 고객 전용으로 암호화적으로 격리된 전용 HSM 파티션 클러스터입니다.

-

각 단일 테넌트 인스턴스는 다중 테넌트 Cloud HSM과 동일한 이중화 및 고가용성을 제공합니다.

-

고객은 인스턴스에 대한 Google의 승인을 철회할 수 있으며, 이 경우 해당 인스턴스의 모든 키를 사용할 수 없게 되고, 다시 승인을 부여한 후에만 복원할 수 있습니다.

기능 및 이점

규정 준수 및 보안 표준 충족: 단일 테넌트 Cloud HSM은 엄격한 보안 및 규제 표준을 충족하는 클라우드 워크로드를 실행하려는 고객을 위해 구축되었습니다. 단일 테넌트 Cloud HSM은 펌웨어 버전 3.4 빌드 10을 사용하는 FIPS 140-2 레벨 3 검증 Marvell LiquidSecurity HSM(모델 CNL3560-NFBE-2.0-G 및 CNL3560-NFBE-3.0-G)을 사용합니다.

단일 테넌트 Cloud HSM 서비스는 FedRAMP, DISA IL5, ITAR, SOC 1/SOC 2/SOC 3, HIPAA 및 PCI DSS를 포함한 수많은 규정 및 인증을 획득했습니다. 이러한 표준 및 인증은 규제가 심한 시장 부문의 고객이 키 관리 및 데이터 보호에 대한 규제 및 규정 준수 요구사항을 충족하는 데 도움이 됩니다.

몇 분 만에 인스턴스 설정: 모든 관리 작업에 대해 표준 gcloud 명령을 사용하여 단일 테넌트 Cloud HSM 인스턴스를 신속하게 설정할 수 있습니다. 관리자 접근에 필요한 쿼럼을 설정하면 약 15분 만에 전체 클러스터를 프로비저닝할 수 있습니다.

고가용성으로 자동 확장: 단일 테넌트 Cloud HSM 인스턴스는 여러 영역에 걸쳐 있어 안정성을 보장하며, Cloud HSM의 가용성 표준과 일치합니다. 또한 이 서비스는 최대 트래픽 부하를 처리하기 위해 자동으로 확장되어 수동 개입 없이 일관된 성능을 보장합니다.

기존에 사용하던 도구와 통합: 기존 워크플로에서 즉시 단일 테넌트 Cloud HSM을 사용할 수 있습니다. 기존 Cloud Key Management System(KMS) API와 함께 작동하므로 고객 관리 암호화 키(CMEK)를 사용하여 Google Cloud 서비스 전반의 데이터를 보호할 수 있습니다. 또한 Cloud Logging 및 Cloud Monitoring과 통합되어 키 사용에 대한 분석, 알림 및 가시성을 제공합니다.

시작하기

지금 바로 Google Cloud 콘솔에서 전용 클러스터 프로비저닝을 시작하는 방법에 대한 설명서를 확인하고, Cloud HSM이 보안 및 규정 준수 목표를 달성하는 데 어떻게 도움이 되는지 자세히 알아보세요.