Cet article présente VPC Service Controls, ainsi que ses avantages et ses fonctionnalités.

Qui doit utiliser VPC Service Controls ?

Votre organisation peut posséder des droits de propriété intellectuelle sous la forme de données très sensibles, ou votre organisation peut gérer des données sensibles soumises à des réglementations supplémentaires sur la protection des données, telles que la norme PCI DSS. La perte ou la divulgation involontaire de données sensibles peut avoir des conséquences commerciales négatives importantes.

Si vous effectuez une migration d'une infrastructure sur site vers le cloud, l'un de vos objectifs peut être de répliquer votre architecture de sécurité basée sur le réseau sur site lorsque vous déplacez vos données vers Google Cloud. Pour protéger vos données très sensibles, vous pouvez vous assurer que vos ressources ne sont accessibles que depuis des réseaux de confiance. Certaines organisations peuvent autoriser l'accès public aux ressources tant que la requête provient d'un réseau approuvé, qui peut être identifié en fonction de l'adresse IP de la requête.

Pour réduire les risques d'exfiltration des données, votre organisation peut également souhaiter garantir un échange de données sécurisé au-delà des limites de l'organisation, à l'aide de contrôles ultraprécis. En tant qu'administrateur, vous devez vous assurer que:

- Les clients disposant d'un accès privilégié n'ont pas non plus accès aux ressources des partenaires.

- Les clients ayant accès à des données sensibles peuvent uniquement lire des ensembles de données publiques, mais pas écrire sur ceux-ci.

Comment VPC Service Controls réduit les risques d'exfiltration des données

VPC Service Controls vous protège contre les actions accidentelles ou ciblées d'entités externes ou d'entités internes, ce qui contribue à réduire les risques d'exfiltration de données injustifiés à partir des services Google Cloud tels que Cloud Storage et BigQuery. VPC Service Controls vous permet de créer des périmètres qui protègent les ressources et les données des services que vous spécifiez explicitement.

VPC Service Controls sécurise vos services Google Cloud en définissant les contrôles suivants:

Les clients d'un périmètre qui disposent d'un accès privé à certaines ressources ne peuvent pas accéder à des ressources non autorisées (potentiellement publiques) situées en dehors du périmètre.

Les données ne peuvent pas être copiées vers des ressources non autorisées en dehors du périmètre à l'aide d'opérations de service telles que

gsutil cpoubq mk.L'échange de données entre des clients et des ressources séparés par des périmètres est sécurisé par des règles d'entrée et de sortie.

L'accès contextuel aux ressources est basé sur les attributs du client, tels que le type d'identité (compte de service ou utilisateur), l'identité, les données d'appareil et l'origine du réseau (adresse IP ou réseau VPC). Voici des exemples d'accès contextuel :

Les clients situés en dehors du périmètre, sur Google Cloud ou sur site, se trouvent dans des ressources VPC autorisées et utilisent l'accès privé à Google pour accéder aux ressources situées dans un périmètre.

L'accès Internet aux ressources d'un périmètre est restreint à l'aide d'une plage d'adresses IPv4 et IPv6.

Pour en savoir plus, consultez la page Accès contextuel à l'aide de règles d'entrée.

VPC Service Controls offre un niveau de sécurité supplémentaire pour les services Google Cloud, indépendamment de la gestion de l'authentification et des accès (IAM). Tandis que les stratégies IAM permettent un contrôle d'accès précis basé sur l'identité, VPC Service Controls offre une sécurité périmétrique basée sur le contexte plus étendue, et permet par exemple de contrôler la sortie des données au-delà du périmètre. Nous vous recommandons d'utiliser VPC Service Controls conjointement à IAM pour bénéficier d'une défense en profondeur.

VPC Service Controls vous permet de surveiller les modèles d'accès aux ressources sur l'ensemble de vos périmètres de service à l'aide de Cloud Audit Logs. Pour en savoir plus, consultez la page Journaux d'audit de VPC Service Controls.

Avantages en matière de sécurité offerts par VPC Service Controls

VPC Service Controls permet de limiter les risques de sécurité suivants sans sacrifier les avantages en termes de performances de l'accès privé direct aux ressources Google Cloud :

Accès depuis des réseaux non autorisés à l'aide d'identifiants volés: en autorisant l'accès privé uniquement à partir de réseaux VPC autorisés, VPC Service Controls protège contre le risque d'exfiltration de données présenté par les clients utilisant des identifiants OAuth ou de compte de service volés.

L'exfiltration de données due à des menaces internes ou à un code compromis : VPC Service Controls complète les contrôles effectués sur la sortie des réseaux en empêchant les clients de ces réseaux d'accéder aux ressources des services gérés par Google en dehors du périmètre.

VPC Service Controls empêche également la lecture de données ou leur copie sur une ressource en dehors du périmètre. VPC Service Controls empêche les opérations de service, telles que la copie sur un bucket Cloud Storage public à l'aide de la commande

gsutil cpou sur une table BigQuery externe permanente à l'aide de la commandebq mk.Google Cloud fournit également une adresse IP virtuelle restreinte à intégrer à VPC Service Controls. L'adresse IP virtuelle restreinte permet également d'envoyer des requêtes aux services compatibles avec VPC Service Controls sans les exposer à Internet.

L'exposition publique de données privées en raison d'une mauvaise configuration des stratégies IAM : VPC Service Controls offre un niveau de sécurité supplémentaire en empêchant l'accès à partir de réseaux non autorisés, même si les données sont exposées par des stratégies IAM mal configurées.

Surveiller l'accès aux services: utilisez VPC Service Controls en mode de simulation pour surveiller les requêtes adressées aux services protégés sans empêcher l'accès et pour comprendre les requêtes de trafic adressées à vos projets. Vous pouvez également créer des périmètres honeypot pour identifier les tentatives inattendues ou malveillantes de vérification des services accessibles.

Vous pouvez utiliser une règle d'accès de l'organisation et configurer VPC Service Controls pour l'ensemble de votre organisation Google Cloud, ou utiliser des règles de champ d'application et configurer VPC Service Controls pour un dossier ou un projet de l'organisation. Vous conservez la flexibilité nécessaire pour traiter, transformer et copier les données au sein du périmètre.

Les configurations de VPC Service Controls sont gérées par défaut au niveau de l'organisation, mais les règles d'accès limitées pour les dossiers ou les projets peuvent être utilisées pour déléguer l'administration des périmètres de service plus bas dans la hiérarchie des ressources.

VPC Service Controls et métadonnées

VPC Service Controls n'est pas conçu pour appliquer des contrôles complets sur le déplacement des métadonnées.

Dans ce contexte, les données sont définies comme du contenu stocké dans une ressource Google Cloud. Par exemple, le contenu d'un objet Cloud Storage. Les métadonnées sont définies comme les attributs de la ressource ou de son parent. Il peut par exemple s'agir de noms de buckets Cloud Storage.

L'objectif principal de VPC Service Controls est de contrôler le déplacement des données, plutôt que celui des métadonnées, au-delà d'un périmètre de service via des services compatibles. Bien que VPC Service Controls gère également l'accès aux métadonnées, il existe certains scénarios dans lesquels il est possible de copier et d'accéder aux métadonnées sans aucune vérification des règles VPC Service Controls.

Nous vous recommandons d'utiliser IAM, y compris l'utilisation de rôles personnalisés, pour garantir un contrôle approprié sur l'accès aux métadonnées.

Capacités

VPC Service Controls vous permet de définir des règles de sécurité qui empêchent l'accès aux services gérés par Google en dehors d'un périmètre de confiance, qui bloquent l'accès aux données depuis des emplacements non approuvés et qui réduisent les risques d'exfiltration des données.

Vous pouvez utiliser VPC Service Controls pour les cas d'utilisation suivants :

Isoler des ressources Google Cloud et des réseaux VPC dans des périmètres de service

Étendez des périmètres aux réseaux sur site à l'aide de réseaux VPC de zones de destination VPN ou Cloud Interconnect autorisés.

Contrôler l'accès aux ressources Google Cloud depuis Internet

Protéger les échanges de données dans les périmètres et les organisations à l'aide de règles d'entrée et de sortie

Autoriser l'accès contextuel aux ressources en fonction des attributs du client à l'aide de règles d'entrée

Isoler des ressources Google Cloud dans des périmètres de service

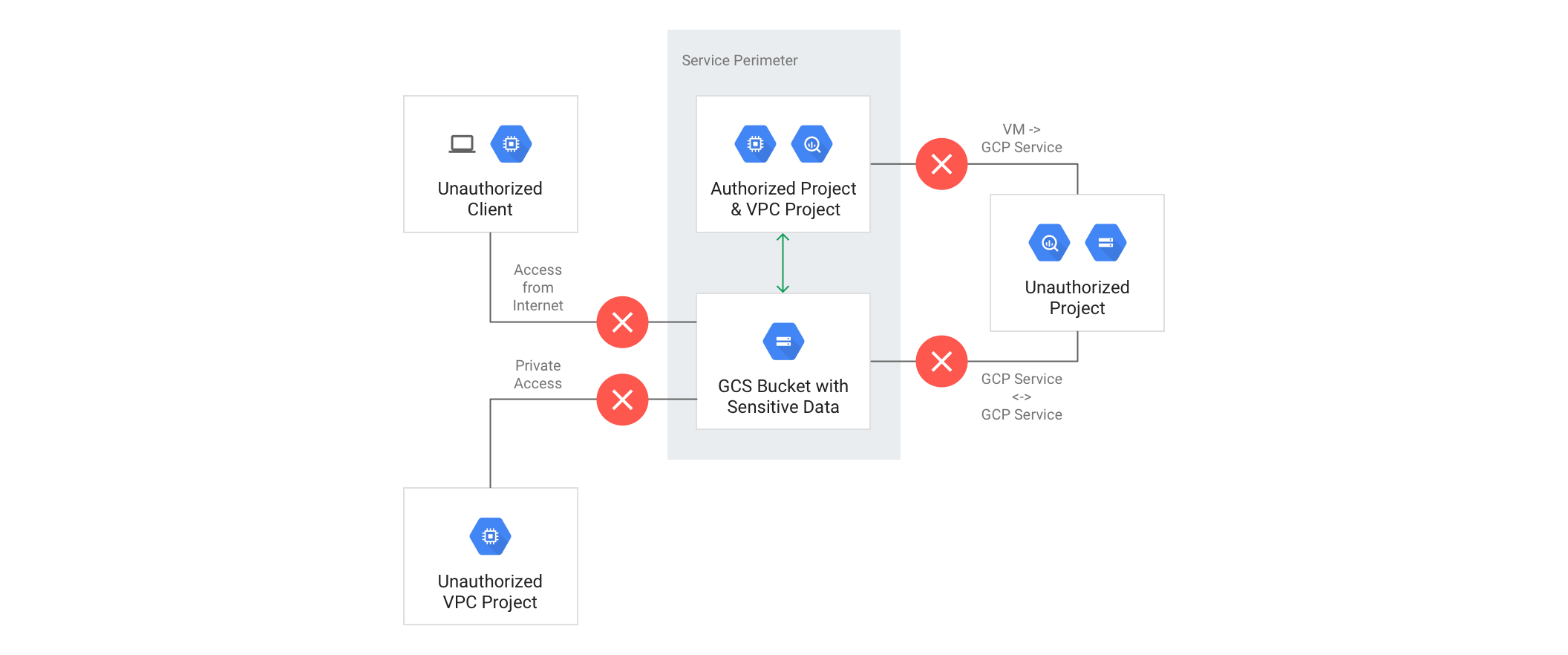

Un périmètre de service crée une limite de sécurité autour des ressources Google Cloud. Un périmètre de service permet une communication libre au sein du périmètre, mais bloque par défaut la communication avec les services Google Cloud au-delà du périmètre.

Le périmètre fonctionne spécifiquement avec les services gérés Google Cloud. Il ne bloque pas l'accès aux API ni aux services tiers sur Internet.

Vous pouvez configurer un périmètre pour contrôler les types de communications suivants:

- De l'Internet public aux ressources client dans les services gérés

- Des machines virtuelles (VM) à un service Google Cloud (API)

- Entre les services Google Cloud

Avec VPC Service Controls, vous n'avez pas besoin de disposer d'un réseau cloud privé virtuel (VPC). Pour utiliser VPC Service Controls sans disposer de ressources sur un réseau VPC, vous pouvez autoriser le trafic provenant de plages d'adresses IP externes ou de certains comptes principaux IAM. Pour en savoir plus, consultez la section Créer et gérer des niveaux d'accès.

Voici quelques exemples de création d'une limite de sécurité par VPC Service Controls :

Une VM d'un réseau VPC faisant partie d'un périmètre de service peut lire ou écrire dans un bucket Cloud Storage situé dans le même périmètre. Cependant, VPC Service Controls n'autorise pas les VM situées dans les réseaux VPC qui sont en dehors du périmètre à accéder aux buckets Cloud Storage qui sont dans le périmètre. Vous devez spécifier une règle d'entrée pour autoriser les VM des réseaux VPC situés en dehors du périmètre à accéder aux buckets Cloud Storage situés à l'intérieur du périmètre.

Un projet hôte contenant plusieurs réseaux VPC possède une règle de périmètre différente pour chaque réseau VPC du projet hôte.

Une opération de copie entre deux buckets Cloud Storage aboutit si les deux buckets se trouvent au sein du même périmètre de service, mais échoue si l'un des deux se situe en dehors du périmètre.

VPC Service Controls ne permet pas aux VM d'un réseau VPC situé dans un périmètre de service d'accéder aux buckets Cloud Storage situés en dehors de ce périmètre.

Le schéma suivant illustre un périmètre de service permettant la communication entre un projet VPC et un bucket Cloud Storage à l'intérieur du périmètre, mais bloque toutes les communications au-delà de celui-ci :

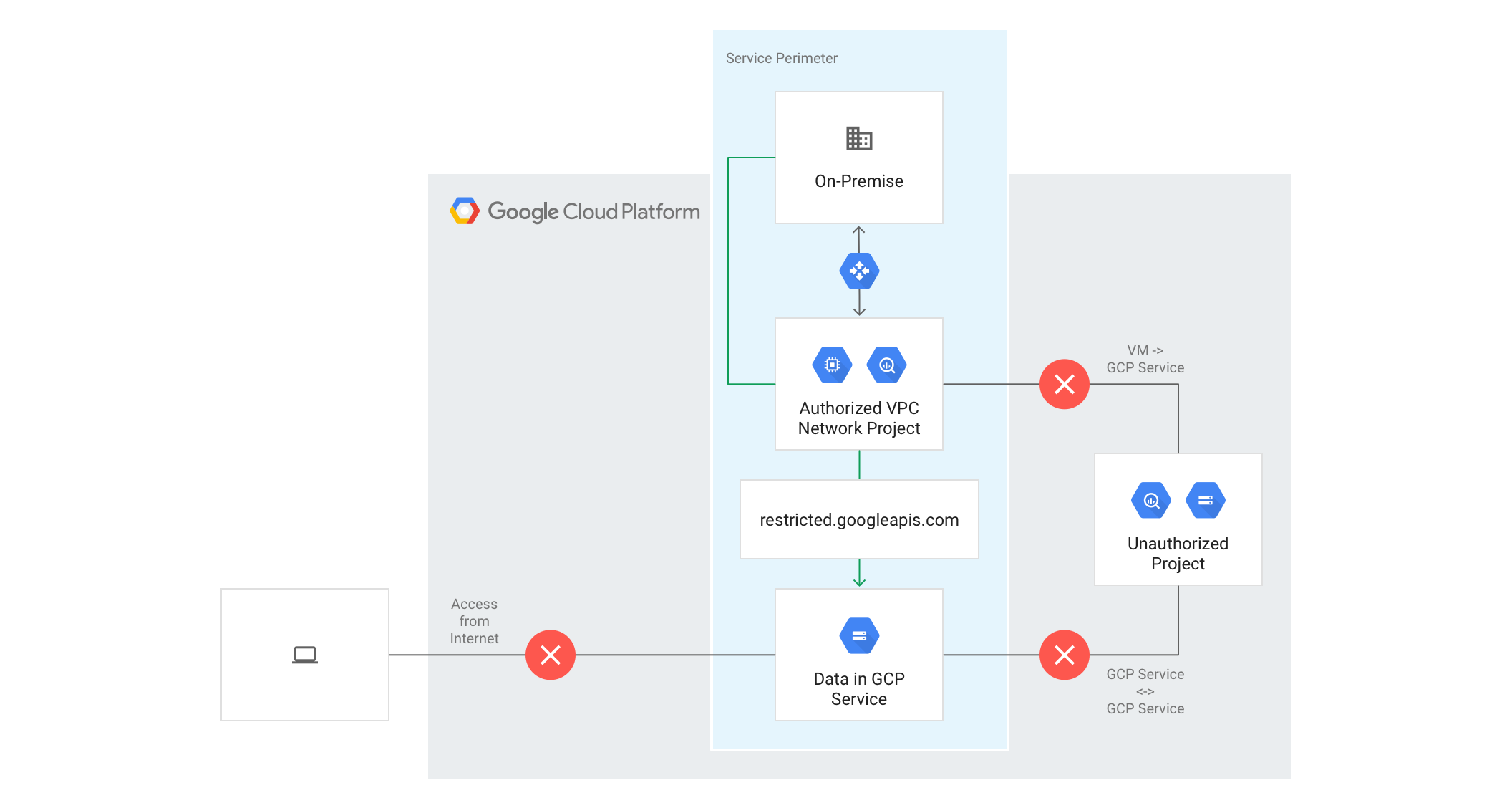

Étendre des périmètres à un VPN ou Cloud Interconnect autorisé

Les extensions sur site de l'accès privé à Google permettent de configurer la communication privée avec les ressources Google Cloud à partir de réseaux VPC qui couvrent des environnements hybrides. Pour un accès privé aux ressources Google Cloud situées dans un périmètre, le réseau VPC contenant la zone de destination sur site doit faire partie du périmètre des ressources du réseau sur site.

Les VM dotées d'adresses IP privées sur un réseau VPC faisant partie d'un périmètre de service ne peuvent pas accéder aux ressources gérées situées en dehors de ce périmètre. Si nécessaire, vous pouvez continuer à autoriser un accès examiné et contrôlé à toutes les API Google (par exemple, Gmail) sur Internet.

Le schéma suivant illustre un périmètre de service qui s'étend aux environnements hybrides avec l'accès privé à Google :

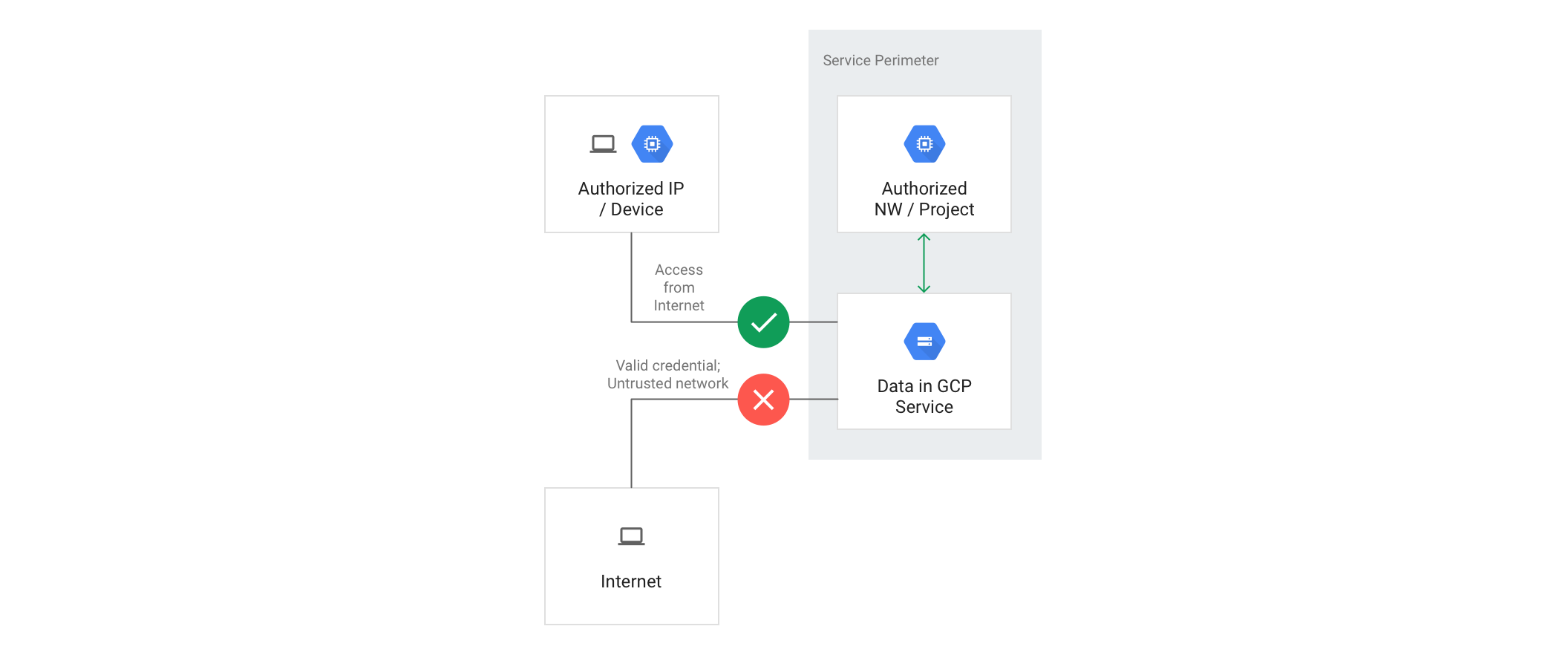

Contrôler l'accès aux ressources Google Cloud depuis Internet

Par défaut, l'accès depuis Internet aux ressources gérées d'un périmètre de service est refusé. Si vous le souhaitez, vous pouvez activer l'accès en fonction du contexte de la requête. Pour ce faire, vous pouvez créer des règles d'entrée ou des niveaux d'accès pour autoriser l'accès en fonction de divers attributs, tels que l'adresse IP source, l'identité ou le projet Google Cloud source. Si les requêtes effectuées depuis Internet ne répondent pas aux critères définis dans la règle d'entrée ou le niveau d'accès, elles sont refusées.

Pour que la console Google Cloud puisse accéder aux ressources d'un périmètre, vous devez configurer un niveau d'accès permettant l'accès à une ou plusieurs plages IPv4 et IPv6, ou à des comptes utilisateur spécifiques.

Le schéma suivant présente un périmètre de service autorisant l'accès depuis Internet aux ressources protégées en fonction des niveaux d'accès configurés, tels que l'adresse IP ou les règles relatives aux appareils :

Autres contrôles pour limiter les risques d'exfiltration des données

Partage restreint de domaine: vous pouvez envisager de configurer une règle d'administration pour limiter le partage de ressources aux identités appartenant à une ressource d'organisation particulière. Pour en savoir plus, consultez la section Restreindre les identités par domaine.

Accès uniforme au niveau du bucket: pour contrôler de manière uniforme l'accès à vos buckets Cloud Storage, envisagez de configurer des autorisations IAM au niveau du bucket. L'utilisation d'un accès uniforme au niveau du bucket vous permet d'utiliser d'autres fonctionnalités de sécurité Google Cloud, telles que le partage restreint au domaine, la fédération des identités des employés et les conditions IAM.

Authentification multifacteur: nous vous recommandons d'utiliser l'authentification multifacteur pour accéder à vos ressources Google Cloud.

Automatisation à l'aide d'outils d'Infrastructure as Code: nous vous recommandons de déployer les buckets Cloud Storage à l'aide d'un outil d'automatisation pour contrôler l'accès aux buckets. Faites passer l'infrastructure en tant que code à l'aide d'examens manuels ou automatisés avant le déploiement.

Analyses post-déploiement: vous pouvez envisager d'utiliser les outils d'analyse post-déploiement suivants pour rechercher des buckets Cloud Storage ouverts:

- Security Command Center

- L'inventaire des éléments cloud, qui permet de rechercher l'historique des métadonnées des éléments et d'analyser la stratégie IAM afin de comprendre qui a accès à quoi.

- Des outils tiers comme Palo Alto PrismaCloud

Anonymiser les données sensibles: vous pouvez envisager d'utiliser la protection des données sensibles pour découvrir, classer et anonymiser les données sensibles à l'intérieur et à l'extérieur de Google Cloud. L'anonymisation des données sensibles peut être effectuée par masquage, tokenisation ou chiffrement.

Services incompatibles

Pour en savoir plus sur les produits et services compatibles avec VPC Service Controls, consultez la page Produits compatibles et limites.

Si vous tentez de restreindre un service non compatible à l'aide de l'outil de ligne de commande gcloud ou de l'API Access Context Manager, une erreur se produira.

L'accès entre projets aux données de services non compatibles est bloqué par VPC Service Controls. De plus, il est possible d'utiliser une adresse IP virtuelle restreinte pour empêcher les charges de travail d'appeler des services incompatibles.

Limitations connues

Certains services, produits et interfaces de Google Cloud présentent des limites connues lorsque vous utilisez VPC Service Controls. Par exemple, VPC Service Controls n'est pas compatible avec tous les services Google Cloud. Par conséquent, n'activez pas les services Google Cloud non compatibles dans le périmètre. Pour en savoir plus, consultez la liste des produits compatibles avec VPC Service Controls. Si vous devez utiliser un service non compatible avec VPC Service Controls, activez-le dans un projet situé en dehors du périmètre.

Nous vous recommandons d'examiner les limites connues avant d'inclure des services Google Cloud dans le périmètre. Pour en savoir plus, consultez les limites applicables au service VPC Service Controls.

Glossaire

Cet article traite de plusieurs nouveaux concepts introduits par VPC Service Controls :

- VPC Service Controls

- Technologie qui vous permet de définir un périmètre de service autour des ressources des services gérés par Google afin de contrôler les communications avec et entre ces services.

- périmètre de service

- Périmètre de service autour des ressources gérées par Google. Permet une communication libre au sein du périmètre, mais bloque par défaut toutes les communications au-delà de celui-ci.

- règle d'entrée

- Règle qui permet à un client API situé en dehors du périmètre d'accéder aux ressources qu'il contient. Pour plus d'informations, consultez la section Règles d'entrée et de sortie.

- règle de sortie

- Règle permettant à un client API ou à une ressource situé dans le périmètre d'accéder à des ressources Google Cloud en dehors de ce périmètre. Le périmètre ne bloque pas l'accès aux API ou services tiers sur Internet.

- liaison de périmètre de service

Une liaison de périmètre permet à des projets situés dans différents périmètres de service de communiquer. Comme les liaisons de périmètre sont bidirectionnelles, les projets de chaque périmètre de service bénéficient d'un accès identique, tel que défini dans le champ d'application de la liaison.

- Access Context Manager

Service de classification de requêtes sensible au contexte pouvant mapper une requête à un niveau d'accès en fonction d'attributs spécifiques du client, tels que l'adresse IP source. Pour en savoir plus, consultez la page Présentation d'Access Context Manager.

- niveau d'accès

Classification des requêtes sur Internet en fonction de plusieurs attributs, tels que la plage d'adresses IP source, l'appareil client, la géolocalisation, etc. Tout comme une règle d'entrée, vous pouvez utiliser un niveau d'accès pour configurer un périmètre de service afin d'accorder l'accès depuis Internet en fonction du niveau d'accès associé à une requête. Vous pouvez créer un niveau d'accès à l'aide d'Access Context Manager.

- règle d'accès

Objet de ressource Google Cloud qui définit les périmètres de service. Vous pouvez créer des règles d'accès limitées à des dossiers ou projets spécifiques, en plus d'une règle d'accès pouvant s'appliquer à l'ensemble de l'organisation. Une organisation ne peut avoir qu'une seule règle d'accès au niveau de l'organisation.

- règle étendue

Une règle à champ d'application est une règle d'accès qui s'applique à des dossiers ou projets spécifiques, en plus d'une règle d'accès qui s'applique à l'ensemble de l'organisation. Pour en savoir plus, consultez la page Présentation des règles étendues.

- Adresse IP virtuelle restreinte

L'adresse IP virtuelle restreinte fournit une route de réseau privée aux produits et aux API compatibles avec VPC Service Controls afin de rendre les données et les ressources utilisées par ces produits inaccessibles depuis Internet.

restricted.googleapis.comest résolu en199.36.153.4/30. Cette plage d'adresses IP n'est pas exposée sur Internet.

Étapes suivantes

- Apprenez-en plus sur la configuration du périmètre de service.

- Découvrez comment gérer des réseaux VPC dans des périmètres de service.

- Découvrez les limites connues relatives aux services.

- Découvrez comment Google Cloud aide à réduire les risques d'exfiltration des données.