En esta página, se describe cómo funcionan las claves de encriptación administradas por el cliente (CMEK) con Memorystore para Redis. Para usar esta función de inmediato, consulta Usa claves de encriptación administradas por el cliente (CMEK).

¿Las CMEK son adecuadas para mí?

Las claves de encriptación administradas por el cliente están diseñadas para aquellas organizaciones que tienen datos sensibles o regulados y, por lo tanto, necesitan administrar la clave de encriptación por su cuenta.

Diferencias entre la encriptación administrada por Google y la encriptación administrada por el cliente

La función CMEK te permite usar tus propias claves criptográficas para los datos en reposo en Memorystore para Redis. Después de agregar claves de encriptación administradas por el cliente, cada vez que se realiza una llamada a la API, Memorystore usa tu clave para acceder a los datos.

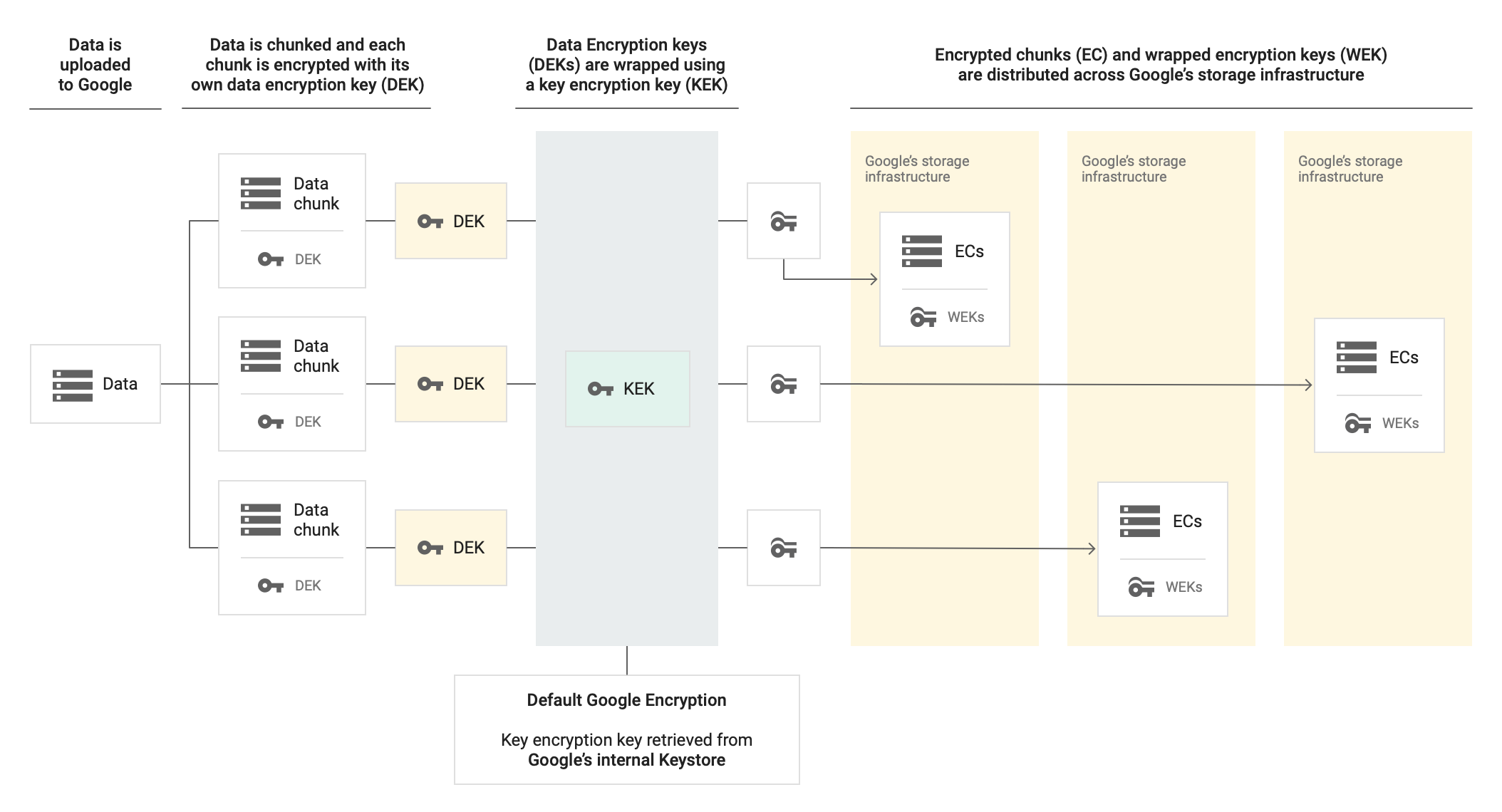

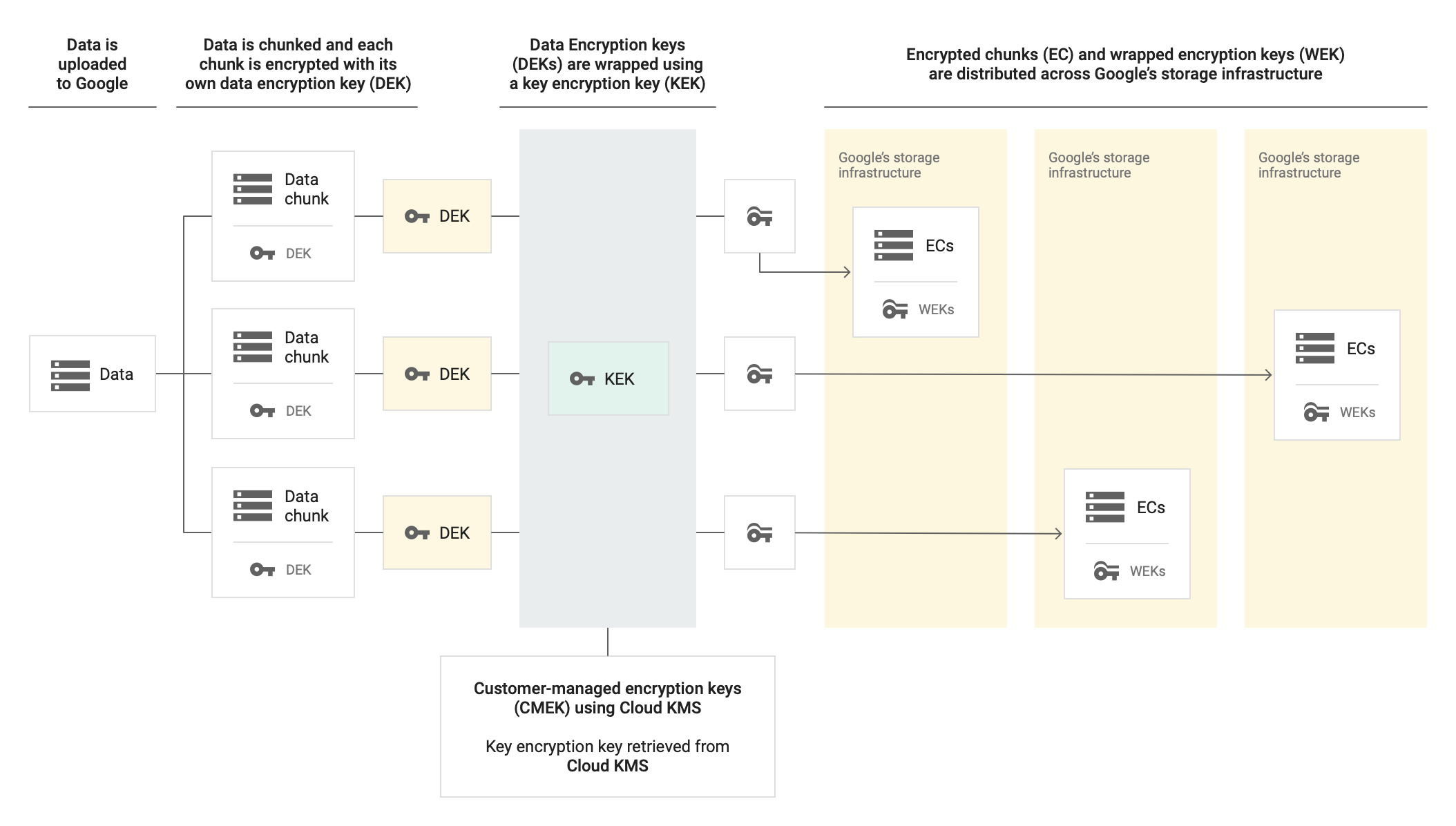

Memorystore usa claves de encriptación de datos (DEK) administradas por Google y claves de encriptación de claves (KEK) a fin de encriptar Memorystore para Redis. Existen dos niveles de encriptación:

- La DEK encripta datos.

- La KEK encripta la DEK.

La instancia de Memorystore almacena la DEK encriptada junto con los datos encriptados en el PD, y Google administra la KEK de Google. Con las claves de encriptación administradas por el cliente, puedes crear una clave que una la KEK de Google. Las claves de encriptación administradas por el cliente te permiten crear, revocar y borrar la KEK.

Las claves de encriptación administradas por el cliente se administran a través de la API de Cloud Key Management Service.

En los siguientes diagramas, se muestra cómo funciona la encriptación de datos en reposo dentro de una instancia de Memorystore cuando se usa la encriptación predeterminada de Google en comparación con las claves de encriptación administradas por el cliente.

Sin CMEK

Con CMEK

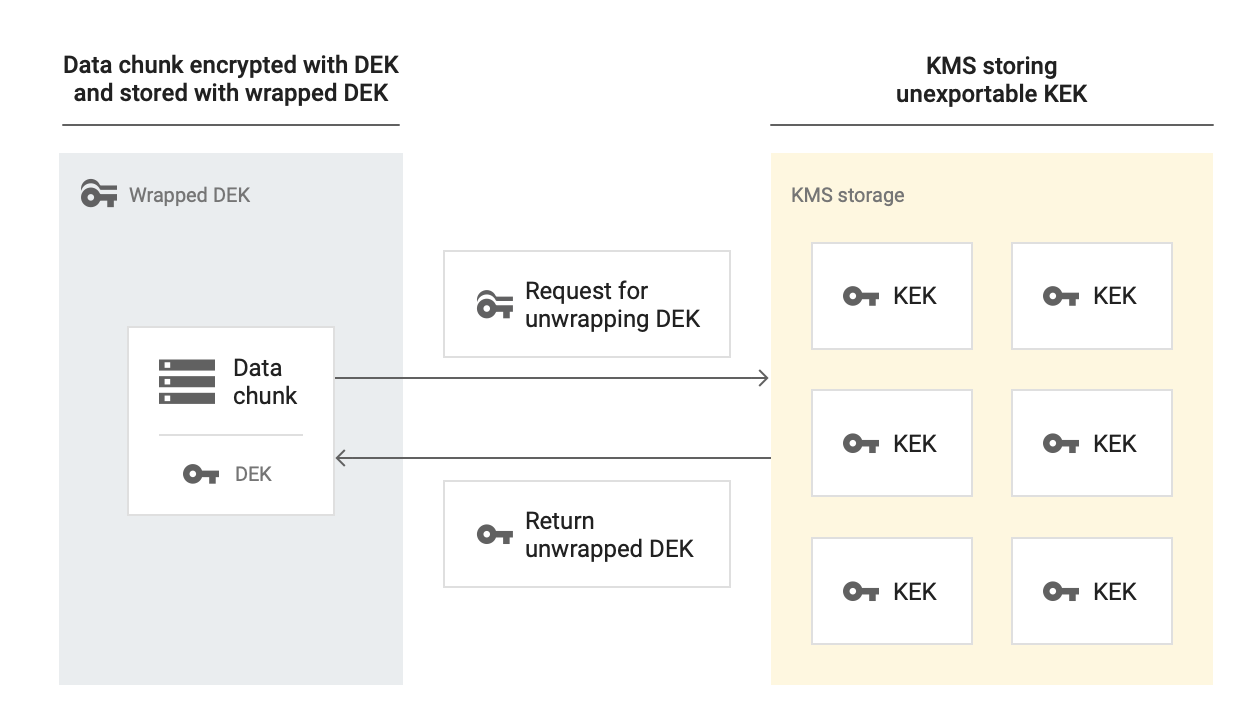

Cuando se desencriptan datos unidos con claves de encriptación administradas por el cliente, Memorystore usa la KEK para desencriptar la DEK y la no encriptada a fin de desencriptar datos en reposo.

¿Cuándo interactúa Memorystore con las claves CMEK?

| Operación | Descripción |

|---|---|

| Creación de instancias | Cuando crees la instancia, configúrala para que use claves de encriptación administradas por el cliente. |

| Actualización de instancias | Memorystore verifica la clave CMEK durante las actualizaciones de una instancia habilitada con CMEK. |

¿Qué datos se encriptan con CMEK?

Las CMEK encripta los siguientes tipos de datos:

- Datos del cliente almacenados en un almacenamiento persistente

- Metadatos relacionados con funciones de seguridad, como AUTH y encriptación en tránsito

Acerca de las cuentas de servicio

Cuando creas una instancia con CMEK, debes otorgar la función cloudkms.cryptoKeyEncrypterDecrypter a la cuenta de servicio de Memorystore que tiene el siguiente formato:

service-[PROJECT_NUMBER]@cloud-redis.iam.gserviceaccount.com

Si otorgas este permiso, la cuenta de servicio podrá solicitar acceso a la clave desde Cloud KMS.

Para obtener instrucciones sobre cómo otorgar este permiso a la cuenta de servicio, consulta Otorga a la cuenta de servicio acceso a la clave.

Acerca de las claves

En Cloud KMS, debes crear un llavero de claves con una clave criptográfica que use un algoritmo de encriptación/desencriptación simétrica. Cuando creas una instancia de Memorystore nueva, debes seleccionar esta clave para encriptarla. Puedes crear un proyecto para las instancias de Memorystore y las claves, o proyectos diferentes para cada una de ellas.

Las CMEK están disponibles en todas las ubicaciones de instancias de Memorystore. La región de la clave y del llavero de claves debe configurarse en la misma región que la instancia de Memorystore para Redis. Una clave multirregional o de región global no funciona. La solicitud para crear una instancia de Memorystore falla si las regiones no coinciden.

CMEK para Memorystore es compatible con Cloud External Key Manager (Cloud EKM).

Las claves de encriptación administradas por el cliente usan este formato:

projects/[CMEK_ENABLED_PROJECT]/locations/[REGION]/keyRings/[RING_NAME]/cryptoKeys/[KEYNAME]

Si Memorystore no puede acceder a ninguna versión de la clave que se esté usando en ese momento (por ejemplo, si inhabilitas la versión de clave), Memorystore cierra la instancia sin retrasos indebidos. En la consola de Google Cloud, una instancia suspendida muestra información sobre la herramienta de signo de exclamación rojo en la página Instancias. Cuando colocas el cursor sobre la información sobre la herramienta, se muestra “Sin estado”. Una vez que se vuelve a acceder a la clave, Memorystore reanuda la instancia de forma automática.

¿Cómo hago que los datos encriptados con CMEK queden inaccesibles de forma permanente?

Es posible que surjan situaciones en las que quieras destruir de forma permanente los datos encriptados con CMEK. Para hacerlo, debes destruir la versión de la clave de encriptación administrada por el cliente. No puedes destruir el llavero de claves o la clave, pero puedes destruir las versiones de clave.

¿Cómo puedo importar y exportar datos desde y hacia una instancia con CMEK habilitadas?

Si quieres que tus datos permanezcan encriptados con una clave administrada por el cliente durante una importación o exportación, debes configurar una clave de encriptación administrada por el cliente en el bucket de Cloud Storage antes de exportar los datos allí.

No hay requisitos ni restricciones especiales para importar datos a una instancia nueva de Memorystore cuando los datos se almacenaron con anterioridad en una instancia de Memorystore habilitada para CMEK.

Comportamiento de destruir o inhabilitar una versión de clave CMEK

Si quieres asegurarte de que no haya acceso a datos en tu instancia, puedes hacerlo mediante la inhabilitación de la versión de clave primaria de tu clave de encriptación administrada por el cliente. Cuando lo haces, la instancia se cierra sin un retraso indebido. Además, Memorystore apaga una instancia sin retrasos indebidos si se inhabilita o destruye alguna clave de encriptación administrada por el cliente en uso. Esto incluye cualquier versión de clave anterior que una instancia de Memorystore aún use. Puedes usar gcloud o la consola de Google Cloud para ver si tu instancia está suspendida:

En la consola de Google Cloud, si tu instancia está suspendida, verás una notificación roja con información sobre la herramienta junto a tu instancia en la página Instancias de Memorystore para Redis. La información sobre la herramienta muestra “Sin estado” cuando el cursor se coloca sobre ella.

En el caso de gcloud, si ejecutas gcloud beta redis instances describe y no ves state: READY, state: REPAIRING ni ningún otro estado en los metadatos de la instancia, significa que la instancia está suspendida.

Vuelve a habilitar o restablecer una versión de clave CMEK en uso

Una instancia se muestra después de reenabling/restoring una versión de clave CMEK en uso.

Restricciones

Las siguientes restricciones se aplican cuando se usan claves de encriptación administradas por el cliente con Memorystore:

- No puedes habilitar las claves de encriptación administradas por el cliente en una instancia existente de Memorystore.

- La región de la clave, el llavero de claves y la instancia de Memorystore deben ser iguales.

- Debes usar el algoritmo de encriptación/desencriptación simétrica para tu clave.

- Las tasas de encriptación y desencriptación de Cloud KMS están sujetas a una cuota.