Resource Manager proporciona una restricción de dominio que se puede usar en las políticas de la organización para limitar el uso compartido de recursos según el dominio o el recurso de la organización. Esta restricción te permite restringir el conjunto de identidades que se pueden usar en las políticas de Identity and Access Management.

Las políticas de la organización pueden usar esta restricción para limitar el uso compartido de recursos a identidades que pertenecen a un recurso de la organización en particular. Como alternativa, puedes especificar un conjunto de uno o más dominios, y se pueden otorgar excepciones por carpeta o por proyecto. Para obtener más información sobre cómo agregar excepciones, consulta la sección sobre cómo anular la política de la organización para un proyecto.

La restricción de dominio no es retroactiva. Una vez que se establezca una restricción de dominio, esta limitación se aplicará a los cambios en la política de IAM que se realicen a partir de ese momento, y no a los cambios anteriores. La restricción de dominio se aplicará a cualquier cambio en la política de IAM, incluidos los cambios que realice un agente de servicio en respuesta a otra acción. Por ejemplo, si tienes un servicio automatizado que importa conjuntos de datos de BigQuery, un agente de servicio de BigQuery realizará cambios en la política de IAM en el conjunto de datos recién creado. Esta acción se restringiría por la restricción de dominio y se bloquearía.

Por ejemplo, considera dos organizaciones relacionadas: examplepetstore.com y altostrat.com. Otorgaste una función de IAM a una identidad de examplepetstore.com en altostrat.com. Luego, decidiste restringir las identidades por dominio e implementaste una política de la organización con la restricción de dominio en altostrat.com. En este caso, las identidades existentes de examplepetstore.com no perderían el acceso en altostrat.com. A partir de ese momento, solo podrías otorgar funciones de IAM a identidades del dominio altostrat.com.

La restricción de dominio se basa en la restricción de lista iam.allowedPolicyMemberDomains.

Cuando esta restricción se establece en un recurso de la organización de Google Cloud, afecta a todas las identidades superiores por ese recurso. Cuando esta restricción se establece en un dominio de Google Workspace, afecta a todas las identidades que están en ese dominio. Esto incluye las cuentas de usuario que se administran en la consola de Google Workspace y no desde la consola de Google Cloud.

Configura la política de la organización

La restricción de dominio es un tipo de restricción de lista.

Los ID de cliente de Google Workspace y los ID de recursos de la organización de Google Cloud se pueden agregar y quitar de la lista allowed_values de una restricción de dominio. La restricción de dominio no admite valores denegados, y no se puede guardar una política de la organización con los ID en la lista denied_values.

La política de la organización permitirá todos los dominios asociados con una cuenta de Google Workspace o un recurso de organización que figure en allowed_values. La política de la organización rechazará todos los demás dominios.

Puedes hacer que una política de la organización que aplique la restricción de dominio sea condicional en cualquier recurso incluido en la lista de recursos compatibles. Por ejemplo, buckets de Cloud Storage, conjuntos de datos de BigQuery o VM de Compute Engine.

Debes tener permiso para modificar las políticas de la organización a fin de configurar esta restricción. Por ejemplo, la función orgpolicy.policyAdmin tiene permiso para configurar restricciones en la política de la organización. La función resourcemanager.organizationAdmin tiene permiso para agregar un usuario como administrador de políticas de la organización.

Lee la sección sobre cómo usar restricciones para obtener más información sobre la administración de las políticas a nivel de organización.

Console

Para establecer una política de la organización que incluya una restricción de dominio, haz lo siguiente:

En la consola de Google Cloud, ve a la página Políticas de la organización.

En el selector de proyectos, selecciona el recurso de la organización en el que deseas establecer la política de la organización.

En la página Políticas de la organización, selecciona Uso compartido restringido del dominio en la lista de restricciones.

En la página Detalles de la política, haz clic en Administrar política.

En Se aplica a, selecciona Anular la política del superior.

Haz clic en Agregar una regla.

En Valores de la política, selecciona Personalizado. Nota: La restricción de dominio no admite Rechazar todo.

En Tipo de política, selecciona Permitir. Nota: La restricción de dominio no admite valores Deny.

En Valores personalizados, ingresa un ID de recurso de la organización o un ID de cliente de Google Workspace en el campo.

Si deseas agregar varios ID, haz clic en Nuevo valor de la política para crear un campo adicional.

Haz clic en Listo.

De manera opcional, para hacer que la restricción de dominio sea condicional en una etiqueta, haz clic en Agregar condición.

En el campo Título, ingresa un nombre para la condición.

En el campo Descripción, ingresa una descripción para la condición. En la descripción, se proporciona contexto sobre las etiquetas necesarias y cómo afectan los recursos.

Puedes usar el Creador de condiciones si quieres crear una condición que requiera una etiqueta específica para que se aplique la restricción.

En el menú desplegable Tipo de condición (Condition type) de la pestaña Creador de condiciones (Condition builder), selecciona Etiqueta (Tag).

Selecciona el Operador para tu condición. Para hacer coincidir una etiqueta completa, usa el operador matches. Para hacer coincidir una clave de etiqueta y un valor de etiqueta, usa el operador matches ID.

Si seleccionaste el operador matches, ingresa el valor con espacio de nombres de la etiqueta. Si seleccionaste el operador ID de coincidencias, ingresa los IDs de clave y valor.

Puedes crear varias condiciones si haces clic en Agregar. Si agregas otra condición, puedes activar o desactivar And para configurar la lógica condicional de modo que las exija a todas. Puedes activar o desactivar Or para configurar la lógica condicional de modo que solo una de las condiciones sea verdadera.

Para borrar una expresión, haz clic en la X grande que se encuentra a la derecha de los campos de la condición.

Cuando termines de editar tus condiciones, haz clic en Guardar.

Para aplicar la política, haz clic en Establecer política.

gcloud

Las políticas se pueden establecer a través de Google Cloud CLI. Para crear una política que incluya la restricción de dominio, ejecuta el siguiente comando:

Para configurar una política de la organización que incluya la restricción de dominio, ejecuta el siguiente comando:

gcloud org-policies set-policy POLICY_PATH

En el ejemplo anterior, POLICY_PATH es la ruta de acceso completa al archivo YAML de la política de la organización, que debería verse de la siguiente manera:

name: organizations/ORGANIZATION_ID/policies/iam.allowedPolicyMemberDomains

spec:

rules:

- condition: // This condition applies to the values block.

expression: "resource.matchTag('ORGANIZATION_ID/environment', 'dev')"

values:

allowedValues:

- PRINCIPAL_SET

- values:

allowedValues:

- PRINCIPAL_SET

Reemplaza lo siguiente:

- ORGANIZATION_ID por el ID del recurso de la organización en el que se establecerá esta política

PRINCIPAL_SET para los identificadores principales de Cloud Identity que deseas permitir, incluido el ID de recurso de la organización. Por ejemplo,

is:principalSet://iam.googleapis.com/organizations/01234567890123.Los ID de cliente de Google Workspace deben usarse para todas las demás identidades que desees permitir. Por ejemplo,

is:C03g5e3bc

Solo las identidades que pertenezcan al ID de recurso de la organización o al dominio de Google Workspace de la lista de allowed_values se permitirán en las políticas de IAM una vez que se haya aplicado esta política.

Los usuarios y grupos humanos de Google Workspace deben ser elementos secundarios de ese recurso de la organización o parte de ese dominio de Google Workspace, y las cuentas de servicio de IAM deben ser elementos secundarios de un recurso de la organización asociado al dominio de Google Workspace determinado.

Por ejemplo, si creaste una política de la organización solo con el ID de cliente de Google Workspace de tu empresa, solo los principales de ese dominio podrían agregarse a la política de IAM de ese momento.

Para obtener más información sobre el uso de restricciones en las políticas de la organización, consulta [Usa Constraints/resource-manager/docs/organization-policy/using-constraints#list-constraint.

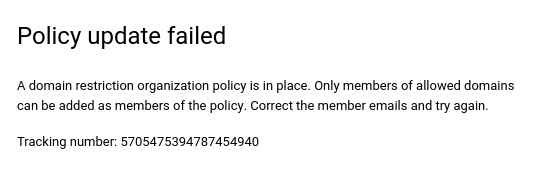

Ejemplo de mensaje de error

Cuando se viola la restricción de la organización de restricción de dominio debido a que se intenta agregar un principal que no está incluido en la lista allowed_values, la operación fallará y luego se mostrará un mensaje de error.

Console

gcloud

ERROR: (gcloud.projects.set-iam-policy) FAILED_PRECONDITION: One or more users named in the policy do not belong to a permitted customer.

Recupera un ID de recurso de la organización

Puedes obtener el ID del recurso de tu organización con la consola de Google Cloud, gcloud CLI o la API de Cloud Resource Manager.

Console

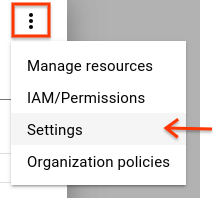

Para obtener el ID del recurso de la organización con la consola de Google Cloud, haz lo siguiente:

- Ve a la consola de Google Cloud:

Ve a la consola de Google Cloud.

- En el selector de proyectos en la parte superior de la página, selecciona el recurso de tu organización.

- En el lado derecho, haz clic en Más y, luego, en Configuración.

En la página Configuración, se muestra el ID de recurso de tu organización.

gcloud

Para encontrar el ID del recurso de tu organización, ejecuta el siguiente comando:

gcloud organizations list

Con este comando, se enumeran todos los recursos de la organización a los que perteneces y sus ID de recursos de organización correspondientes.

API

Para encontrar el ID del recurso de tu organización con la API de Cloud Resource Manager, usa el método organizations.search(), incluida una consulta para el dominio. Por ejemplo:

GET https://cloudresourcemanager.googleapis.com/v3/organizations:search{query=domain:altostrat.com}

La respuesta contiene los metadatos del recurso de la organización que pertenece a altostrat.com, que incluye el ID del recurso de la organización.

Una vez que tengas el ID del recurso de tu organización, debes usar el identificador correcto para el conjunto de principales que le pertenecen. Por ejemplo:

principalSet://iam.googleapis.com/organizations/01234567890123

Para obtener más información sobre los identificadores principales de IAM, consulta Identificadores principales.

Recupera un ID de cliente de Google Workspace

El ID de cliente de Google Workspace que usa la restricción de dominio se puede obtener de las dos siguientes maneras:

gcloud

El comando de lista de organizaciones de gcloud se puede usar para ver todas las organizaciones en las que tienes el permiso resourcemanager.organizations.get:

gcloud organizations list

Con este comando, se mostrarán el DISPLAY_NAME, el ID (ID de la organización) y el DIRECTORY_CUSTOMER_ID. El ID de cliente de Google Workspace es el DIRECTORY_CUSTOMER_ID.

API

La API del directorio de Google Workspace se puede usar para recuperar un ID de cliente de Google Workspace.

Cuando hayas accedido como administrador de Google Workspace, puedes visitar la documentación del método de la API Customers: get y hacer clic en Ejecutar. Después de la autorización, la respuesta mostrará tu ID de cliente.

Como alternativa, puedes usar un cliente de API:

- Obtén un token de acceso de OAuth para el permiso

https://www.googleapis.com/auth/admin.directory.customer.readonly. Ejecuta el siguiente comando para consultar la API de directorio de Google Workspace:

curl -# -X GET "https://www.googleapis.com/admin/directory/v1/customers/customerKey" \ -H "Authorization: Bearer $access_token" -H "Content-Type: application/json"

Con este comando, se mostrará una respuesta JSON que incluye la información del cliente. El ID de cliente de Google Workspace es el id.

Restringe subdominios

Si permites un recurso de organización de Google Cloud en una restricción de dominio, se permitirá el acceso a todos los recursos asociados con ese recurso y se bloqueará el acceso a todos los demás.

Si permites un ID de cliente de Google Workspace en una restricción de dominio, se limitará el acceso a todos los dominios asociados con ese ID de cliente de Google Workspace y se bloqueará el acceso a todos los demás. Cada cuenta de Google Workspace tiene exactamente un dominio principal y cero o más dominios secundarios. Todos los dominios asociados con el ID de cliente de Google Workspace estarán sujetos a la restricción.

Cuando aplicas la restricción de dominio a un recurso, se controla el dominio principal y todos los dominios secundarios que pueden acceder a ese recurso y sus elementos subordinados en la jerarquía de recursos.

Para ver ejemplos de combinaciones comunes de dominios y subdominios de Google Workspace, consulta la siguiente tabla:

| Dominio principal | Subdominio | Restricción de dominio | ¿Se admite user@sub.altostrat.com? |

|---|---|---|---|

| altostrat.com | ninguno | Permitir: altostrat.com | No |

| altostrat.com | sub.altostrat.com | Permitir: altostrat.com | Sí |

| altostrat.com | sub.altostrat.com | Permitir: sub.altostrat.com | Sí |

| sub.altostrat.com | altostrat.com | Permitir: sub.altostrat.com | Sí |

| sub.altostrat.com | ninguno | Permitir: sub.altostrat.com | Sí |

Para diferenciar el acceso a la restricción de dominio entre dos dominios, cada dominio debe estar asociado con una cuenta distinta de Google Workspace. Cada cuenta de Google Workspace está asociada con un nodo de la organización y puede tener sus propias políticas de la organización aplicadas. Esto te permite asociar altostrat.com con una cuenta de Google Workspace y sub.altostrat.com con otra para obtener un control de acceso más detallado. Para obtener más información, consulta la página sobre cómo administrar varias organizaciones.

Soluciona problemas conocidos

Las políticas de la organización no son retroactivas. Si necesitas forzar un cambio en tu jerarquía de recursos que viola una restricción aplicada de forma forzosa, puedes inhabilitar la política de la organización, realizar el cambio y, luego, volver a habilitar la política de la organización.

En las próximas secciones, se describen los problemas conocidos de los servicios que pueden ocurrir cuando se aplica de forma forzosa esta restricción.

Vincula Google Analytics 360 con BigQuery

Si intentas vincular Google Analytics 360 con BigQuery, en el que se aplica la restricción de dominio, la acción falla y muestra el mensaje de error One or more users named in the policy do not belong to a permitted

customer, incluso si la cuenta de servicio analytics-processing-dev@system.gserviceaccount.com ya se agregó como Editor a nivel de proyecto, ya sea directamente o con Grupos de Google.

Para vincular Google Analytics 360 con BigQuery, sigue estos pasos:

Inhabilita la política de la organización que contiene la restricción de dominio.

Realiza el proceso de vinculación en Google Analytics 360.

Aplica la restricción de dominio nuevamente.

Uso compartido de datos públicos

Algunos productos de Google Cloud, como BigQuery, Cloud Functions, Cloud Run, Cloud Storage y Pub/Sub, admiten el uso compartido de datos públicos. La aplicación forzosa de la restricción de uso compartido restringido del dominio en una política de la organización evitará el uso compartido de los datos públicos.

Si quieres compartir datos de forma pública, inhabilita la restricción de uso compartido restringido del dominio de forma temporal para el recurso del proyecto en el que residen los datos que deseas compartir. Después de compartir el recurso de forma pública, podrás volver a habilitar la restricción de uso compartido restringido del dominio.

Receptor de registros de BigQuery para una cuenta de facturación

La cuenta de servicio que usa el receptor de registros de BigQuery para las cuentas de facturación (formato: b*@*.iam.gserviceaccount.com) se trata como externa y la bloquea la restricción de uso compartido restringido del dominio en una política de la organización.

Para otorgar a esta cuenta de servicio una función en un conjunto de datos de BigQuery en un proyecto al que se haya aplicado la restricción de dominio, sigue estos pasos:

Inhabilita la política de la organización que contiene la restricción de dominio.

Otorga a la cuenta de servicio correspondiente (formato:

b*@*.iam.gserviceaccount.com) la función de BigQuery que se indicó durante el proceso de creación del receptor.Aplica la restricción de dominio nuevamente.

Cuenta de servicio de exportación de Facturación de Cloud

Es probable que falle la habilitación de la exportación de facturación en un bucket con esta restricción habilitada. No uses esta restricción en los depósitos que se usan para la exportación de facturación.

La dirección de correo electrónico de la cuenta de servicio de exportación de Facturación de Cloud es: 509219875288-kscf0cheafmf4f6tp1auij5me8qakbin@developer.gserviceaccount.com

Habilita el registro de acceso del almacenamiento

Si se encuentra habilitada, la restricción de dominio bloqueará cualquier dominio que no se admita de forma específica en la política de la organización. Esto también evitará que se otorgue acceso a las cuentas de servicio de Google. Para configurar el registro de acceso del almacenamiento en un bucket de Cloud Storage al que se haya aplicado de forma forzosa la restricción de dominio, sigue estos pasos:

Inhabilita la política de la organización que contiene la restricción de dominio.

Otórgale a

cloud-storage-analytics@google.comel accesoWRITEa ese bucket.Aplica la restricción de dominio nuevamente.

Habilita la API de Firebase

Si se habilita esta restricción, se bloquearán las cuentas de servicio que no se permiten en la política de la organización. Esto hace que no se pueda habilitar la API de Firebase, que requiere cuentas de servicio externas durante el proceso de habilitación de la API. Una vez que se habilite la API, podrás aplicar de forma segura la restricción de dominio sin interferir con la función de la API de Firebase. Para habilitar la API de Firebase, haz lo siguiente:

Inhabilita la política de la organización que contiene la restricción de dominio.

Habilita la API de administración de Firebase

Aplica la restricción de dominio nuevamente.

Grupos de Google

A los Grupos de Google creados dentro de un dominio permitido siempre se les pueden otorgar funciones en la política de IAM cuando se aplica la restricción de dominio, incluso si el grupo contiene miembros ajenos a ese dominio.

Para garantizar que los administradores de proyectos no puedan omitir la restricción de dominio, el administrador de Google Workspace debe asegurarse de que los propietarios del grupo no permitan miembros desde fuera del dominio en el panel del administrador de Google Workspace.

Fuerza el acceso a la cuenta

Si necesitas forzar el acceso a la cuenta de un proyecto que infringe las restricciones del dominio, haz lo siguiente:

Quita la política de la organización que contiene la restricción de dominio.

Otórgale el acceso a la cuenta al proyecto.

Vuelve a implementar la política de la organización con la restricción de dominio.

Como alternativa, puedes otorgar acceso a un Grupo de Google que contenga las cuentas de servicio relevantes de la siguiente manera:

Crea un Grupo de Google dentro del dominio admitido.

Usa el panel de administrador de Google Workspace para desactivar la restricción del dominio para ese grupo.

Agrega la cuenta de servicio al grupo.

Otorga el acceso al grupo de Google en la política de IAM.

Usar Pub/Sub como extremo para una app de Google Chat

Cuando intentes otorgar derechos de publicación en tu tema a la cuenta de servicio de la API de Google Chat, es posible que se te bloquee si está habilitada la restricción de uso compartido de dominio restringido. Sigue el proceso para forzar el acceso a la cuenta.