在准备将 AWS EC2 实例迁移到 Google Cloud 时,必须满足以下前提条件:

- AWS 账号和要迁移的 EC2 实例。

- 与 Google Cloud 建立 VPN 连接的 AWS VPC 子网。如需了解详情,请参阅网络访问要求,了解部署 Migrate for Compute Engine 时的防火墙、路由和网络标记注意事项。

- AWS 账号上部署的 Migrate for Compute Engine IAM 角色、IAM 用户和访问权限政策。

本文档介绍如何为 Migrate for Compute Engine 设置权限以连接到 AWS。

AWS 账号 - IAM 角色和访问政策

Amazon IAM 服务支持创建和实施访问权限政策。Migrate for Compute Engine 使用 AWS IAM 组和实例角色来定义和实现这些权限。

我们建议您至少采用以下设置:

- 供 Migrate for Compute Engine 服务账号使用的 IAM 组(名为

VelosMgrGroup)。此组执行具有 Migrate for Compute Engine 所需的最低权限的访问政策,并允许预配和监视云端组件和工作器虚拟机。Google Cloud 上的 Velostrata Manager 会使用 Migrate for Compute Engine 服务账号。 - VelosMgrGroup IAM 组中的 IAM 用户账号。

如需了解建议的权限,请参阅 CloudFormation 堆栈模板 ZIP 文件(可从“下载”页面下载此文件)。

创建 Migrate for Compute Engine IAM 组

从“下载”页面下载 CloudFormation 堆栈模板并解压缩。

这是一个名为

VxCF-GA-V3-IAMONLY.rev1.json的 JSON 文件。登录 AWS 控制台并选择 Cloud Formation。

点击创建堆栈。

点击选择文件,上传 CloudFormation 文件,然后点击下一步。

为 CloudFormation 堆栈输入名称。

选择包含您要迁移的实例的 VPC。

从选项页面,点击下一步,然后点击创建。这将创建一个名为

{stack name prefix}-VelosMgrGroup的组。

为 Migrate for Compute Engine 创建 AWS IAM 用户账号

- 在 AWS 控制台中,点击页面右上角的账号名称,然后选择安全凭据。

“AWS 安全凭据”菜单命令的屏幕截图(点击放大) - 在左窗格中,选择用户,然后点击创建新用户 (Create New Users)。

- 对于访问类型,选择以编程方式访问 (Programmatic access)。

- 下载用户凭据(密钥)。创建 Migrate for Compute Engine Cloud Extension 时将使用这些密钥。

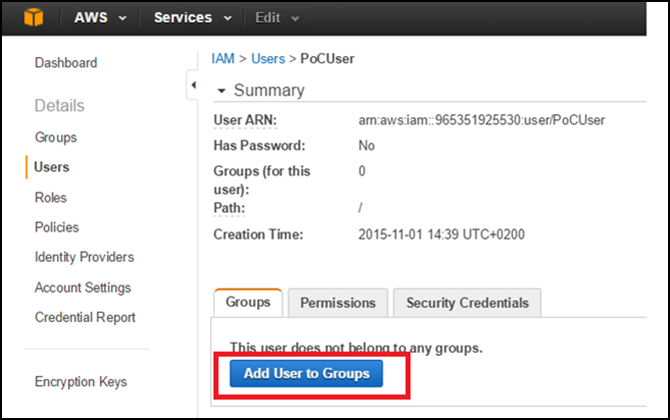

“添加用户”对话框的屏幕截图(点击放大) - 将 IAM 用户添加到由 CloudFormation 脚本创建的组中。

“添加用户”对话框的屏幕截图(点击放大)