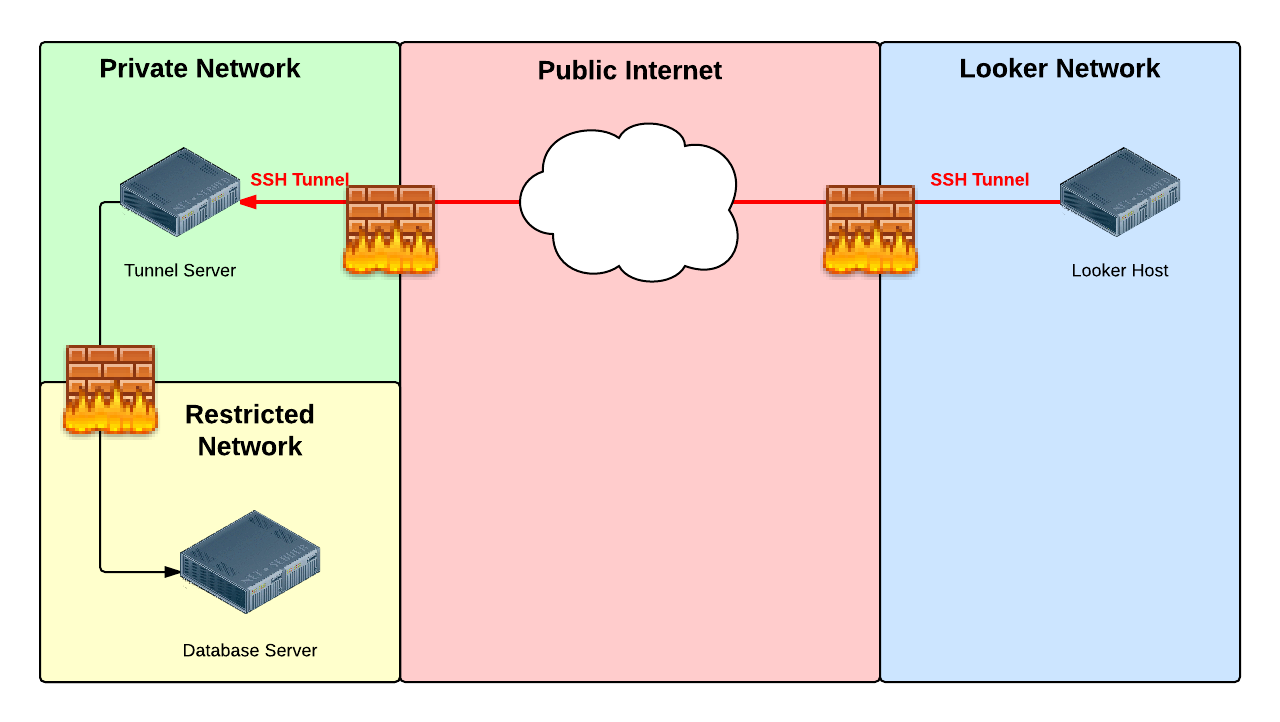

Per ottenere la crittografia più efficace tra Looker e il tuo database, puoi creare un tunnel SSH a un server di tunnel o al server di database stesso.

I tunnel SSH non sono disponibili per i database che non hanno un indirizzo host singolo, come i database Google BigQuery e Amazon Athena. Gli utenti di BigQuery e Athena devono passare direttamente alla configurazione del database.

Passaggio 1: scegli un host in corrispondenza del quale terminare il tunnel

Il primo passaggio per configurare un tunnel SSH per il tuo database consiste nella scelta dell'host da utilizzare come elemento finale del tunnel. Il tunnel può essere terminato sull'host del database stesso o su un host separato (il server del tunnel).

Utilizzo del server di database

Quando non utilizzi un server di tunnel, Looker si connette direttamente al server di database tramite un tunnel SSH sulla rete Internet pubblica. La terminazione del database offre il vantaggio della semplicità. Poiché è coinvolto un host in meno, non ci sono macchine aggiuntive e i relativi costi associati. Questa opzione potrebbe non essere fattibile se il server di database si trova su una rete protetta che non ha accesso diretto da Internet.

Utilizzo di un server del tunnel

Quando utilizzi un server di tunnel, Looker si connette al server di database attraverso un server di tunnel separato su una rete con restrizioni. La terminazione del tunnel su un server separato offre la possibilità di mantenere il server di database inaccessibile da Internet. Se il server del tunnel viene compromesso, può essere rimosso in un singolo passaggio dal server di database. È consigliabile rimuovere tutto il software e tutti gli utenti non essenziali dal server del tunnel e monitorarlo attentamente utilizzando ad esempio un IDS.

Il server del tunnel può essere costituito da un host Unix/Linux che sia:

- È possibile accedere a Internet utilizzando SSH

- Può accedere al database

Passaggio 2: crea la lista consentita IP

Il secondo passaggio consiste nell'autorizzare il traffico di rete a raggiungere il server del tunnel o l'host del database tramite SSH, solitamente sulla porta TCP 22.

Consenti il traffico di rete da ciascuno degli indirizzi IP elencati qui per l'area geografica in cui è ospitata l'istanza di Looker. Per impostazione predefinita, saranno gli Stati Uniti.

Istanze ospitate su Google Cloud

Le istanze ospitate da Looker sono ospitate su Google Cloud per impostazione predefinita. Per le istanze ospitate su Google Cloud, aggiungi alla lista consentita gli indirizzi IP corrispondenti alla tua area geografica.

Fai clic qui per un elenco completo di indirizzi IP ospitati in istanze Google Cloud

Moncks Corner, Carolina del Sud, Stati Uniti (us-east1)

34.75.58.12335.196.30.11035.243.254.16634.111.239.10235.237.174.1734.73.200.23535.237.168.216

Ashburn, Virginia del Nord, Stati Uniti (us-east4)

35.221.30.17735.245.82.7335.194.74.18535.245.177.11234.86.118.23934.86.52.18835.221.3.16335.245.211.10934.86.136.19034.86.214.22635.221.62.21834.86.34.13535.236.240.16834.150.212.934.150.174.5434.85.200.21734.145.147.14635.245.20.1634.145.139.2234.150.217.2035.199.35.17635.245.72.3535.236.220.22534.150.180.9434.85.187.175

Council Bluffs, Iowa, Stati Uniti (us-central1)

34.69.207.17634.70.128.7435.239.118.197104.154.21.23135.192.130.12635.184.100.5134.172.2.22734.71.191.21034.173.109.50

The Dalles, Oregon, Stati Uniti (us-west1)

34.82.120.2535.247.5.9935.197.64.5735.233.172.2335.233.249.16035.247.55.3335.247.117.035.247.61.15134.82.193.21535.233.222.22634.83.94.15135.203.184.4834.83.138.10535.197.35.18834.127.116.8534.145.90.8334.127.41.19934.82.57.22535.197.66.24434.105.127.12235.233.191.8434.145.93.130

Los Angeles, California, Stati Uniti (us-west2)

35.236.22.7735.235.83.17735.236.51.71

Montréal, Québec, Canada (northamerica-northeast1)

35.234.253.10335.203.46.25534.152.60.21035.234.252.15035.203.0.635.203.96.235

Londra, Inghilterra, Regno Unito (europe-west2)

35.189.94.10535.246.36.6735.234.140.7734.142.77.1834.105.131.13334.89.54.8434.89.124.13934.89.25.534.105.209.4434.105.181.13335.242.138.13334.105.219.15434.89.127.5135.246.10.20635.189.111.17335.197.222.22034.105.198.15135.246.117.5834.142.123.9634.105.176.20935.189.95.16734.89.55.235.197.199.2035.242.174.15834.89.3.120

Francoforte, Germania (europe-west3)

34.159.224.18734.159.10.5934.159.72.7735.242.243.25534.159.247.21135.198.128.12634.89.159.13834.159.253.10334.159.244.43

Mumbai, India (asia-south1)

34.93.221.13735.244.24.19835.244.52.179

Eemshaven, Paesi Bassi (europe-west4)

35.204.118.2835.204.216.734.90.52.19135.204.176.2934.90.199.9534.90.145.226

Contea di Changhua, Taiwan (asia-east1)

104.199.206.20934.80.173.21235.185.137.114

Tokyo, Giappone (asia-northeast1)

34.85.3.19834.146.68.20334.84.4.21835.200.82.7234.84.163.2734.85.31.212

Jurong West, Singapore (asia-southeast1)

34.143.210.11634.143.132.20634.87.134.20235.197.143.535.247.186.6834.142.215.2635.198.246.81

Giacarta, Indonesia (asia-southeast2)

34.101.158.8834.101.157.23834.101.184.52

Sydney, Australia (australia-southeast1)

34.87.195.3634.116.85.14034.151.78.4835.189.13.2935.189.9.8135.244.68.217

Osasco (San Paolo), Brasile (southamerica-east1)

34.151.199.20135.199.122.1934.95.180.12234.95.168.3834.151.235.24134.95.181.19

Istanze ospitate su Amazon Elastic Kubernetes Service (Amazon EKS)

Per le istanze ospitate su Amazon EKS, aggiungi alla lista consentita gli indirizzi IP corrispondenti alla tua area geografica.Fai clic qui per un elenco completo di indirizzi IP ospitati in Amazon EKS

Stati Uniti orientali (Virginia del Nord) (us-east-1)

18.210.137.13054.204.171.25350.17.192.8754.92.246.22375.101.147.9718.235.225.16352.55.239.16652.86.109.6854.159.176.1993.230.52.22054.211.95.15052.55.10.236184.73.10.8552.203.92.11452.3.47.18952.7.255.5454.196.92.552.204.125.24434.200.64.24318.206.32.25454.157.231.7654.162.175.24454.80.5.1735.168.173.23852.44.187.2218.213.96.4023.22.133.20634.239.90.16934.236.92.873.220.81.24154.197.142.23834.200.121.563.83.72.4154.159.42.1443.229.81.10134.225.255.22054.162.193.16534.235.77.1173.233.169.6354.87.86.11318.208.86.2952.44.90.201

Stati Uniti orientali (Ohio) (us-east-2)

3.135.171.2918.188.208.2313.143.85.223

Stati Uniti occidentali (Oregon) (us-west-2)

44.237.129.3254.184.191.25035.81.99.30

Canada (centrale) (ca-central-1)

52.60.157.6135.182.169.2552.60.59.12835.182.207.12815.222.172.643.97.27.5135.183.191.13315.222.86.12352.60.52.14

Europa (Irlanda) (eu-west-1)

54.74.243.24654.195.216.9554.170.208.6752.49.220.10352.31.69.11734.243.112.7652.210.85.11052.30.198.16334.249.159.11252.19.248.17654.220.245.17154.247.22.227176.34.116.19754.155.205.15952.16.81.13954.75.200.18834.248.52.454.228.110.3234.248.104.9854.216.117.22552.50.172.40

Europa (Francoforte) (eu-central-1)

18.157.231.10818.157.207.3318.157.64.19818.198.116.1333.121.148.1783.126.54.154

Asia Pacifico (Tokyo) (ap-northeast-1)

54.250.91.5713.112.30.11054.92.76.241

Asia Pacifico (Sydney) (ap-southeast-2)

13.238.132.1743.105.238.713.105.113.36

Sud America (San Paolo) (sa-east-1)

54.232.58.18154.232.58.98177.71.134.208

Istanze ospitate su Microsoft Azure

Per le istanze ospitate su Azure, aggiungi alla lista consentita gli indirizzi IP corrispondenti alla tua area geografica.Fai clic qui per un elenco completo di indirizzi IP ospitati in Microsoft Azure

Virginia, Stati Uniti (us-east2)

52.147.190.201

Hosting precedente

Utilizza questi indirizzi IP per tutte le istanze ospitate su AWS che sono state create prima del 07/07/2020.Fai clic qui per un elenco completo di indirizzi IP per l'hosting legacy

Stati Uniti (AWS predefinito)

54.208.10.16754.209.116.19152.1.5.22852.1.157.15654.83.113.5

Canada

99.79.117.12735.182.216.56

Asia

52.68.85.4052.68.108.109

Irlanda

52.16.163.15152.16.174.170

Germania

18.196.243.9418.184.246.171

Australia

52.65.128.17052.65.124.87

Sud America

52.67.8.10354.233.74.59

Passaggio 3: tunneling SSH

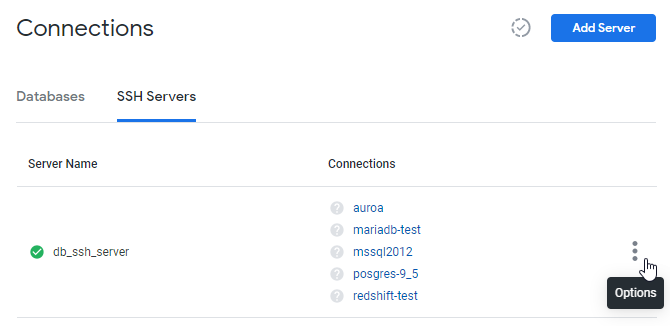

Se la scheda SSH Servers (Server SSH) è abilitata, segui le istruzioni contenute in questa pagina per aggiungere a Looker le informazioni di configurazione del server SSH.

L'opzione SSH Server (Server SSH) è disponibile se è stato eseguito il deployment dell'istanza nell'infrastruttura Kubernetes e solo se è stata abilitata la possibilità di aggiungere informazioni di configurazione del server SSH alla tua istanza di Looker. Se questa opzione non è abilitata per la tua istanza di Looker e desideri abilitarla, contatta un esperto delle vendite di Google Cloud o apri una richiesta di assistenza.

Nella pagina Connections (Connessioni) nella sezione Admin (Amministrazione) di Looker, seleziona la scheda SSH Server (Server SSH).

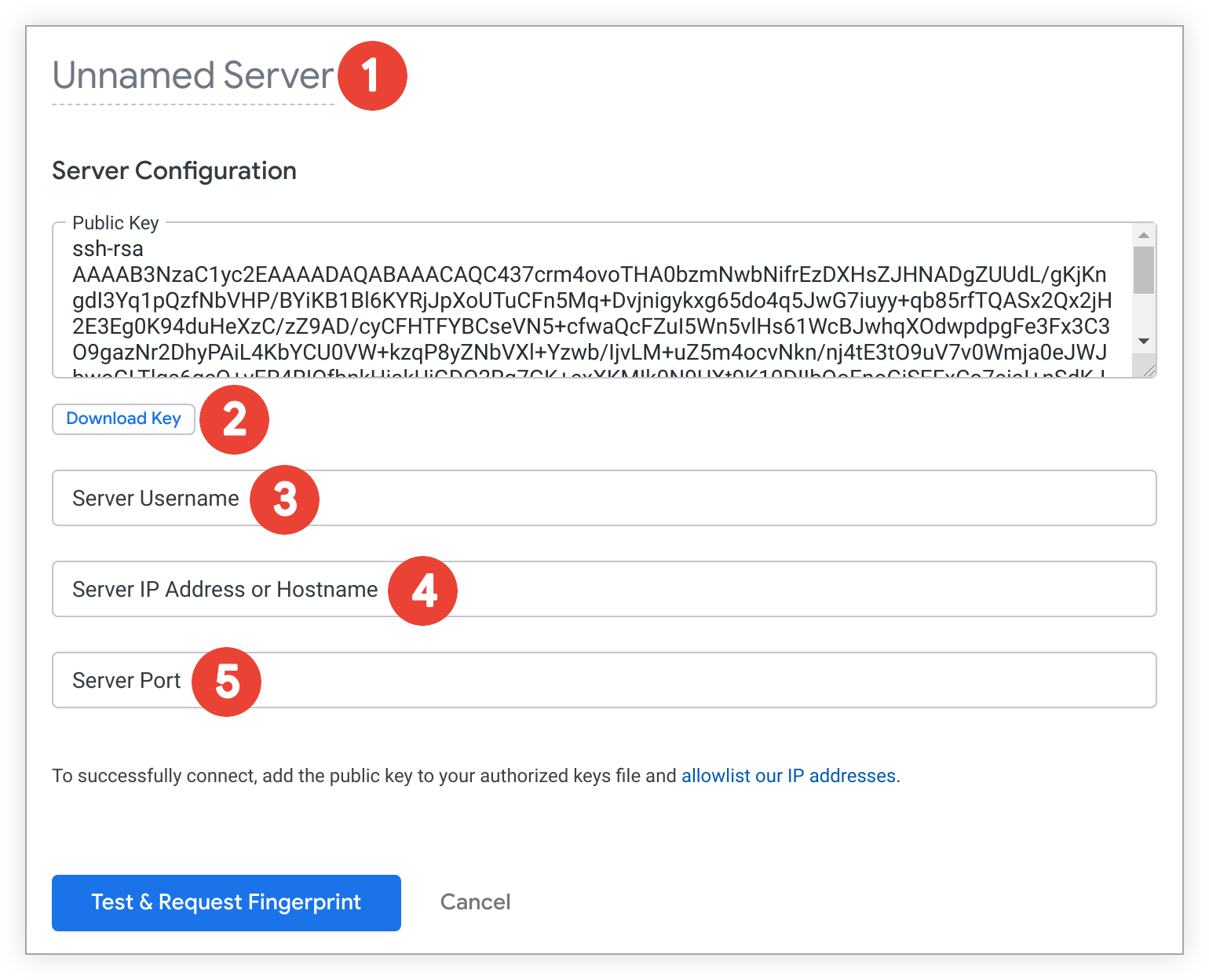

Quindi, seleziona Aggiungi server. Looker visualizza la pagina Add SSH Server (Aggiungi server SSH):

- Inserisci un nome per la configurazione del server SSH.

- Seleziona Scarica chiave per scaricare la chiave pubblica in un file di testo. Assicurati di salvare questo file, poiché dovrai aggiungere la chiave pubblica al file della chiave autorizzata dal tuo server SSH in un secondo momento.

- Inserisci il nome utente che dovrà essere utilizzato da Looker per connettersi al server SSH.

- Inserisci l'indirizzo IP o il nome host del server SSH.

- Inserisci il numero di porta da utilizzare per la connessione al server SSH.

Passaggio 4: prepara l'host del tunnel

Aggiungi la chiave pubblica al tuo file authorized_keys

Per autenticare la sessione del tunnel SSH, Looker richiede una chiave pubblica univoca (Looker non supporta l'accesso con una password). Se nella tua istanza è abilitata la scheda Server SSH, puoi scaricare la chiave pubblica in un file di testo selezionando il pulsante Scarica chiave quando inserisci le informazioni di configurazione del tunnel SSH. Se configuri il tunnel SSH con l'aiuto di un analista Looker, quest'ultimo ti fornirà una chiave pubblica univoca.

Dovrai preparare l'host (il server di database o il server del tunnel) creando un utente looker e aggiungendo la chiave pubblica di Looker al file .ssh/authorized_keys di Looker. Ecco come fare:

Nella riga di comando, crea un gruppo denominato

looker:sudo groupadd lookerCrea l'utente

lookere la relativa directory home:sudo useradd -m -g looker lookerPassa all'utente

looker:sudo su - lookerCrea la directory

.ssh:mkdir ~/.sshImposta autorizzazioni:

chmod 700 ~/.sshPassa alla directory

.ssh:cd ~/.sshCrea il file

authorized_keys:touch authorized_keysImposta autorizzazioni:

chmod 600 authorized_keys

Utilizzando il tuo editor di testo preferito, aggiungi al file authorized_keys la chiave SSH fornita dall'analista Looker. La chiave deve trovarsi su una sola riga. A volte, quando si riceve la chiave tramite email, il client di posta inserisce automaticamente alcuni ritorni a capo. Se non li rimuovi, sarà impossibile stabilire il tunnel SSH.

Aggiungi ssh-rsa al file sshd_config

OpenSSH ha disabilitato ssh-rsa per impostazione predefinita, il che può causare errori durante la configurazione di un tunnel SSH. Per risolvere il problema, aggiungi ssh-rsa all'elenco degli algoritmi accettati del server. Ecco come fare:

- Modifica il file

sshd_config. In genere si trova all'indirizzo~/etc/ssh/sshd_config. Aggiungi quanto segue al tuo file

sshd_config:HostKeyAlgorithms +ssh-rsa PubKeyAcceptedAlgorithms +ssh-rsa

Note sulla sicurezza del tunnel

Quando un tunnel SSH viene terminato sul server di database, la connessione da Looker risulta come una connessione locale sul server di database. Di conseguenza, elude i meccanismi di sicurezza basati sulla connessione integrati in alcune piattaforme di database, come MySQL. Ad esempio, all'utente root senza password viene concesso spesso l'accesso locale.

Per impostazione predefinita, l'apertura dell'accesso SSH consente anche il forwarding di qualsiasi porta, eludendo tutti i firewall tra Looker e l'host di database alla fine del tunnel SSH. Questo rischio per la sicurezza può essere considerato inaccettabile. Il port forwarding, così come la possibilità di accedere al server del tunnel, possono essere controllati configurando correttamente la voce .ssh/authorized_keys per la chiave pubblica di Looker.

Ad esempio, è possibile anteporre il testo seguente alla chiave SSH di Looker nel file authorized_keys. Tieni presente che questo testo DEVE essere personalizzato per il tuo ambiente.

no-pty,no-X11-forwarding,permitopen="localhost:3306",permitopen="localhost:3307",

command="/bin/echo Login Not Permitted"

Consulta la documentazione di Linux di man ssh e man authorized_keys per consultare esempi e dettagli completi.

Passaggi successivi

Se nella tua istanza è abilitata la scheda Server SSH, torna alla pagina Aggiungi server SSH e seleziona Prova e richiedi impronta per verificare la connessione al server SSH. Looker mostrerà una schermata con la nuova configurazione SSH e le opzioni per scaricare o visualizzare la chiave pubblica e per visualizzare l'impronta univoca della configurazione server SSH.

Quindi, nella pagina Connection Settings (Impostazioni di connessione) del tuo database:

- Attiva l'opzione SSH Server (Server SSH) e seleziona la configurazione del server SSH dall'elenco a discesa.

- Nei campi Remote Host (Host remoto) e Port (Porta), inserisci l'indirizzo IP o il nome host e il numero di porta del tuo database.

Le connessioni di database tramite un tunnel SSH non possono applicare un attributo utente ai campi Remote Host (Host remoto) e Port (Porta).

Se configuri il tunnel SSH con l'aiuto di un analista Looker, fagli sapere che è tutto pronto per testare il tunnel SSH. Quando confermerà che il tunnel è stato stabilito, ti fornirà il numero di porta per il lato Looker del tunnel SSH.

Quindi, nella pagina Connection Settings (Impostazioni di connessione) del tuo database:

- Inserisci

localhostnel campo Remote Host (Host remoto). - Nel campo Port (Porta), inserisci il numero di porta per il lato Looker del tunnel SSH che ti è stato indicato dall'analista Looker.

Disattiva Verifica certificato SSL nella pagina Connessioni del tuo database.

I certificati SSL non sono supportati durante la configurazione di un tunnel SSH al tuo database da Looker. La chiave SSH che hai aggiunto nel passaggio 4 offre invece la sicurezza dell'handshake tra Looker e il tuo database.