Nesta página, mostramos como gerenciar insights de política, que são descobertas baseadas em machine learning sobre o uso de permissões. Os insights de política podem ajudar a identificar quais principais têm permissões desnecessárias.

Nesta página, o foco são os insights de políticas para projetos, pastas e organizações. O recomendador também oferece insights de política para os seguintes tipos de recursos:

Os insights de política às vezes estão vinculados a recomendações de papéis. As recomendações de papéis sugerem ações que podem ser tomadas para corrigir os problemas identificados pelos insights de políticas.

Antes de começar

-

Ative a Recommender API.

- Familiarize-se com as recomendações de papéis do IAM.

- Opcional: leia sobre os insights do recomendador.

Funções exigidas

Para ter as permissões necessárias para gerenciar insights de política, peça ao administrador para conceder a você os seguintes papéis do IAM no projeto, na pasta ou na organização em que você quer gerenciar insights:

-

Para acessar insights de política:

Leitor do recomendador do IAM (

roles/recommender.iamViewer) -

Para modificar os insights de política:

Administrador do recomendador do IAM (

roles/recommender.iamAdmin)

Para mais informações sobre como conceder papéis, consulte Gerenciar acesso.

Esses papéis predefinidos contêm as permissões necessárias para gerenciar insights de política. Para ver as permissões exatas necessárias, expanda a seção Permissões necessárias:

Permissões necessárias

As permissões a seguir são necessárias para gerenciar insights de política:

-

Para ver os insights de política:

-

recommender.iamPolicyInsights.get -

recommender.iamPolicyInsights.list

-

-

Para modificar insights de política:

recommender.iamPolicyInsights.update

Talvez você também consiga receber essas permissões com papéis personalizados ou outros papéis predefinidos.

Listar insights de política

Para listar todos os insights de política do projeto, da pasta ou da organização, use um dos seguintes métodos:Console

-

No console do Google Cloud, abra a página IAM.

- Selecione um projeto, pasta ou organização.

A coluna Insights de segurança mostra todos os insights relacionados à segurança do seu projeto, incluindo insights de política. Os insights de política têm o formato

EXCESS/TOTAL excess

permissions, em que EXCESS é o número de permissões no

papel que o principal não precisa e TOTAL é o número total de

permissões em o papel.

gcloud

Use o comando gcloud recommender

insights list para ver todos os insights de política do

projeto,

da pasta

ou da organização.

Antes de executar o comando, substitua os seguintes valores:

-

RESOURCE_TYPE: o tipo de recurso para o qual você quer listar insights. Use o valorproject,folderouorganization. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização para o qual você quer listar insights.

gcloud recommender insights list --insight-type=google.iam.policy.Insight \

--RESOURCE_TYPE=RESOURCE_ID \

--location=global

A saída lista todos os insights de política do projeto, da pasta ou da organização. Exemplo:

INSIGHT_ID CATEGORY INSIGHT_STATE LAST_REFRESH_TIME SEVERITY INSIGHT_SUBTYPE DESCRIPTION 00133c0b-5431-4b30-9172-7c903aa4af24 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 9 of the permissions in this role binding were used in the past 90 days. 0161f2eb-acb7-4a5e-ad52-50284beaa312 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. 01ea0d0d-e9a1-4073-9367-5a934a857fb4 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 1 of the permissions in this role binding were used in the past 90 days. 039407bc-a25b-4aeb-b573-5c851f2e9833 SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 52 of the permissions in this role binding were used in the past 90 days. 0541df88-8bc3-44b3-ad5d-9cb372630aeb SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 31 of the permissions in this role binding were used in the past 90 days. 07841f74-02ce-4de8-bbe6-fc4eabb68568 SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. 07713094-fdee-4475-9c43-cd53d52c9de1 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 2 of the permissions in this role binding were used in the past 90 days. 0a438d19-9d63-4749-aadd-578aa4e77908 SECURITY ACTIVE 2022-05-24T07:00:00Z LOW PERMISSIONS_USAGE 0 of the permissions in this role binding were used in the past 90 days. f4292f55-105b-4744-9dc3-fcacf59685bb SECURITY ACTIVE 2022-05-24T07:00:00Z HIGH PERMISSIONS_USAGE 4 of the permissions in this role binding were used in the past 90 days.

REST

O método

insights.list

d a API Recommender lista todos os insights de política do

projeto,

da pasta

ou da organização.

Antes de usar os dados da solicitação, faça as substituições a seguir:

-

RESOURCE_TYPE: o tipo de recurso para o qual você quer listar insights. Use o valorprojects,foldersouorganizations. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização para o qual você quer listar insights. PROJECT_ID: o ID do projeto do Google Cloud. Os IDs do projeto são strings alfanuméricas, comomy-project.

Método HTTP e URL:

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights

Para enviar a solicitação, expanda uma destas opções:

A resposta lista todos os insights de política do projeto, pasta ou organização. Exemplo:

{

"insights": [

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"b153ab487e4ae100\"",

"severity": "HIGH"

},

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/f4292f55-105b-4744-9dc3-fcacf59685bb",

"description": "4 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/owner",

"member": "serviceAccount:my-service-account2@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [

{

"permission": "iam.roles.create"

},

{

"permission": "iam.roles.delete"

},

{

"permission": "iam.roles.list"

},

{

"permission": "iam.roles.update"

}

],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/6ab16c1d-edce-45e5-8d82-570fdd49892a"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"49bb705553338fc3\"",

"severity": "HIGH"

}

]

}

Para saber mais sobre os componentes de um insight, consulte Analisar insights de política nesta página.

Receber um único insight de política

Para mais informações sobre um único insight, incluindo a descrição, o status e as recomendações associadas, use um dos seguintes métodos:

Console

-

No console do Google Cloud, abra a página IAM.

- Selecione um projeto, pasta ou organização.

-

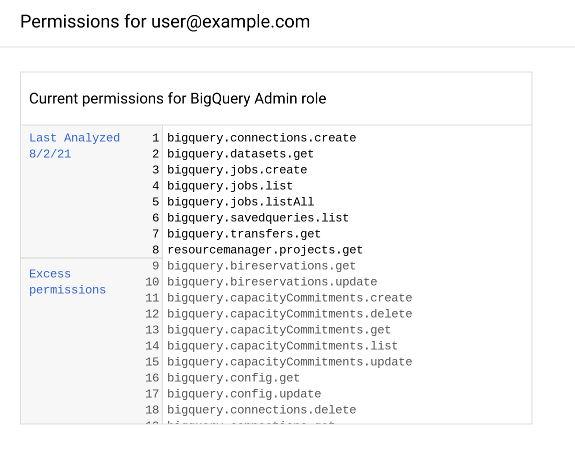

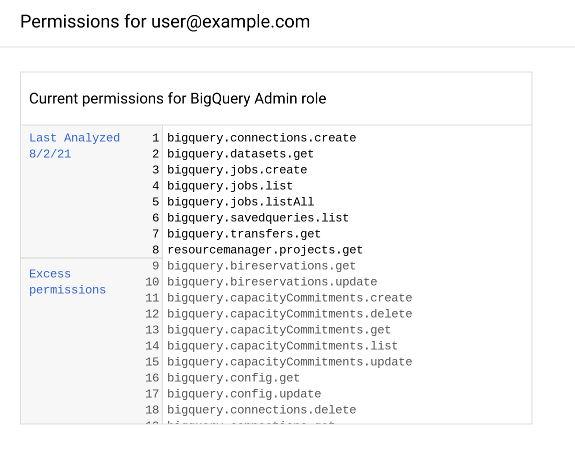

Na coluna Insights de segurança, clique em um insight de política. Os insights de política têm o formato

EXCESS/TOTAL excess permissions, em queEXCESSé o número de permissões no papel que o principal não precisa eTOTALé o número total de permissões em o papel.

O console do Google Cloud abre um painel que mostra os detalhes do insight.

gcloud

Use o comando gcloud recommender

insights describe com o ID do insight para ver as informações sobre um único

insight.

-

INSIGHT_ID: o ID do insight que você quer ver. Para encontrar o ID, liste os insights do projeto, da pasta ou da organização. -

RESOURCE_TYPE: o tipo de recurso para o qual você quer gerenciar insights. Use o valorproject,folderouorganization. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização para o qual você quer gerenciar insights.

gcloud recommender insights describe INSIGHT_ID \

--insight-type=google.iam.policy.Insight \

--RESOURCE_TYPE=RESOURCE_ID \

--location=global

A saída mostra os insights detalhados. Por exemplo, o insight a seguir indica que

my-service-account@my-project.iam.gserviceaccount.com não usou permissões do

papel de Leitor (roles/viewer) nos últimos 90 dias:

associatedRecommendations:

- recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f

category: SECURITY

content:

condition:

description: ''

expression: ''

location: ''

title: ''

exercisedPermissions: []

inferredPermissions: []

member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com

role: roles/viewer

description: 0 of the permissions in this role binding were used in the past 90 days.

etag: '"d3cdec23cc712bd0"'

insightSubtype: PERMISSIONS_USAGE

lastRefreshTime: '2020-07-11T07:00:00Z'

name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040

observationPeriod: 7776000s

severity: HIGH

stateInfo:

state: ACTIVE

targetResources:

- //cloudresourcemanager.googleapis.com/projects/123456789012

Para saber mais sobre os componentes de um insight, consulte Analisar insights de política nesta página.

REST

O método

insights.get

da API Recommender recebe um insight.

Antes de usar os dados da solicitação, faça as substituições a seguir:

-

RESOURCE_TYPE: o tipo de recurso para o qual você quer gerenciar insights. Use o valorprojects,foldersouorganizations. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização para o qual você quer gerenciar insights. -

INSIGHT_ID: o ID do insight que você quer ver. Se você não souber o ID do insight, poderá encontrá-lo listando os insights no projeto, na pasta ou organização. O ID de um insight é tudo o que aparece depois deinsights/no camponamedo insight. PROJECT_ID: o ID do projeto do Google Cloud. Os IDs do projeto são strings alfanuméricas, comomy-project.

Método HTTP e URL:

GET https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Para enviar a solicitação, expanda uma destas opções:

A resposta contém o insight. Por exemplo, o insight a seguir indica que

my-service-account@my-project.iam.gserviceaccount.com não usou permissões do

papel de Leitor (roles/viewer) nos últimos 90 dias:

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"d3cdec23cc712bd0\"",

"severity": "HIGH"

}

Para saber mais sobre os componentes de um insight, consulte Analisar insights de política nesta página.

Analisar insights de política

Depois de receber um único insight, é possível analisar o conteúdo para entender o padrão de uso de recursos destacado

Console

Quando você clica em um insight de política no console do Google Cloud, ele abre um painel que mostra os detalhes do insight. A aparência desses detalhes depende de o insight estar associado a uma recomendação.

Se o insight estiver associado a uma recomendação, o painel mostrará os detalhes da recomendação.

Se o insight não estiver associado a uma recomendação, o painel mostrará uma lista de todas as permissões no papel. As permissões usadas pelo principal aparecem no topo da lista, seguidas das permissões em excesso.

gcloud

O conteúdo do insight é determinado pelos subtipos dele.

Os insights dos insights de política (google.iam.policy.Insight)

têm o subtipo PERMISSIONS_USAGE.

Os insights PERMISSIONS_USAGE têm os seguintes componentes, não necessariamente

nesta ordem:

-

associatedRecommendations: os identificadores de qualquer recomendação associada ao insight. Se não houver recomendações associadas ao insight, esse campo estará vazio. -

category: a categoria de insights do IAM é sempreSECURITY. -

content: relata o uso das permissões de um membro referentes a um papel específico. Este campo contém os seguintes componentes:condition: qualquer condição anexada à vinculação que concede o papel ao principal. Se não houver condições, esse campo conterá uma condição vazia.exercisedPermissions: as permissões do papel que o principal usou durante o período de observação.inferredPermissions: as permissões do papel que o recomendador determinou por ML e que o principal provavelmente precisará com base nas permissões que ele usou.member: o principal com o uso analisado das permissões.role: o papel com o uso analisado das permissões.

-

description: um resumo legível do insight. -

etag: um identificador exclusivo do estado atual de um insight. Sempre que o insight for alterado, um novo valor deetagserá atribuído.Para alterar o estado de um insight, informe a

etagdo insight atual. O uso deetagajuda a garantir que qualquer operação seja executada somente se o insight não tiver sido alterado desde a última vez que você o recuperou. -

insightSubtype: o subtipo de insight. -

lastRefreshTime: a data em que o insight foi atualizado pela última vez, o que indica a atualização dos dados usados para gerá-lo. -

name: o nome do insight no seguinte formato:RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Os marcadores têm os seguintes valores:

-

RESOURCE_TYPE: o tipo de recurso para o qual o insight foi gerado. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização em que o insight foi gerado. INSIGHT_ID: um ID exclusivo para o insight.

-

-

observationPeriod: o período antes do insight. Os dados de origem usados para gerar o insight terminam emlastRefreshTimee começam emlastRefreshTimemenosobservationPeriod. -

stateInfo: os insights passam por várias transições de estado após serem propostos:-

ACTIVE: o insight foi gerado, mas nenhuma ação foi realizada, ou uma ação foi realizada sem atualizar o estado dele. Os insights ativos são atualizados quando os dados subjacentes são alterados. -

ACCEPTED: ocorreu uma ação com base no insight. Os insights são aceitos quando uma recomendação associada é marcada comoCLAIMED,SUCCEEDEDouFAILED, ou quando o insight é aceito diretamente. Quando o estado do insight éACCEPTED, o conteúdo dele não pode ser alterado. Os insights aceitos são mantidos por 90 dias após a aceitação.

-

-

targetResources: o nome completo do recurso do projeto, da pasta ou da organização relacionada ao insight. Por exemplo,//cloudresourcemanager.googleapis.com/projects/123456789012.

REST

O conteúdo do insight é determinado pelos subtipos dele.

Os insights dos insights de política (google.iam.policy.Insight)

têm o subtipo PERMISSIONS_USAGE.

Os insights PERMISSIONS_USAGE têm os seguintes componentes, não necessariamente

nesta ordem:

-

associatedRecommendations: os identificadores de qualquer recomendação associada ao insight. Se não houver recomendações associadas ao insight, esse campo estará vazio. -

category: a categoria de insights do IAM é sempreSECURITY. -

content: relata o uso das permissões de um membro referentes a um papel específico. Este campo contém os seguintes componentes:condition: qualquer condição anexada à vinculação que concede o papel ao principal. Se não houver condições, esse campo conterá uma condição vazia.exercisedPermissions: as permissões do papel que o principal usou durante o período de observação.inferredPermissions: as permissões do papel que o recomendador determinou por ML e que o principal provavelmente precisará com base nas permissões que ele usou.member: o principal com o uso analisado das permissões.role: o papel com o uso analisado das permissões.

-

description: um resumo legível do insight. -

etag: um identificador exclusivo do estado atual de um insight. Sempre que o insight for alterado, um novo valor deetagserá atribuído.Para alterar o estado de um insight, informe a

etagdo insight atual. O uso deetagajuda a garantir que qualquer operação seja executada somente se o insight não tiver sido alterado desde a última vez que você o recuperou. -

insightSubtype: o subtipo de insight. -

lastRefreshTime: a data em que o insight foi atualizado pela última vez, o que indica a atualização dos dados usados para gerá-lo. -

name: o nome do insight no seguinte formato:RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID

Os marcadores têm os seguintes valores:

-

RESOURCE_TYPE: o tipo de recurso para o qual o insight foi gerado. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização em que o insight foi gerado. INSIGHT_ID: um ID exclusivo para o insight.

-

-

observationPeriod: o período antes do insight. Os dados de origem usados para gerar o insight terminam emlastRefreshTimee começam emlastRefreshTimemenosobservationPeriod. -

stateInfo: os insights passam por várias transições de estado após serem propostos:-

ACTIVE: o insight foi gerado, mas nenhuma ação foi realizada, ou uma ação foi realizada sem atualizar o estado dele. Os insights ativos são atualizados quando os dados subjacentes são alterados. -

ACCEPTED: ocorreu uma ação com base no insight. Os insights são aceitos quando uma recomendação associada é marcada comoCLAIMED,SUCCEEDEDouFAILED, ou quando o insight é aceito diretamente. Quando o estado do insight éACCEPTED, o conteúdo dele não pode ser alterado. Os insights aceitos são mantidos por 90 dias após a aceitação.

-

-

targetResources: o nome completo do recurso do projeto, da pasta ou da organização relacionada ao insight. Por exemplo,//cloudresourcemanager.googleapis.com/projects/123456789012.

Marcar um insight de política como ACCEPTED

Se você executar uma ação com base em um insight ativo, será possível marcá-lo como

ACCEPTED. O estado ACCEPTED informa à

API Recommender que você tomou medidas com base nesse

insight, o que ajuda a refinar as recomendações.

Os insights aceitos são mantidos por 90 dias depois

de serem marcados como ACCEPTED.

Console

Se um insight estiver associado a uma recomendação,

aplicar a recomendação

mudará o estado do insight para ACCEPTED.

Para marcar um insight como ACCEPTED sem aplicar uma recomendação, use a

CLI gcloud ou a API REST.

gcloud

Use o comando

gcloud recommender insights mark-accepted com o ID do insight para marcar um insight como ACCEPTED.

-

INSIGHT_ID: o ID do insight que você quer ver. Para encontrar o ID, liste os insights do projeto, da pasta ou da organização. -

RESOURCE_TYPE: o tipo de recurso para o qual você quer gerenciar insights. Use o valorproject,folderouorganization. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização para o qual você quer gerenciar insights. -

ETAG: um identificador de uma versão do insight. Para receber oetag, faça o seguinte:-

Receba o insight usando o comando

gcloud recommender insights describe. -

Encontre e copie o valor da

etagna saída, incluindo as aspas delimitadoras. Por exemplo,"d3cdec23cc712bd0".

-

Receba o insight usando o comando

gcloud recommender insights mark-accepted INSIGHT_ID \

--insight-type=google.iam.policy.Insight \

--RESOURCE_TYPE=RESOURCE_ID \

--location=global \

--etag=ETAG

A saída mostra o insight, agora com o estado ACCEPTED:

associatedRecommendations:

- recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f

category: SECURITY

content:

condition:

description: ''

expression: ''

location: ''

title: ''

exercisedPermissions: []

inferredPermissions: []

member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com

role: roles/viewer

description: 0 of the permissions in this role binding were used in the past 90 days.

etag: '"b153ab487e4ae100"'

insightSubtype: PERMISSIONS_USAGE

lastRefreshTime: '2020-07-11T07:00:00Z'

name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040

observationPeriod: 7776000s

severity: HIGH

stateInfo:

state: ACCEPTED

targetResources:

- //cloudresourcemanager.googleapis.com/projects/123456789012

Para saber mais sobre as informações de estado de um insight, consulte Analisar insights de política nesta página.

REST

O método

insights.markAccepted

da API Recommender marca um insight como ACCEPTED.

Antes de usar os dados da solicitação, faça as substituições a seguir:

-

RESOURCE_TYPE: o tipo de recurso para o qual você quer gerenciar insights. Use o valorprojects,foldersouorganizations. -

RESOURCE_ID: o ID do projeto, da pasta ou da organização para o qual você quer gerenciar insights. -

INSIGHT_ID: o ID do insight que você quer ver. Se você não souber o ID do insight, poderá encontrá-lo listando os insights no projeto, na pasta ou organização. O ID de um insight é tudo o que aparece depois deinsights/no camponamedo insight. -

ETAG: identificador de uma versão do insight. Para receber oetag, faça o seguinte:- Receba o insight usando o

método

insights.get. - Encontre e copie o valor

etagda resposta.

- Receba o insight usando o

método

PROJECT_ID: o ID do projeto do Google Cloud. Os IDs do projeto são strings alfanuméricas, comomy-project.

Método HTTP e URL:

POST https://recommender.googleapis.com/v1/RESOURCE_TYPE/RESOURCE_ID/locations/global/insightTypes/google.iam.policy.Insight/insights/INSIGHT_ID:markAccepted

Corpo JSON da solicitação:

{

"etag": "ETAG"

}

Para enviar a solicitação, expanda uma destas opções:

A resposta contém o insight, agora com o estado ACCEPTED:

{

"name": "projects/1234567890/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "0 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/viewer",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [],

"inferredPermissions": []

},

"lastRefreshTime": "2022-05-24T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACCEPTED"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/1234567890/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"b153ab487e4ae100\"",

"severity": "HIGH"

}

Para saber mais sobre as informações de estado de um insight, consulte Analisar insights de política nesta página.

A seguir

- Saiba como ver e aplicar recomendações de política.

- Use o Hub de recomendações para ver e gerenciar todas as recomendações do projeto, incluindo as do IAM.