Cette page décrit les comptes de service et les niveaux d'accès aux VM, ainsi que leur utilisation avec Dataproc.

Que sont les comptes de service ?

Un compte de service est un compte spécial qui permet aux services et applications exécutés sur une instance de machine virtuelle (VM) Compute Engine d'interagir avec d'autres API Google Cloud. Les applications peuvent utiliser les identifiants de compte de service pour obtenir les autorisations d'accès à un ensemble d'API et effectuer des actions sur la VM dans les autorisations accordées au compte de service.

Comptes de service Dataproc

Les comptes de service suivants disposent des autorisations requises pour effectuer des actions Dataproc dans le projet où se trouve votre cluster.

Compte de service de VM Dataproc: les VM d'un cluster Dataproc utilisent ce compte de service pour les opérations du plan de données Dataproc, telles que la lecture et l'écriture de données depuis et vers Cloud Storage et BigQuery (consultez la section Compte de service de VM Dataproc (identité du plan de données)). Le compte de service Compute Engine par défaut,

[project-number]-compute@developer.gserviceaccount.com, est utilisé comme compte de service de la VM Dataproc, sauf si vous spécifiez un compte de service de VM lorsque vous créez un cluster.Le rôle Nœud de calcul Dataproc fournit au compte de service de VM les autorisations minimales nécessaires pour utiliser Dataproc. Il est nécessaire d'attribuer des rôles supplémentaires pour accorder des autorisations en lecture et en écriture de données sur les ressources Google Cloud, telles que BigQuery.

Compte de service de l'agent de service Dataproc : Dataproc crée ce compte de service avec le rôle Agent de service Dataproc dans un Projet Google Cloud de l'utilisateur Dataproc. Il ne peut pas être remplacé par un compte de service de VM personnalisé lorsque vous créez un cluster. Ce compte d'agent de service permet d'effectuer des opérations de plan de contrôle Dataproc, telles que la création, la mise à jour et la suppression de VM de cluster (consultez la section Agent de service Dataproc (identité de plan de contrôle)).

Par défaut, Dataproc utilise

service-[project-number]@dataproc-accounts.iam.gserviceaccount.comen tant que compte d'agent de service. Si ce compte de service ne dispose pas des autorisations nécessaires, Dataproc utilise le compte d'agent de service des API Google[project-number]@cloudservices.gserviceaccount.compour les opérations du plan de contrôle.

Réseaux VPC partagé : Si le cluster utilise un réseau VPC partagé, un administrateur de VPC partagé doit attribuer aux deux comptes de service ci-dessus le rôle d'utilisateur réseau pour le projet hôte de VPC partagé. Pour en savoir plus, consultez les pages suivantes :

- Créer un cluster qui utilise un réseau VPC dans un autre projet

- Documentation VPC partagée : configurer des comptes de services en tant qu'administrateur de projet de service.

Niveaux d'accès aux VM Dataproc

Les niveaux d'accès aux VM et les rôles IAM fonctionnent ensemble pour limiter l'accès des VM aux API Google Cloud. Par exemple, si les VM de cluster ne disposent que du champ d'application https://www.googleapis.com/auth/storage-full, les applications exécutées sur des VM de cluster peuvent appeler les API Cloud Storage, mais elles ne peuvent pas envoyer de requêtes à BigQuery, même si elles s'exécutent en tant que compte de service de VM auquel un rôle BigQuery avec des autorisations étendues a été attribué.

Une bonne pratique consiste à accorder le vaste champ d'application cloud-platform (https://www.googleapis.com/auth/cloud-platform) aux VM, puis à limiter l'accès aux VM en attribuant des rôles IAM spécifiques au compte de service de VM.

Champs d'application des VM Dataproc par défaut. Si les champs d'application ne sont pas spécifiés lors de la création d'un cluster (consultez la section gcloud dataproc cluster create --scopes), les VM Dataproc disposent des champs d'application par défaut suivants:

https://www.googleapis.com/auth/cloud-platform (clusters created with image version 2.1+).

https://www.googleapis.com/auth/bigquery

https://www.googleapis.com/auth/bigtable.admin.table

https://www.googleapis.com/auth/bigtable.data

https://www.googleapis.com/auth/cloud.useraccounts.readonly

https://www.googleapis.com/auth/devstorage.full_control

https://www.googleapis.com/auth/devstorage.read_write

https://www.googleapis.com/auth/logging.write

Si vous spécifiez des champs d'application lors de la création d'un cluster, les VM de cluster disposeront des champs d'application que vous spécifiez et l'ensemble minimal de champs d'application requis suivants (même si vous ne les spécifiez pas) :

https://www.googleapis.com/auth/cloud-platform (clusters created with image version 2.1+).

https://www.googleapis.com/auth/cloud.useraccounts.readonly

https://www.googleapis.com/auth/devstorage.read_write

https://www.googleapis.com/auth/logging.write

Créer un cluster avec un compte de service de VM personnalisé

Lorsque vous créez un cluster, vous pouvez spécifier un compte de service de VM personnalisé que votre cluster utilisera pour les opérations du plan de données Dataproc au lieu du compte de service de VM par défaut (vous ne pouvez pas modifier le compte de service de VM une fois le cluster créé). L'utilisation d'un compte de service de VM avec des rôles IAM attribués vous permet de fournir à votre cluster un accès précis aux ressources du projet.

Étapes préliminaires

Créez le compte de service de VM personnalisé dans le projet où le cluster sera créé.

Attribuez au compte de service de VM personnalisé le rôle Nœud de calcul Dataproc sur le projet, ainsi que tous les rôles supplémentaires requis par vos tâches, tels que les rôles Lecteur et Rédacteur BigQuery (consultez la section Autorisations Dataproc et rôles IAM).

Exemple de CLI gcloud:

- L'exemple de commande suivant accorde au compte de service de VM personnalisé du projet de cluster le rôle Nœud de calcul Dataproc au niveau du projet:

gcloud projects add-iam-policy-binding CLUSTER_PROJECT_ID \ --member=serviceAccount:SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com \ --role="roles/dataproc.worker"

- Envisagez d'utiliser un rôle personnalisé:au lieu d'accorder au compte de service le rôle Dataproc

Workerprédéfini, vous pouvez lui attribuer un rôle personnalisé qui contient les autorisations du rôle Nœud de calcul, mais qui limite les autorisationsstorage.objects.*.- Le rôle personnalisé doit au moins accorder au compte de service de VM les autorisations

storage.objects.create,storage.objects.getetstorage.objects.updatesur les objets des buckets de préproduction et temporaires Dataproc, et sur tous les buckets supplémentaires nécessaires aux tâches qui seront exécutées sur le cluster.

- Le rôle personnalisé doit au moins accorder au compte de service de VM les autorisations

Créer le cluster

- Créez le cluster dans votre projet.

Commande gcloud

Exécutez la commande gcloud dataproc clusters create pour créer un cluster avec le compte de service de VM personnalisé.

gcloud dataproc clusters create CLUSTER_NAME \ --region=REGION \ --service-account=SERVICE_ACCOUNT_NAME@PROJECT_ID.iam.gserviceaccount.com \ --scopes=SCOPE

Remplacez les éléments suivants :

- CLUSTER_NAME: nom du cluster, qui doit être unique au sein d'un projet. Le nom doit commencer par une lettre minuscule et peut contenir jusqu'à 51 caractères (lettres minuscules, chiffres et traits d'union). Il ne peut pas se terminer par un trait d'union. Le nom d'un cluster supprimé peut être réutilisé.

- REGION: région dans laquelle le cluster sera situé.

- SERVICE_ACCOUNT_NAME: nom du compte de service.

- PROJECT_ID: ID de projet Google Cloud du projet contenant votre compte de service de VM. Il s'agit de l'ID du projet dans lequel votre cluster sera créé ou de l'ID d'un autre projet si vous créez un cluster avec un compte de service de VM personnalisé dans un autre cluster.

- SCOPE: niveau(s) d'accès pour les instances de VM de cluster (par exemple,

https://www.googleapis.com/auth/cloud-platform).

API REST

Lorsque vous remplissez la requête GceClusterConfig dans le cadre de la requête API clusters.create, définissez les champs suivants:

serviceAccount: le compte de service sera situé dans le projet dans lequel votre cluster sera créé, sauf si vous utilisez un compte de service de VM d'un autre projet.serviceAccountScopes: spécifiez le ou les niveau(s) d'accès pour les instances de VM de cluster (par exemple,https://www.googleapis.com/auth/cloud-platform).

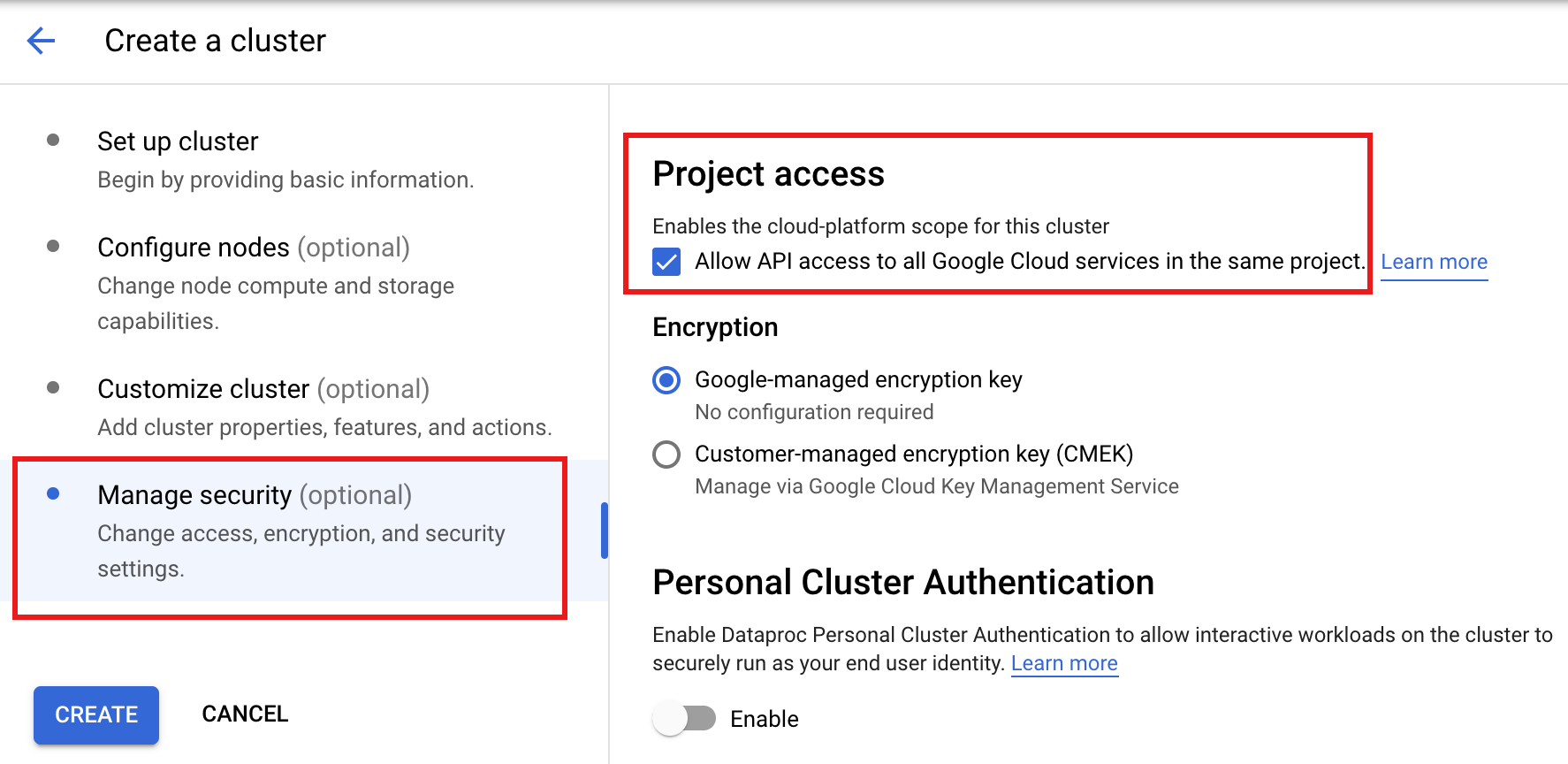

Console

Il n'est pas possible de définir un compte de service de VM Dataproc dans la console Google Cloud. Vous pouvez définir le niveau d'accès cloud-platform sur les VM d'un cluster au moment de la création du cluster, en cliquant sur "Active le champ d'application cloud-platform pour ce cluster" dans la section Accès au projet du panneau Gérer la sécurité sur la page Créer un cluster de Dataproc dans la console Google Cloud.

Créer un cluster avec un compte de service de VM personnalisé provenant d'un autre projet

Lorsque vous créez un cluster, vous pouvez spécifier un compte de service de VM personnalisé que votre cluster utilisera pour les opérations du plan de données Dataproc au lieu d'utiliser le compte de service de VM par défaut (vous ne pouvez pas spécifier de compte de service de VM personnalisé après la création du cluster). L'utilisation d'un compte de service de VM personnalisé auquel des rôles IAM ont été attribués vous permet de fournir à votre cluster un accès précis aux ressources du projet.

Étapes préliminaires

Dans le projet du compte de service (le projet contenant le compte de service de VM personnalisé):

Activez l'association de comptes de service à plusieurs projets.

Activez Dataproc API.

Attribuez à votre compte de messagerie (l'utilisateur qui crée le cluster) le rôle Utilisateur du compte de service sur le projet du compte de service ou, pour un contrôle plus précis, sur le compte de service de VM personnalisé dans le projet du compte de service.

Pour en savoir plus:Consultez Gérer l'accès aux projets, aux dossiers et aux organisations pour attribuer des rôles au niveau du projet et Gérer l'accès aux comptes de service.

Exemples de CLI gcloud:

- L'exemple de commande suivant accorde à l'utilisateur le rôle Utilisateur du compte de service au niveau du projet:

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=USER_EMAIL \ --role="roles/iam.serviceAccountUser"

Remarques :

USER_EMAIL(Indiquez l'adresse e-mail de votre compte utilisateur, au formatuser:user-name@example.com).- L'exemple de commande suivant accorde à l'utilisateur le rôle Utilisateur du compte de service au niveau du compte de service:

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=USER_EMAIL \ --role="roles/iam.serviceAccountUser"

Remarques :

USER_EMAIL(Indiquez l'adresse e-mail de votre compte utilisateur, au formatuser:user-name@example.com).Attribuez au compte de service de VM personnalisée le rôle Nœud de calcul Dataproc sur le projet de cluster.

Exemple de CLI gcloud:

gcloud projects add-iam-policy-binding CLUSTER_PROJECT_ID \ --member=serviceAccount:SERVICE_ACCOUNT_NAME@SERVICE_ACCOUNT_PROJECT_ID.iam.gserviceaccount.com \ --role="roles/dataproc.worker"

Accordez au compte de service de l'agent de service Dataproc dans le projet de cluster les rôles Utilisateur du compte de service et Créateur de jetons du compte de service au niveau du projet de compte de service ou, pour un contrôle plus précis, sur le compte de service de VM personnalisé dans le projet de compte de service. De cette façon, vous autorisez le compte de service de l'agent de service Dataproc du projet de cluster à créer des jetons pour le compte de service de VM Dataproc personnalisé dans le projet de compte de service.

Pour en savoir plus:Consultez Gérer l'accès aux projets, aux dossiers et aux organisations pour attribuer des rôles au niveau du projet et Gérer l'accès aux comptes de service.

Exemples de CLI gcloud:

- Les exemples de commandes suivants accordent au compte de service de l'agent de service Dataproc du projet de cluster les rôles d'utilisateur du compte de service et de créateur de jetons du compte de service au niveau du projet:

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountUser"

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

- Les exemples de commandes suivants accordent au compte de service de l'agent de service Dataproc du projet de cluster les rôles d'utilisateur du compte de service et de créateur de jetons du compte de service au niveau du compte de service de VM:

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountUser"

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@dataproc-accounts.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

Accordez au compte de service de l'agent de service Compute Engine dans le projet de cluster le rôle Créateur de jetons du compte de service au niveau du projet du compte de service ou, pour un contrôle plus précis, au compte de service de VM personnalisé dans le projet de compte de service. De cette façon, vous accordez au compte de service de l'agent de service Compute du projet de cluster la possibilité de créer des jetons pour le compte de service de la VM Dataproc personnalisé dans le projet du compte de service.

Pour en savoir plus:Consultez Gérer l'accès aux projets, aux dossiers et aux organisations pour attribuer des rôles au niveau du projet et Gérer l'accès aux comptes de service.

Exemples de CLI gcloud:

- L'exemple de commande suivant accorde au compte de service de l'agent de service Compute Engine du projet de cluster le rôle de créateur de jetons du compte de service au niveau du projet:

gcloud projects add-iam-policy-binding SERVICE_ACCOUNT_PROJECT_ID \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@compute-system.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

- L'exemple de commande suivant accorde au compte de service de l'agent de service Compute Engine du projet de cluster le rôle de créateur de jetons du compte de service au niveau du compte de service de VM:

gcloud iam service-accounts add-iam-policy-binding VM_SERVICE_ACCOUNT_EMAIL \ --member=serviceAccount:service-CLUSTER_PROJECT_NUMBER@compute-system.iam.gserviceaccount.com \ --role="roles/iam.serviceAccountTokenCreator"

Créer le cluster

Étapes suivantes

- Comptes de service

- Autorisations Dataproc et rôles IAM

- Entités principales et rôles Dataproc

- Architecture mutualisée sécurisée basée sur un compte de service Dataproc

- Authentification personnelle de cluster Dataproc

- Utiliser l'IAM précise de Dataproc