Para acceder a los productos y servicios de Google Cloud de manera programática, usa las API de Cloud. Estas APIs exponen una interfaz JSON REST simple. La forma recomendada de acceder a las API de Cloud es usar las bibliotecas cliente de Cloud.

Cloud Code facilita la adición de las bibliotecas cliente de Cloud para las API de Cloud y el lenguaje que usas en tu proyecto. En la misma vista, puedes buscar muestras para cada API y, luego, incorporarlas fácilmente a tu aplicación.

Explora las API de Cloud

Para explorar todas las APIs de Google Cloud disponibles, sigue estos pasos:

Haz clic en

Cloud Code y, luego, expande la sección API de Cloud.

La vista de las APIs de Cloud agrupa las API de Cloud por categoría.

Para ver los detalles de una API, haz clic en su nombre. Se muestran detalles como el nombre del servicio, el estado, las instrucciones de instalación de las bibliotecas cliente, la documentación y las muestras de código.

Habilita las API de Cloud

Si deseas habilitar las API de Cloud para un proyecto con la página de detalles de la API, sigue estos pasos:

- En la página de detalles de la API de Cloud, elige el proyecto para el que deseas habilitar la API.

- Haz clic en Habilitar API. Después de habilitar la API, se muestra un mensaje para confirmar el cambio.

Agrega bibliotecas cliente al proyecto

Además de explorar y habilitar las API de Cloud mediante Cloud Code, también puedes agregar una biblioteca cliente específica del lenguaje al proyecto.

Para instalar una biblioteca cliente, sigue las instrucciones de la página de detalles de la API correspondiente a tu lenguaje.

Usa muestras de la API

Puedes buscar y usar muestras de código para cada API en el navegador de la API.

Haz clic en

Cloud Code y, luego, expande la sección API de Cloud.

Para abrir la vista detallada, haz clic en el nombre de una API.

Para ver muestras de código de la API, haz clic en Muestras de código.

Si deseas filtrar la lista de muestras, escribe el texto para buscar o elige un lenguaje de programación en la lista Idioma.

Para ver una muestra, haz clic en su nombre. También hay opciones para copiar la muestra en el portapapeles o verla en GitHub.

Configura la autenticación

Después de habilitar las APIs necesarias y agregar las bibliotecas cliente necesarias, deberás configurar tu aplicación para que se autentique de forma correcta. La configuración depende del tipo de desarrollo y de la plataforma en la que se ejecute.

Después de completar los pasos de autenticación, tu aplicación puede autenticarse y estar lista para implementarse.

Desarrollo local

Máquina local

Si accediste a Google Cloud en tu IDE, Cloud Code establece tus credenciales predeterminadas de la aplicación (ADC) y puedes omitir este paso. Si accediste a Google Cloud fuera de tu IDE (por ejemplo, con gcloud CLI), configura el ADC y permite que las bibliotecas cliente de Google Cloud se autentiquen a través de ADC con el siguiente comando:

gcloud auth login --update-adc

minikube

Si accediste a Google Cloud en tu IDE, Cloud Code establece tus credenciales predeterminadas de la aplicación (ADC) y puedes omitir este paso. Si accediste a Google Cloud fuera de tu IDE (por ejemplo, con gcloud CLI), configura el ADC y permite que las bibliotecas cliente de Google Cloud se autentiquen a través de ADC con el siguiente comando:

gcloud auth login --update-adc

- Ejecuta

minikube start --addons gcp-authpara iniciar minikube. Este comando activa el ADC en tus Pods. Para obtener información detallada sobre la autenticación de Minikube con Google Cloud, consulta los documentos de Minikube gcp-auth.

Otros clústeres locales de K8s

Si accediste a Google Cloud en tu IDE, Cloud Code establece tus credenciales predeterminadas de la aplicación (ADC) y puedes omitir este paso. Si accediste a Google Cloud fuera de tu IDE (por ejemplo, con gcloud CLI), configura el ADC y permite que las bibliotecas cliente de Google Cloud se autentiquen a través de ADC con el siguiente comando:

gcloud auth login --update-adc

- Para asegurarte de que las bibliotecas cliente de Google Cloud puedan encontrar tus credenciales, activa el directorio local

~/.config/gclouden tus pods de Kubernetes mediante la edición de los manifiestos de implementación. - Establece tu ID del proyecto de Google Cloud como una variable de entorno llamada

GOOGLE_CLOUD_PROJECT.

Ejemplo de configuración de Pod de Kubernetes:

apiVersion: v1

kind: Pod

metadata:

name: my-app

labels:

name: my-app

spec:

containers:

- name: my-app

image: gcr.io/google-containers/busybox

ports:

- containerPort: 8080

env:

- name: GOOGLE_CLOUD_PROJECT

value: my-project-id

volumeMounts:

- mountPath: /root/.config/gcloud

name: gcloud-volume

volumes:

- name: gcloud-volume

hostPath:

path: /path/to/home/.config/gcloudCloud Run

Si accediste a Google Cloud en tu IDE, Cloud Code establece tus credenciales predeterminadas de la aplicación (ADC) y puedes omitir este paso. Si accediste a Google Cloud fuera de tu IDE (por ejemplo, con gcloud CLI), configura el ADC y permite que las bibliotecas cliente de Google Cloud se autentiquen a través de ADC con el siguiente comando:

gcloud auth login --update-adc

Desarrollo local con APIs que requieren una cuenta de servicio

Algunas API, como la API de Cloud Translation, requieren una cuenta de servicio con los permisos adecuados para autenticar tus solicitudes. Para obtener más información, consulta Crea y administra cuentas de servicio. Para obtener una guía de inicio rápido sobre el uso de una cuenta de servicio, consulta Usa las bibliotecas cliente de Cloud en Cloud Code.

Para abrir una terminal, haz clic en Terminal > New Terminal.

Crea una cuenta de servicio para autenticar tus solicitudes a la API:

gcloud iam service-accounts create \ SERVICE_ACCOUNT_ID \ --project PROJECT_ID

Reemplaza los siguientes valores:

SERVICE_ACCOUNT_ID: el ID de la cuenta de servicioPROJECT_ID: el ID del proyecto

Para encontrar estos IDs, en Google Cloud, haz clic en el menú de navegación en la parte superior izquierda de la pantalla, mantén el puntero sobre IAM y administración y haz clic en Cuentas de servicio.

En la columna Correo electrónico, se muestran los valores

SERVICE_ACCOUNT_IDyPROJECT_IDúnicos para cada una de tus cuentas de servicio en el siguiente formato:SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.comPor ejemplo, la dirección de correo electrónico de una cuenta de servicio de

my-service-account@my-project.iam.gserviceaccount.comtiene los siguientes valores:SERVICE_ACCOUNT_ID:my-service-accountPROJECT_ID:my-project

Otorga a tu cuenta de servicio el rol adecuado. El siguiente comando de muestra otorga la función de usuario de la API de Cloud Translation. Para determinar la función que se otorgará, consulta la documentación de la API de Cloud que usas.

gcloud projects \ add-iam-policy-binding \ PROJECT_ID \ --member='serviceAccount:SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.com' \ --role='roles/cloudtranslate.user'

Para crear una clave de cuenta de servicio, haz lo siguiente:

gcloud iam service-accounts keys \ create key.json --iam-account \ SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.com

Configura la clave como tus credenciales predeterminadas:

export \ GOOGLE_APPLICATION_CREDENTIALS=key.jsonPara permitir que los usuarios suplanten la identidad de la cuenta de servicio, ejecuta el comando

gcloud iam service-accounts add-iam-policy-bindinga fin de otorgar a un usuario la función de usuario de cuenta de servicio (roles/iam.serviceAccountUser) en la cuenta de servicio (opcional):gcloud iam service-accounts add-iam-policy-binding \ SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.com \ --member="user:USER_EMAIL" \ --role="roles/iam.serviceAccountUser"Reemplaza los siguientes valores:

USER_EMAIL: la dirección de correo electrónico del usuario

Desarrollo remoto

GKE

Según el permiso de tu proyecto, puedes elegir cómo autenticar los servicios de Google Cloud en GKE:

- (Solo para desarrollo)

- Crea un clúster de GKE con la siguiente configuración:

- Asegúrate de usar la cuenta de servicio que GKE usa de forma predeterminada, la cuenta de servicio predeterminada de Compute Engine, y de que los permisos de acceso estén configurados en Permitir acceso completo a todas las APIs de Cloud (puedes acceder a ambas opciones en la sección Grupos de nodos > Seguridad). Debido a que todas las cargas de trabajo implementadas en tu nodo comparten la cuenta de servicio de Compute Engine, este método aprovisiona en exceso los permisos y solo debe usarse para el desarrollo.

- Asegúrate de que Workload Identity no esté habilitado en el clúster (en la sección Clúster > Seguridad).

- Asigna los roles necesarios a tu cuenta de servicio:

- Si intentas acceder a un secreto, sigue estos pasos específicos de Secret Manager para configurar las funciones necesarias en tu cuenta de servicio.

- Si usas la cuenta de servicio predeterminada de Compute Engine, es posible que ya se hayan aplicado los roles de IAM correctos.

- Para obtener una lista de los tipos de funciones de IAM y las funciones predefinidas que puedes otorgar a las identidades, consulta la guía para comprender las funciones. Si quieres conocer los pasos para otorgar las funciones, consulta Otorga, cambia y revoca el acceso a los recursos.

- Crea un clúster de GKE con la siguiente configuración:

- (Recomendado para la producción)

- Configura el clúster y la aplicación de GKE con Workload Identity para autenticar los servicios de Google Cloud en GKE. Esto asocia tu cuenta de servicio de Kubernetes con tu cuenta de servicio de Google.

- Configura tu implementación de Kubernetes para que haga referencia a la cuenta de servicio de Kubernetes mediante la configuración del campo

.spec.serviceAccountNameen tu archivo YAML de implementación de Kubernetes. Si trabajas en una app creada a partir de una aplicación de muestra de Cloud Code, este archivo se encuentra en la carpeta kubernetes-manifests. - Si el servicio de Google Cloud al que intentas acceder requiere funciones adicionales, otórgalas para la cuenta de servicio de Google que usas para desarrollar tu app:

- Si intentas acceder a un secreto, sigue estos pasos específicos de Secret Manager para configurar las funciones necesarias en tu cuenta de servicio.

- Para obtener una lista de los tipos de roles de IAM y los roles predefinidos que puedes otorgar a las identidades, consulta la guía para comprender las funciones. Si quieres conocer los pasos para otorgar las funciones, consulta Cómo otorgar, cambiar y revocar el acceso a los recursos.

Cloud Run

- Si quieres crear una cuenta de servicio nueva y única para implementar tu aplicación de Cloud Run, navega a la página Cuentas de servicio y selecciona el proyecto en el que se almacena tu secreto.

- Haga clic en Crear cuenta de servicio.

- En el cuadro de diálogo Crear cuenta de servicio, ingresa un nombre descriptivo para la cuenta de servicio.

- Cambia el ID de la cuenta de servicio por un valor único y reconocible y, luego, haz clic en Crear.

- Si el servicio de Google Cloud al que intentas acceder requiere funciones adicionales, otórgalas, haz clic en Continuar y, luego, en Listo.

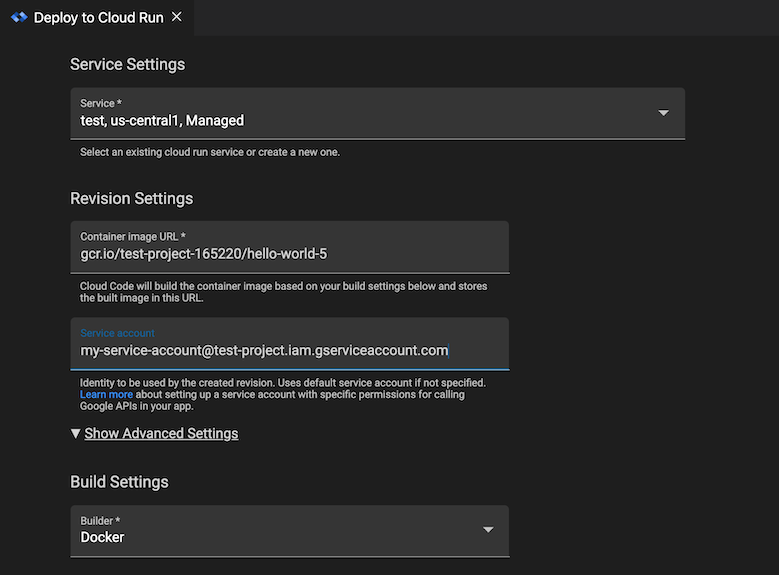

- Para agregar tu cuenta de servicio a tu configuración de implementación, haz lo siguiente:

- En la barra de estado de Cloud Code, elige el comando Cloud Run: Deploy.

- En la IU de implementación de Cloud Run, en Configuración de revisión, en el campo Cuenta de servicio, especifica tu cuenta de servicio.

Cloud Run

Según el permiso de tu proyecto, puedes elegir cómo autenticar los servicios de Google Cloud en GKE:

- (Solo para desarrollo)

- Crea un clúster de GKE

con la siguiente configuración:

- Asegúrate de usar la cuenta de servicio que GKE usa de forma predeterminada, la cuenta de servicio predeterminada de Compute Engine, y que los Permisos de acceso estén configurados en Permitir acceso completo a todas las APIs de Cloud (ambos parámetros de configuración accesibles en la sección Grupos de nodos > Seguridad). Dado que la cuenta de servicio de Compute Engine se comparte con todas las cargas de trabajo implementadas en tu nodo, este método aprovisiona en exceso los permisos y solo debe usarse para el desarrollo.

- Asegúrate de que Workload Identity no esté habilitado en el clúster (en la sección Clúster > Seguridad).

- Asigna los roles necesarios a tu cuenta de servicio:

- Si intentas acceder a un secreto, sigue estos pasos específicos de Secret Manager para configurar las funciones necesarias en tu cuenta de servicio.

- Si usas la cuenta de servicio predeterminada de Compute Engine, es posible que ya se hayan aplicado los roles de IAM correctos.

- Para obtener una lista de los tipos de roles de IAM y los roles predefinidos que puedes otorgar a las identidades, consulta la guía para comprender las funciones. Si quieres conocer los pasos para otorgar las funciones, consulta Cómo otorgar, cambiar y revocar el acceso a los recursos.

- Crea un clúster de GKE

con la siguiente configuración:

- (Recomendado para la producción)

- Configura el clúster y la aplicación de GKE con Workload Identity para autenticar los servicios de Google Cloud en GKE. Esto asocia tu cuenta de servicio de Kubernetes con tu cuenta de servicio de Google.

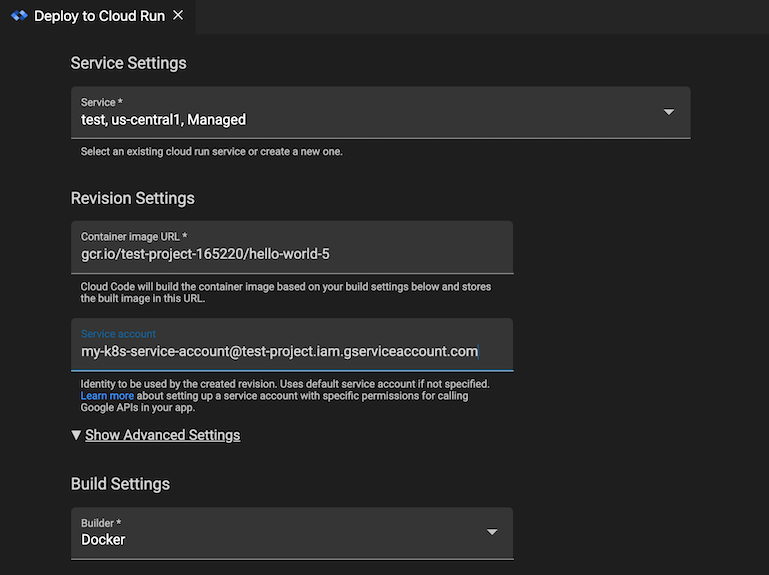

- Para agregar tu cuenta de servicio a tu configuración de implementación, haz lo siguiente:

- En la barra de estado de Cloud Code, elige el comando Cloud Run: Deploy.

- En la IU de implementación de Cloud Run, en Configuración de revisión, en el campo Cuenta de servicio, especifica tu cuenta de servicio.

- Si el servicio de Google Cloud al que intentas acceder requiere funciones adicionales, otórgalas para la cuenta de servicio de Google que usas para desarrollar tu app:

- Si intentas acceder a un secreto, sigue estos pasos específicos de Secret Manager para configurar las funciones necesarias en tu cuenta de servicio.

- Para obtener una lista de los tipos de roles de IAM y los roles predefinidos que puedes otorgar a las identidades, consulta la guía para comprender las funciones. Si quieres conocer los pasos para otorgar las funciones, consulta Cómo otorgar, cambiar y revocar el acceso a los recursos.

Desarrollo remoto con Secret Manager habilitado

Si desarrollas una aplicación de forma remota, con una cuenta de servicio para la autenticación y tu aplicación usa secrets, debes completar algunos pasos adicionales además de la instrucciones de desarrollo remoto. Estos pasos asignan la función requerida a tu cuenta de servicio de Google para acceder a un secreto de Secret Manager específico:

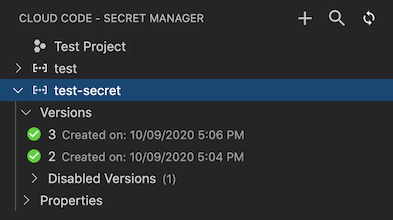

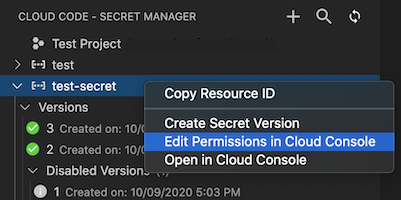

Haz clic en

Cloud Code y, luego, expande la sección Secret Manager.

Haz clic con el botón derecho en el secreto y selecciona Editar permisos en la consola de Cloud. Esto inicia la página de configuración de Secret Manager para ese secreto en tu navegador web.

En la consola de Google Cloud, haz clic en Permisos y, luego, en Agregar.

En el campo Principales nuevas, ingresa el nombre de tu cuenta de servicio.

En el campo Selecciona una función, elige la función Descriptor de acceso a secretos de Secret Manager.

Haz clic en Guardar.

La cuenta de servicio ahora tiene permiso para acceder a este secreto en particular.