Crea una autoridad de certificación raíz

En esta página, se describe cómo crear una autoridad de certificación (AC) raíz en un grupo de AC.

Una AC raíz se encuentra en la parte superior de una jerarquía de infraestructura de clave pública (PKI) y es responsable de formar el ancla de confianza de la PKI. Para participar y usar correctamente certificados en una PKI, un dispositivo, software o componente debe confiar en la PKI. Esto se logra configurando el dispositivo, el software o el componente para que confíe en la AC raíz. Como resultado, todos los certificados emitidos por la AC raíz son de confianza.

Antes de comenzar

- Asegúrate de tener los roles de IAM de Administrador de operaciones de CA Service (

roles/privateca.caManager) o Administrador del servicio de CA (roles/privateca.admin). Para obtener más información, consulta Configura las políticas de IAM. - Crea un grupo de CA.

- Determina la configuración de AC.

Crea una AC raíz:

Una AC raíz tiene un certificado autofirmado que debes distribuir a los almacenes de confianza de tus clientes. El certificado de la AC raíz se encuentra en la parte superior de la cadena de certificados. Ninguna otra AC puede revocar el certificado de AC. La CRL de la AC raíz se aplica solo a los demás certificados que emitió la AC raíz, pero no a sí misma.

Console

Para crear una AC raíz, haz lo siguiente.

Ve a la página Certificate Authority Service en la consola de Google Cloud.

Haz clic en la pestaña Administrador de CA.

Haz clic en Crear CA.

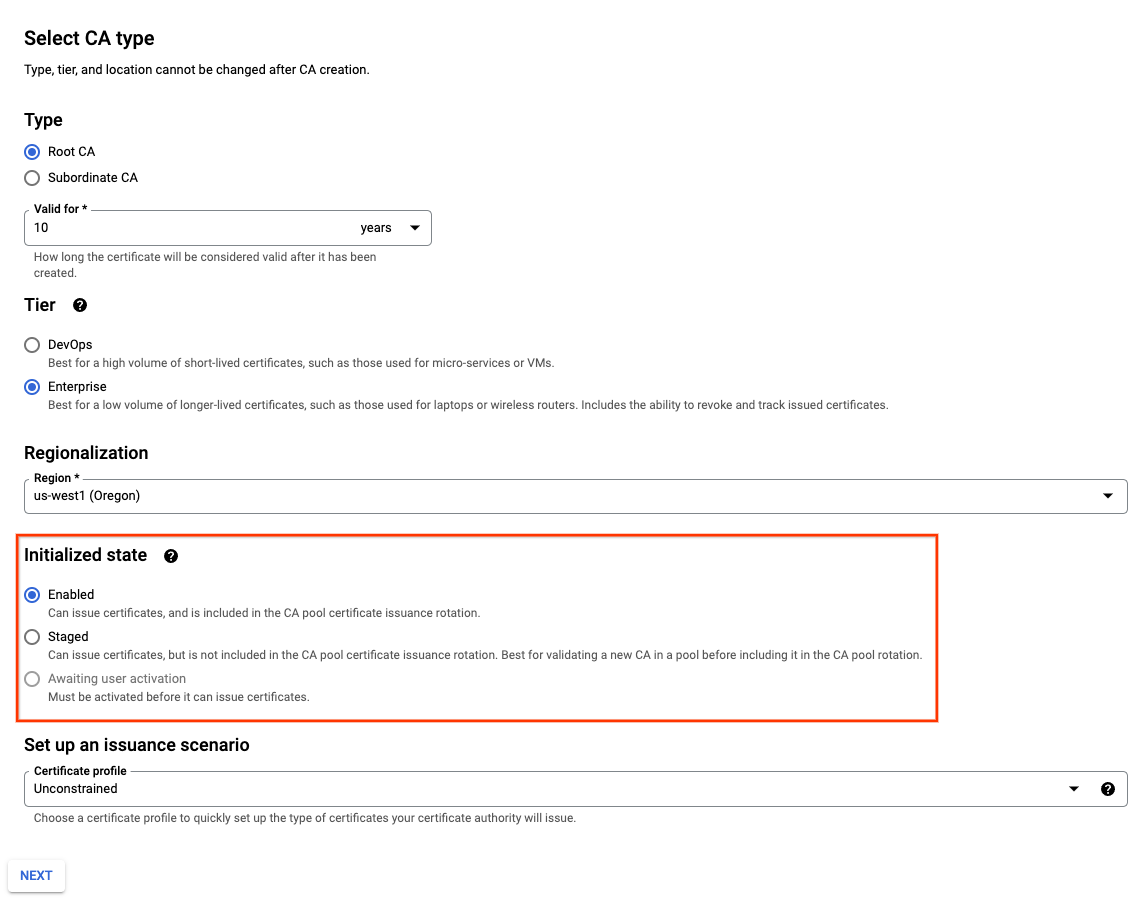

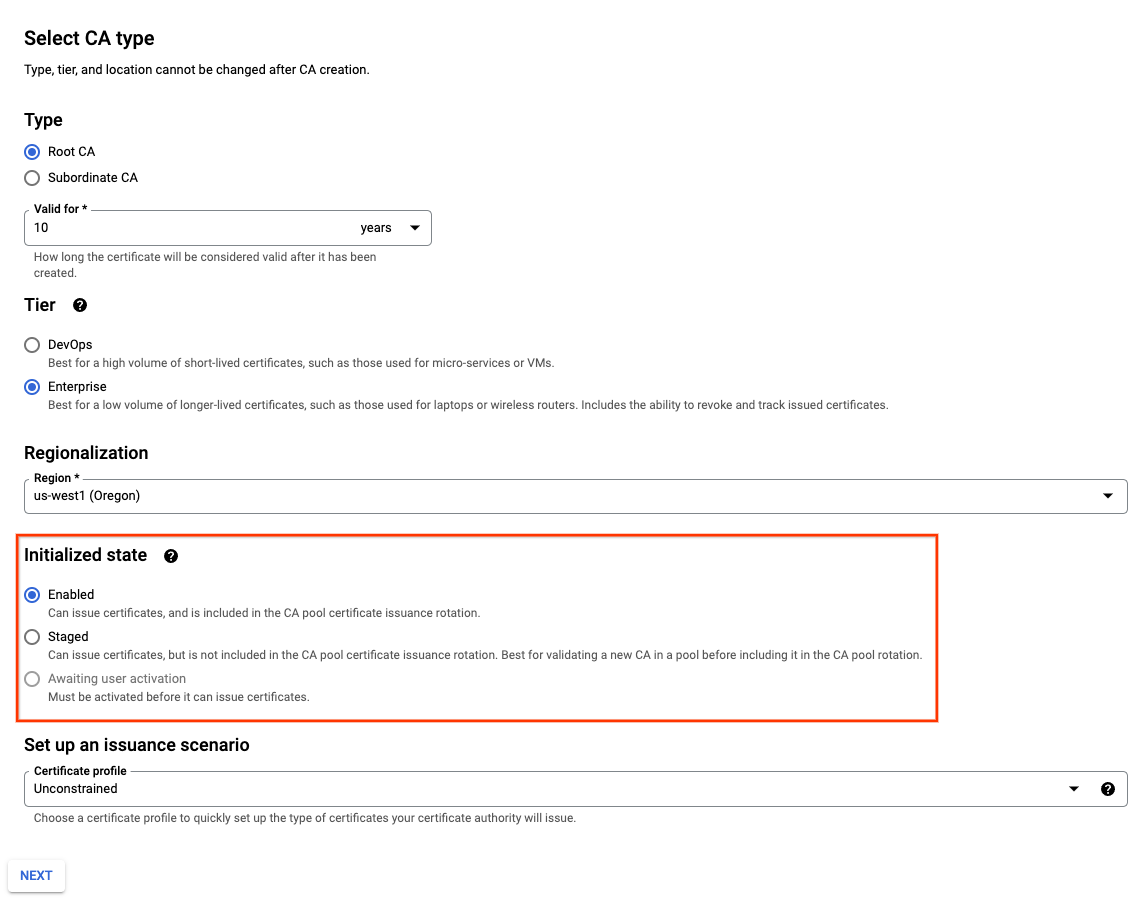

Selecciona el tipo de AC

Para establecer la configuración permanente de la AC, como el nivel, la ubicación, el ciclo de vida y el estado operativo en el momento de la creación, haz lo siguiente:

- Selecciona Root CA.

- En el campo Válido por, ingresa la duración durante la cual deseas que los certificados emitidos por el certificado de la AC sean válidos.

- Opcional: Selecciona un nivel para la AC.

- Haz clic en Región y, en la lista, selecciona la ubicación en la que deseas crear la AC. Te recomendamos que crees la AC geográficamente cerca de los clientes de tu aplicación. Para obtener más información, consulta Cómo elegir la mejor ubicación.

Opcional: Selecciona el estado operativo de la AC que se creará.

Opcional: Haz clic en Perfil de certificado. En la lista, selecciona el perfil de certificado que coincida con el tipo de certificados que deseas que emita la AC.

Haz clic en Siguiente.

- En el campo Organización (O), ingresa el nombre de tu empresa.

- Opcional: En el campo Unidad organizativa (UO), ingresa la subdivisión de la empresa o la unidad de negocios.

- Opcional: En el campo Nombre del país, ingresa un código de país de dos letras.

- Opcional: En el campo Nombre del estado o provincia, ingresa el nombre del estado.

- Opcional: En el campo Nombre de la localidad, ingresa el nombre de tu ciudad.

- En el campo Nombre común de la AC (CN), ingresa el nombre de la AC.

- En el campo ID de grupo, ingresa el nombre del grupo de AC. No puedes cambiar el grupo de AC después de crearla.

- Haz clic en Siguiente.

- Elige el algoritmo clave que mejor se adapte a tus necesidades. Para obtener información sobre cómo decidir el algoritmo de clave adecuado, consulta Elige un algoritmo de clave.

- Haz clic en Siguiente.

Los siguientes pasos son opcionales. Si omites estos pasos, se aplicará la configuración predeterminada.

- Elige si deseas usar un bucket de Cloud Storage administrado por Google o uno autoadministrado.

- Elige si deseas inhabilitar la publicación de listas de revocación de certificados (CRL) y certificados de la AC en el bucket de Cloud Storage.

- Haz clic en Siguiente.

Si no seleccionas un bucket de Cloud Storage autoadministrado, CA Service crea un bucket administrado por Google en la misma ubicación que la AC.

La publicación de CRL y de certificado de CA en un bucket de Cloud Storage está habilitada de forma predeterminada. Para inhabilitar estos parámetros de configuración, haz clic en los botones de activación.

Los siguientes pasos son opcionales.

Si quieres agregar etiquetas a la AC, haz lo siguiente:

- Haz clic en Agregar elemento.

- En el campo Clave 1, ingresa la clave de la etiqueta.

- En el campo Valor 1, ingresa el valor de la etiqueta.

- Si deseas agregar otra etiqueta, haz clic en Agregar elemento. Luego, agrega la clave y el valor de la etiqueta como se menciona en los pasos 2 y 3.

- Haz clic en Siguiente.

Revisa cuidadosamente toda la configuración y, luego, haz clic en Crear para crear la AC.

gcloud

Para crear un grupo de AC, ejecuta el siguiente comando:

gcloud privateca pools create POOL_IDReemplaza POOL_ID por el nombre del grupo de AC.

Para obtener más información, consulta Crea un grupo de AC.

Para obtener más información sobre este comando de

gcloud, consulta gcloud privateca pool create.Crea una AC raíz nueva en el grupo de AC que creaste.

gcloud privateca roots create ROOT_CA_ID --pool=POOL_ID \ --key-algorithm=KEY_ALGORITHM \ --subject="CN=my-ca, O=Test LLC"Reemplaza lo siguiente:

- ROOT_CA_ID: Es el nombre de la AC.

- POOL_ID: Es el nombre del grupo de AC.

- KEY_ALGORITHM: Es el algoritmo que se usará para crear una clave de Cloud KMS. Esta marca es opcional. Si no incluyes esta marca, el algoritmo de la clave se establece de forma predeterminada en

rsa-pkcs1-4096-sha256. Para obtener más información, consulta la marca de --key-algorithm.

De forma predeterminada, la AC se crea en el estado

STAGED. Para habilitar una AC de forma predeterminada, incluye la marca--auto-enable.Si deseas usar un bucket de Cloud Storage administrado por el cliente para publicar certificados de la AC y CRL, agrega

--bucket bucket-nameal comando. Reemplaza bucket-name por el nombre del bucket de Cloud Storage.Para ver una lista completa de parámetros de configuración, ejecuta el siguiente comando:

gcloud privateca roots create --help

Terraform

Para crear una AC raíz con una clave administrada por Google, usa la siguiente configuración de ejemplo:

Para crear una AC raíz con una clave autoadministrada, usa la siguiente configuración de ejemplo:

Go

Para autenticarte en CA Service, configura las credenciales predeterminadas de la aplicación. Si deseas obtener más información, consulta Configura la autenticación para un entorno de desarrollo local.

Java

Para autenticarte en CA Service, configura las credenciales predeterminadas de la aplicación. Si deseas obtener más información, consulta Configura la autenticación para un entorno de desarrollo local.

Python

Para autenticarte en CA Service, configura las credenciales predeterminadas de la aplicación. Si deseas obtener más información, consulta Configura la autenticación para un entorno de desarrollo local.

API de REST

Crea una CA raíz.

HTTP method and URL:

POST https://privateca.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/caPools/POOL_ID/certificateAuthorities?certificate_authority_id=ROOT_CA_ID

Cuerpo JSON de la solicitud:

{ "type": "SELF_SIGNED", "lifetime": { "seconds": 315576000, "nanos": 0 }, "config": { "subject_config": { "subject": { "organization": "ORGANIZATION_NAME", "common_name": "COMMON_NAME" } }, "x509_config":{ "ca_options":{ "is_ca":true }, "key_usage":{ "base_key_usage":{ "cert_sign":true, "crl_sign":true } } } }, "key_spec":{ "algorithm":"RSA_PKCS1_4096_SHA256" } }Para enviar tu solicitud, expande una de estas opciones:

Deberías recibir una respuesta JSON similar a la que se muestra a continuación:

{ "name": "projects/PROJECT_ID/locations/LOCATION/operations/operation-UUID", "metadata": {...}, "done": false }Sondea la operación hasta que se complete.

HTTP method and URL:

GET https://privateca.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/operations/operation-UUID

Para enviar tu solicitud, expande una de estas opciones:

Deberías recibir una respuesta JSON similar a la que se muestra a continuación:

{ "name": "projects/PROJECT_ID/locations/LOCATION/operations/operation-UUID", "metadata": {...}, "done": true, "response": { "@type": "type.googleapis.com/google.cloud.security.privateca.v1.CertificateAuthority", "name": "...", } }

Después de verificar que la AC funciona como se espera, puedes habilitarla para comenzar a emitir certificados con balanceo de cargas para el grupo de AC.

Habilita una AC raíz

gcloud

Para habilitar una AC raíz, ejecuta el siguiente comando gcloud:

gcloud privateca roots enable ROOT_CA_ID --pool=POOL_ID

Reemplaza lo siguiente:

- ROOT_CA_ID: Es el nombre de la AC.

- POOL_ID: Es el nombre del grupo de AC.

Terraform

Si usas Terraform para crear una AC raíz, esta se habilitará cuando se cree. Para crear una AC raíz en el estado STAGED, establece el campo desired_state en STAGED cuando crees la AC.

Puedes establecer el campo desired_state en ENABLED o DISABLED después de la creación de la AC.

Go

Para autenticarte en CA Service, configura las credenciales predeterminadas de la aplicación. Si deseas obtener más información, consulta Configura la autenticación para un entorno de desarrollo local.

Java

Para autenticarte en CA Service, configura las credenciales predeterminadas de la aplicación. Si deseas obtener más información, consulta Configura la autenticación para un entorno de desarrollo local.

Python

Para autenticarte en CA Service, configura las credenciales predeterminadas de la aplicación. Si deseas obtener más información, consulta Configura la autenticación para un entorno de desarrollo local.

API de REST

Permite que la AC emita certificados desde el grupo de AC.

HTTP method and URL:

POST https://privateca.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/caPools/POOL_ID/certificateAuthorities/ROOT_CA_ID:enable

Para enviar tu solicitud, expande una de estas opciones:

Deberías recibir una respuesta JSON similar a la que se muestra a continuación:

{ "name": "projects/PROJECT_ID/locations/LOCATION/operations/operation-UUID", "metadata": {...}, "done": false }Sondea la operación hasta que se complete.

HTTP method and URL:

GET https://privateca.googleapis.com/v1/projects/PROJECT_ID/locations/LOCATION/operations/operation-UUID

Para enviar tu solicitud, expande una de estas opciones:

Deberías recibir una respuesta JSON similar a la que se muestra a continuación:

{ "name": "projects/PROJECT_ID/locations/LOCATION/operations/operation-UUID", "metadata": {...}, "done": true, "response": { "@type": "type.googleapis.com/google.cloud.security.privateca.v1.CertificateAuthority", "name": "...", } }

Prueba una AC

Para verificar que una AC pueda emitir certificados, solicita uno del grupo de AC asociado y menciona de forma explícita el nombre de la AC que quieres probar con la marca --ca.

Puedes usar los siguientes métodos para solicitar un certificado de un grupo de AC:

- Haz que CA Service cree una clave privada o pública por ti.

- Genera tu propia clave privada o pública y envía una solicitud de firma de certificado (CSR).

Es más fácil usar una clave privada generada automáticamente o una clave pública para solicitar un certificado de una AC en un grupo de AC. En esta sección, se proporciona información para probar una AC con ese método.

Si quieres usar una clave privada o una clave pública generada automáticamente para solicitar un certificado de una AC en un grupo de AC, ejecuta el siguiente comando de gcloud:

gcloud privateca certificates create \

--issuer-pool=POOL_ID \

--ca=ROOT_CA_ID \

--generate-key \

--key-output-file=KEY_FILENAME \

--cert-output-file=CERT_FILENAME \

--dns-san=DNS_NAME

Reemplaza lo siguiente:

- POOL_ID: Es el nombre del grupo de AC.

- ROOT_CA_ID: Es el identificador único de la AC que deseas probar.

- KEY_FILENAME: El archivo en el que se escribe la clave generada en formato PEM.

- CERT_FILENAME: Es el archivo en el que se escribe el archivo de cadena de certificados con codificación PEM resultante. El orden de la cadena de certificados es de la hoja a la raíz.

DNS_NAME: Uno o más nombres de asunto de DNS (SAN) separados por comas.

La marca

--generate-keygenera una clave privada RSA-2048 nueva en tu máquina.

Si deseas usar una solicitud de firma de certificado (CSR) para solicitar un certificado de una AC en un grupo de AC o si deseas obtener más información sobre la solicitud de certificados, consulta Cómo solicitar un certificado y ver los certificados emitidos.

Clonar autoridades certificadoras

Ejecuta el siguiente comando para clonar una AC existente con el fin de renovarla, o bien crear una nueva con la misma configuración:

gcloud privateca roots create NEW_CA_ID --pool=POOL_ID \

--from-ca=EXISTING_CA_ID \

--key-algorithm "ec-p384-sha384"

Reemplaza lo siguiente:

- NEW_CA_ID: Es el identificador único de la AC nueva.

- POOL_ID: Es el nombre del grupo de AC en el que deseas crear la AC nueva.

La marca --from-ca es compatible con la creación de AC subordinadas y raíz. La AC existente debe estar en el mismo grupo de AC que la nueva.

La marca --key-algorithm copia toda la configuración de la AC existente (excepto la versión de clave de Cloud KMS y el bucket de Cloud Storage). Sin embargo, puedes anular cualquiera de los valores de configuración en la AC nueva si proporcionas explícitamente la marca adecuada. Por ejemplo, aún puedes especificar SUBJECT "--subject" para usar un sujeto nuevo.

Si omites la marca --key-algorithm, el algoritmo usará lo siguiente de forma predeterminada:

rsa-pkcs1-4096-sha256para las AC raíz.rsa-pkcs1-2048-sha256para AC subordinadas.

Para obtener más información sobre este comando gcloud, consulta gcloud privateca roots create.

¿Qué sigue?

- Obtén más información sobre cómo crear una AC subordinada.

- Obtén más información sobre cómo solicitar certificados.

- Obtén más información sobre las plantillas y políticas de emisión.