숨은 흐름을 파헤치다: GRIDTIDE 글로벌 사이버 첩보 캠페인 무력화

Google Threat Intelligence Group

Mandiant

Google Threat Intelligence

Visibility and context on the threats that matter most.

Contact Us & Get a Demo해당 블로그의 원문은 2026년 2월 26일 Google Cloud 블로그(영문)에 게재되었습니다.

소개

지난주, 구글 위협 분석 그룹(GTIG), 맨디언트, 그리고 파트너들은 4개 대륙 수십 개 국가의 통신 및 정부 기관을 대상으로 하는 글로벌 첩보 활동을 무력화하기 위한 조치를 취했습니다. 공격자인 UNC2814는 GTIG가 2017년부터 추적해온 중화인민공화국(PRC)과 연계된 것으로 의심되는 사이버 첩보 그룹입니다. 이 왕성하고 교묘한 공격자는 아프리카, 아시아, 미주 전역의 국제 정부 및 글로벌 통신 기관을 표적으로 삼아 온 오랜 역사를 가지고 있으며, 무력화 작전이 실행되었을 때 42개국에서 침입이 확인되었습니다. 공격자는 악의적인 트래픽을 정상적인 것처럼 위장하기 위해 SaaS 앱과 통신하는 API 호출을 명령 및 제어(C2) 인프라로 사용하고 있었습니다. 이는 공격자들이 침입의 은밀함을 높이려고 할 때 사용하는 일반적인 전술입니다. 공격자들은 취약점이나 보안 결함을 악용하기보다는 클라우드 호스팅 제품이 올바르게 작동하도록 의존하여 악의적인 트래픽이 합법적으로 보이게 만듭니다. GTIG가 다른 팀과 협력하여 주도한 이번 무력화 작전에는 다음과 같은 조치가 포함되었습니다:

-

공격자가 제어하는 모든 Google Cloud 프로젝트를 종료하여 새로운 GRIDTIDE 백도어에 의해 손상된 환경에 대한 지속적인 접근을 효과적으로 차단했습니다.

-

알려진 모든 UNC2814 인프라를 식별하고 비활성화했습니다.

-

공격자 계정을 비활성화하고 공격자가 명령 및 제어(C2) 목적으로 활용한 Google Sheets API 호출에 대한 접근을 취소했습니다.

-

최소 2023년부터 활성화된 UNC2814 인프라와 연결된 IOC(침해 지표) 세트를 공개했습니다.

이 캠페인에 대한 GTIG의 이해는 최근 UNC2814 활동에 대한 맨디언트 위협 방어(Mandiant Threat Defense) 조사를 통해 가속화되었습니다. 맨디언트는 UNC2814가 GRIDTIDE로 추적되는 새로운 백도어를 활용하고 있음을 발견했습니다. 이 활동은 Google 제품의 보안 취약점으로 인한 것이 아니라, 합법적인 Google Sheets API 기능을 악용하여 C2 트래픽을 위장하는 것입니다.

2월 18일 현재, GTIG의 조사에 따르면 UNC2814는 4개 대륙 42개국의 53개 피해자에게 영향을 미쳤으며, 최소 20개 이상의 국가에서 의심되는 감염을 확인했습니다. UNC2814는 공개적으로 "Salt Typhoon"으로 보고된 활동과 관찰된 중복이 없으며, 고유한 전술, 기술 및 절차(TTP)를 사용하여 전 세계적으로 다른 피해자를 대상으로 한다는 점을 강조하는 것이 중요합니다. 이 캠페인의 구체적인 초기 접근 경로는 확인되지 않았지만, UNC2814는 웹 서버 및 엣지 시스템을 악용하고 손상시켜 침입한 이력이 있습니다.

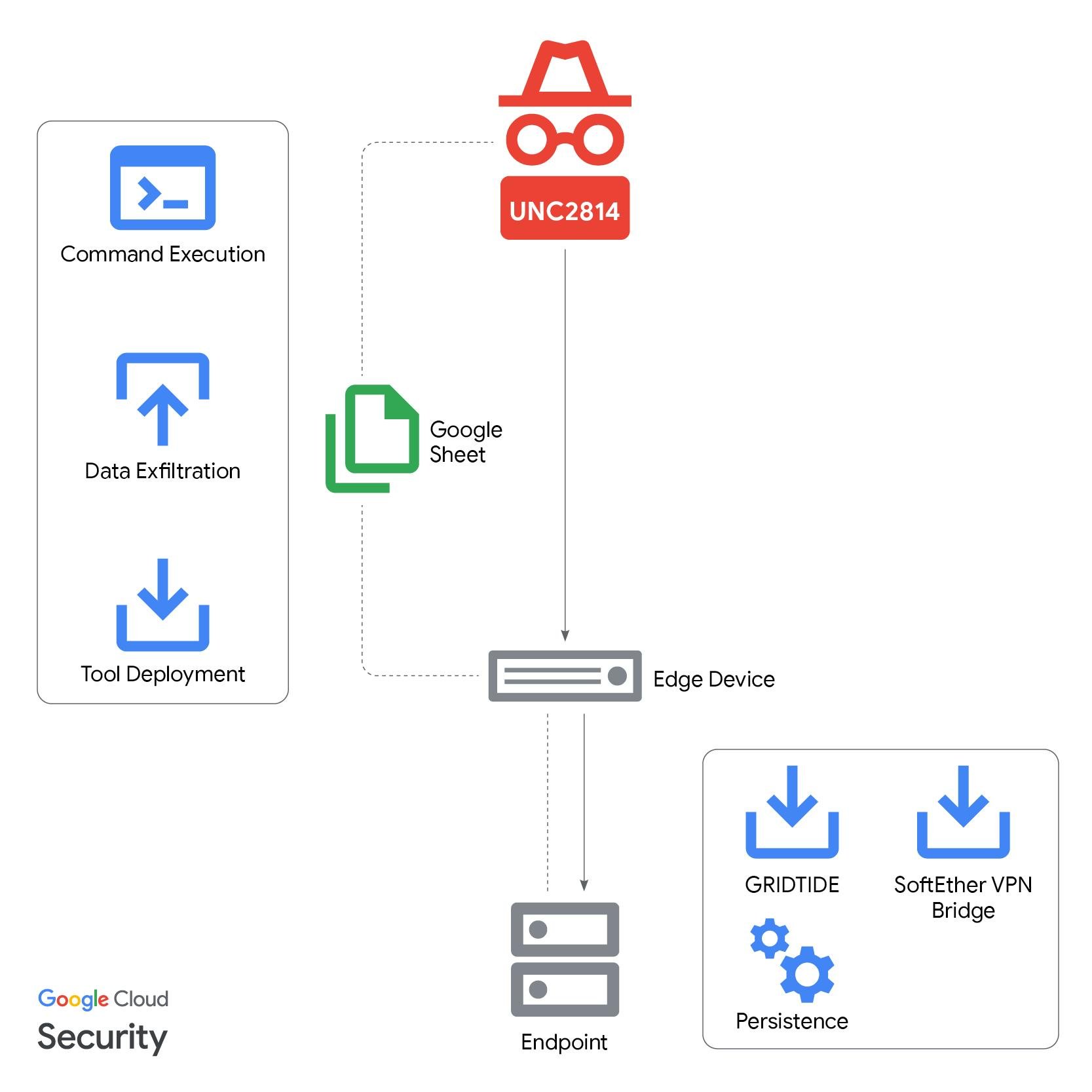

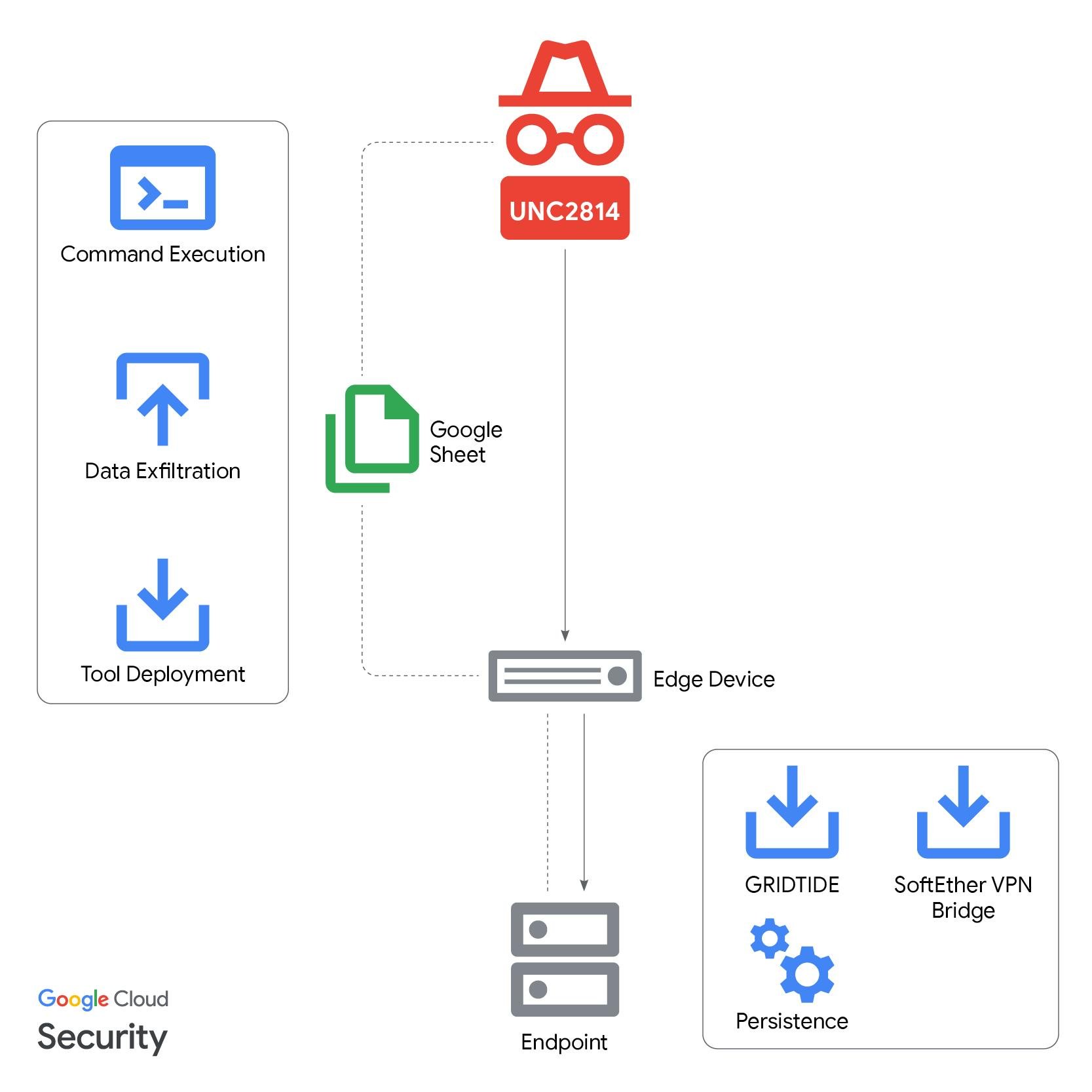

그림 1: GRIDTIDE 감염 과정

초기 탐지

맨디언트는 Google Security Operations(SecOps)를 활용하여 전 세계 고객 기반에 걸쳐 지속적인 탐지, 조사 및 대응을 수행합니다. 이 조사 과정에서 한 탐지 시스템이 CentOS 서버에서 의심스러운 활동을 포착했습니다.

이 경우, 맨디언트의 조사를 통해 의심스러운 프로세스 트리가 드러났습니다. /var/tmp/xapt라는 바이너리가 루트 권한으로 셸을 시작했습니다. 그 다음 이 바이너리는 sh -c id 2>&1 명령을 실행하여 시스템의 사용자 및 그룹 식별자를 검색했습니다. 이 정찰 기술을 통해 공격자는 루트 권한으로의 권한 상승이 성공했음을 확인할 수 있었습니다. 맨디언트 분석가들은 경고를 분류하고, 악의적인 의도를 확인한 후, 해당 활동을 고객에게 보고했습니다. 정교한 공격자의 TTP를 이렇게 신속하게 식별한 것은 Google Cloud의 공동 운명(Shared Fate) 모델의 가치를 보여줍니다. 이 모델은 조직이 최신 침입에 더 잘 방어할 수 있도록 설계된 선별된 즉시 사용 가능한(OOB) 탐지 콘텐츠를 제공합니다.

[Process Tree]

/var/tmp/xapt

└── /bin/sh

└── sh -c id 2>&1

└── [Output] uid=0(root) gid=0(root) groups=0(root)페이로드는 데비안 기반 시스템에서 사용되던 레거시 도구로 위장하기 위해 xapt라는 이름이 붙여졌을 가능성이 높습니다.

침해 후 활동

공격자는 서비스 계정을 사용하여 SSH를 통해 환경 내에서 수평적으로 이동했습니다. 기생 공격(living-off-the-land, LotL) 바이너리를 활용하여 정찰 활동을 수행하고, 권한을 상승시켰으며, GRIDTIDE 백도어에 대한 지속성을 설정했습니다.

지속성을 확보하기 위해 공격자는 /etc/systemd/system/xapt.service에 악성코드를 위한 서비스를 생성했으며, 이 서비스가 활성화되면 /usr/sbin/xapt에서 새로운 악성코드 인스턴스가 생성되었습니다.

공격자는 처음에 nohup ./xapt 명령을 통해 GRIDTIDE를 실행했습니다. 이를 통해 세션이 닫힌 후에도 백도어가 계속 실행될 수 있습니다.

이후, 외부 IP 주소로 나가는 암호화된 연결을 설정하기 위해 SoftEther VPN Bridge가 배포되었습니다. VPN 구성 메타데이터에 따르면 UNC2814는 2018년 7월부터 이 특정 인프라를 활용해 온 것으로 보입니다.

공격자는 다음을 포함한 개인 식별 정보(PII)가 포함된 엔드포인트에 GRIDTIDE를 설치했습니다:

-

성명

-

전화번호

-

생년월일

-

출생지

-

유권자 ID 번호

-

주민등록번호

우리는 이번 공격에서 PII를 표적으로 삼은 것이 통신 분야의 사이버 첩보 활동과 일치한다고 평가합니다. 이는 주로 특정 인물을 식별, 추적 및 감시하는 데 활용됩니다. UNC2814는 이 접근 권한을 사용하여 특정 인물 및 그들의 통신에 대한 다양한 데이터를 유출했을 것으로 예상합니다. 유사한 캠페인들은 통화 데이터 기록을 유출하고, SMS 메시지를 모니터링하며, 심지어 통신사의 합법적 감청 기능을 통해 특정 개인을 감시하는 데 사용되었습니다.

GTIG는 이번 캠페인 동안 UNC2814가 민감한 데이터를 직접 유출하는 것을 관찰하지 못했습니다. 그러나 통신사를 상대로 한 과거 PRC 연계 첩보 활동에서는 통화 데이터 기록, 암호화되지 않은 SMS 메시지 도난, 합법적 감청 시스템의 침해 및 남용이 발생했습니다. 과거부터 민감한 통신에 초점을 맞추는 것은 전통적인 첩보 대상뿐만 아니라 특히 반체제 인사와 활동가 같은 감시 활동의 대상을 특정하기 위함입니다. UNC2814가 이번 캠페인에서 획득한 접근 권한은 유사하게 대상을 비밀리에 감시하는 활동을 가능하게 할 것입니다.

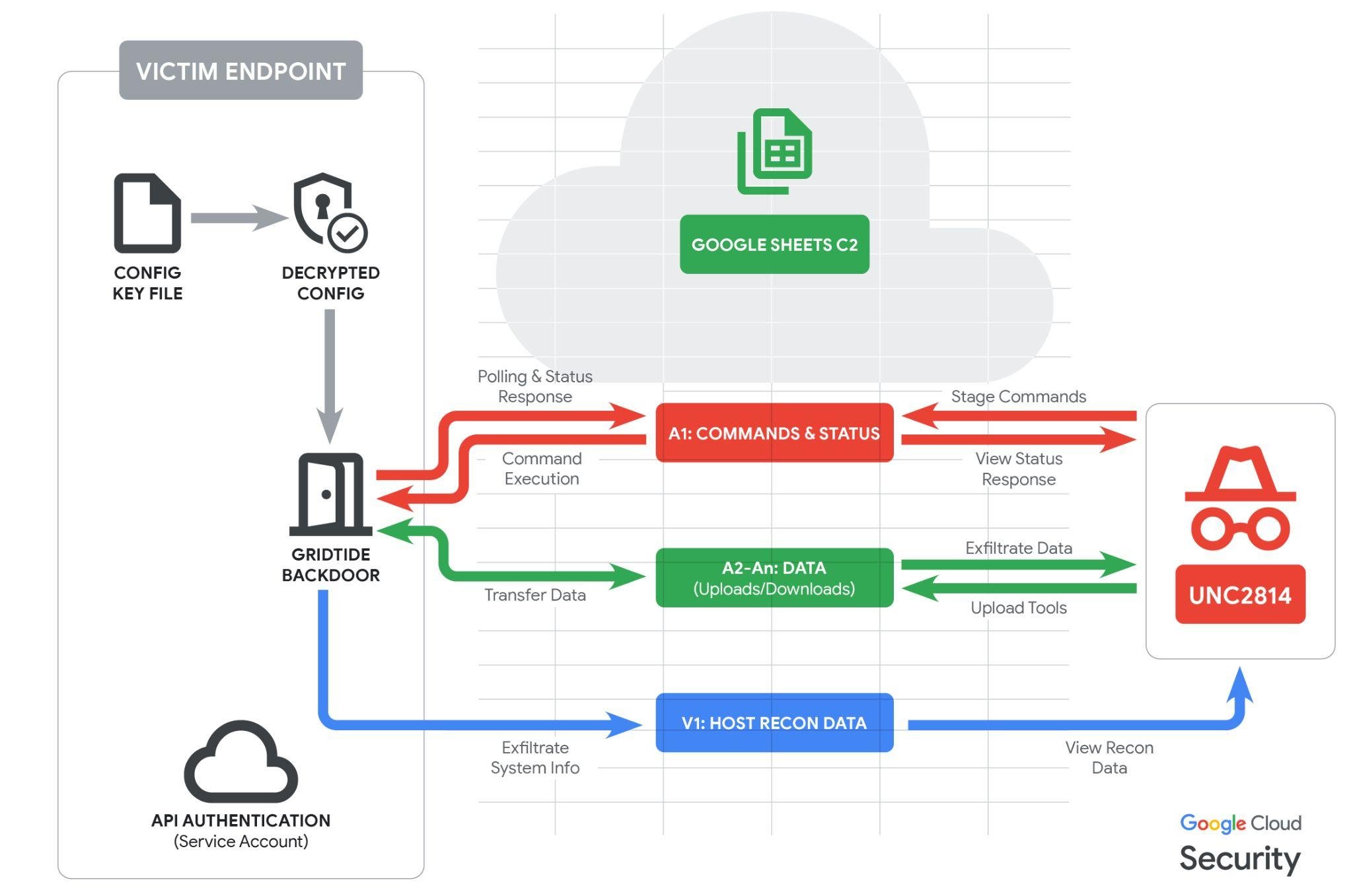

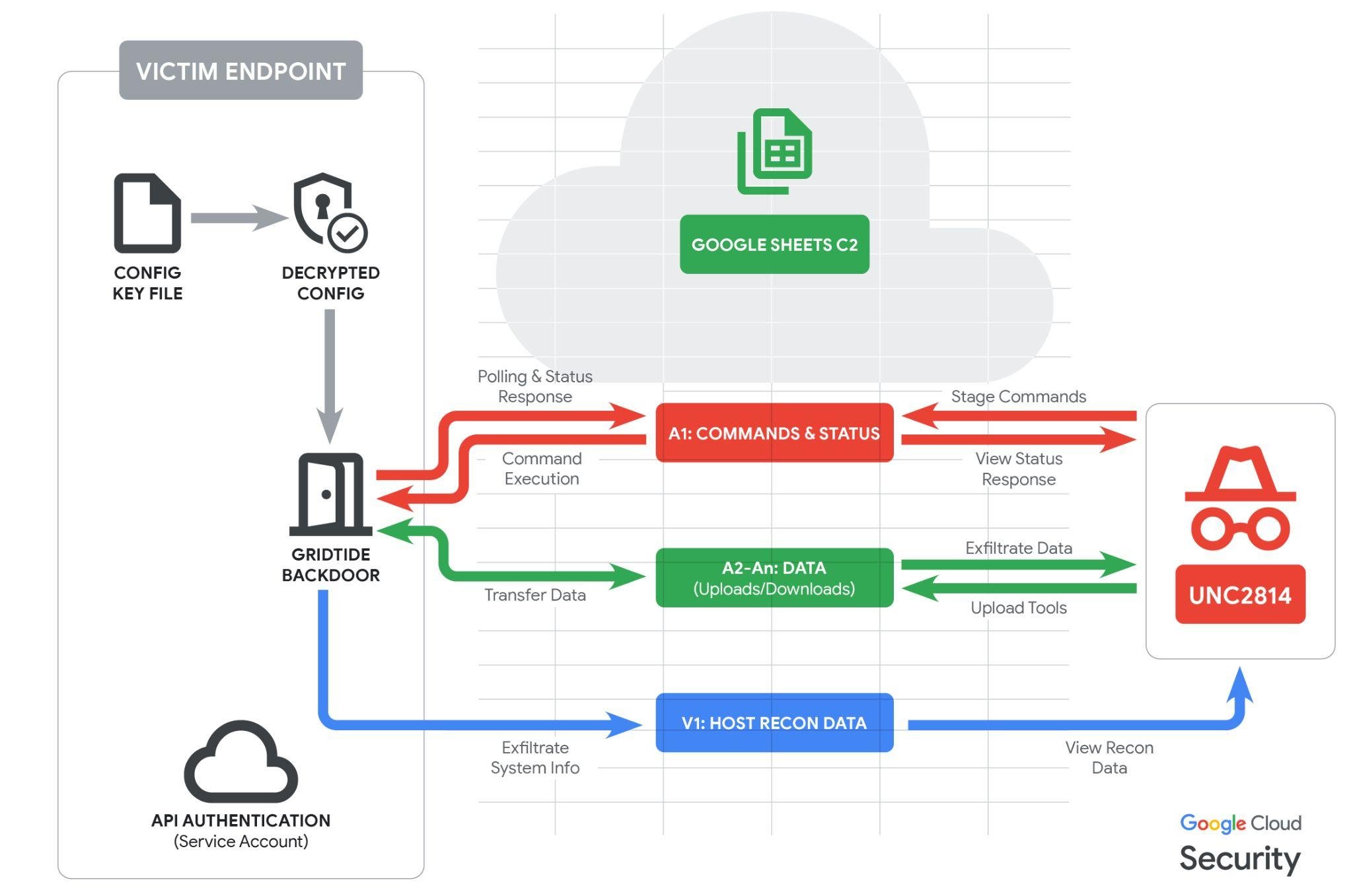

GRIDTIDE

GRIDTIDE는 임의의 셸 명령을 실행하고, 파일을 업로드 및 다운로드할 수 있는 기능을 갖춘 정교한 C 기반 백도어입니다. 이 백도어는 Google Sheets를 고가용성 C2 플랫폼으로 활용하며, 스프레드시트를 문서가 아닌 원시 데이터 및 셸 명령 전송을 용이하게 하는 통신 채널로 취급합니다. GRIDTIDE는 합법적인 클라우드 API 요청 내에 악성 트래픽을 숨겨 표준 네트워크 탐지를 회피합니다. 이번 캠페인의 일환으로 FLARE가 분석한 GRIDTIDE 샘플은 C2에 Google Sheets를 활용하지만, 공격자는 다른 클라우드 기반 스프레드시트 플랫폼도 동일한 방식으로 쉽게 사용할 수 있습니다.

Google Sheets

GRIDTIDE는 실행 시 호스트의 별도 파일에 16바이트 암호화 키가 존재할 것으로 예상합니다. 악성코드는 이 키를 사용하여 암호 블록 체인(CBC) 모드의 AES-128로 Google Drive 구성을 해독합니다.

Google Drive 구성 데이터에는 UNC2814의 Google Sheets 문서와 연결된 서비스 계정과 해당 계정의 개인 키가 포함되어 있습니다. 또한 Google 스프레드시트 ID와 문서에 접근하기 위한 개인 키도 포함되어 있습니다. 그런 다음 GRIDTIDE는 API 인증을 위해 Google 서비스 계정을 사용하여 악성 Google 스프레드시트에 연결합니다(공격자의 Google 서비스 계정 및 관련 Google Workspace는 비활성화되었습니다).

실행 시 GRIDTIDE는 Google Sheet를 정리합니다. Google Sheets API batchClear 메서드를 사용하여 스프레드시트의 A열부터 Z열까지 처음 1000개 행을 삭제합니다. 이는 이전에 시트에 저장된 명령이나 파일 데이터가 공격자의 현재 세션을 방해하는 것을 방지합니다.

시트가 준비되면 백도어는 호스트 기반 정찰을 수행합니다. 피해자의 사용자 이름, 엔드포인트 이름, OS 세부 정보, 로컬 IP 주소 및 현재 작업 디렉토리, 언어 설정, 현지 시간대와 같은 환경 데이터를 수집하여 엔드포인트를 식별합니다. 이 정보는 유출되어 공격자가 제어하는 스프레드시트의 V1 셀에 저장됩니다.

명령어 구문

공격자는 <type>-<command_id>-<arg_1>-<arg_2>의 네 부분으로 구성된 명령어 구문을 사용하여 지침을 내립니다.

-

<type>공격자로부터 시작된 명령어는 C(클라이언트) 유형으로 분류됩니다. -

<command_id>-

C(명령): 엔드포인트에서 Base64로 인코딩된 Bash 셸 명령을 실행하고 출력을 스프레드시트로 리디렉션합니다. -

U(업로드):A2:A<arg_2>셀에 저장된 데이터를 대상 엔드포인트로 업로드하고, 재구성하여 인코딩된 파일 경로<arg_1>에 씁니다. -

D(다운로드): 엔드포인트의 인코딩된 로컬 파일 경로<arg_1>에서 데이터를 읽고 내용을 45KB 조각으로A2:An범위에 걸쳐 스프레드시트로 전송합니다.

-

이에 대한 응답으로, 악성코드는 서버(S) 상태 메시지를 A1 셀에 게시하여 작업의 성공적인 완료(R)를 확인하거나 오류를 반환합니다:

-

<type>악성코드에서 시작된 응답은S(서버) 유형으로 분류됩니다. -

<command_id>공격자가 보낸<command_id>값과 일치합니다. -

<arg_1>명령이 성공적으로 실행되었음을 나타내거나(R), 오류 메시지를 표시합니다. -

<arg_2>유출된 데이터는A2:A<arg_2>범위 내에 저장됩니다. 이 값은 데이터의 상단 셀 번호를 표시합니다.

셀 기반 C2

GRIDTIDE의 C2 통신은 셀 기반 폴링 메커니즘으로 작동하며, 통신을 용이하게 하기 위해 스프레드시트 셀에 특정 역할을 할당합니다.

-

A1: 악성코드는 Google Sheets API를 통해 이 셀에서 공격자 명령을 폴링하고, 완료 시 상태 응답(예:S-C-R또는 서버-명령-성공)으로 덮어씁니다. 셀에 명령이 없으면 악성코드는 1초 동안 대기한 후 다시 시도합니다. 시도 횟수가 120회에 도달하면, 공격자가 활동하지 않을 때 노이즈를 줄이기 위해 대기 시간을 5분에서 10분 사이의 임의의 기간으로 변경합니다. 셀에 명령이 있으면 GRIDTIDE는 이를 실행하고 대기 시간을 1초로 재설정합니다. -

A2-An: 명령어 출력, 도구 업로드 또는 파일 유출과 같은 데이터 전송에 사용됩니다. -

V1: 피해자 엔드포인트의 시스템 데이터를 저장합니다. 실행 시, 악성코드는 이 셀을 호스트 기반 메타데이터를 포함하는 인코딩된 문자열로 업데이트합니다.

난독화 및 회피

탐지 및 웹 필터링을 회피하기 위해 GRIDTIDE는 주고받는 모든 데이터에 URL 안전 Base64 인코딩 체계를 사용합니다. 이 인코딩 변형은 표준 Base64 문자(+ 및 /)를 대안 문자(- 및 _)로 대체합니다.

명령어 실행 과정

그림 2: GRIDTIDE 실행 과정

표적

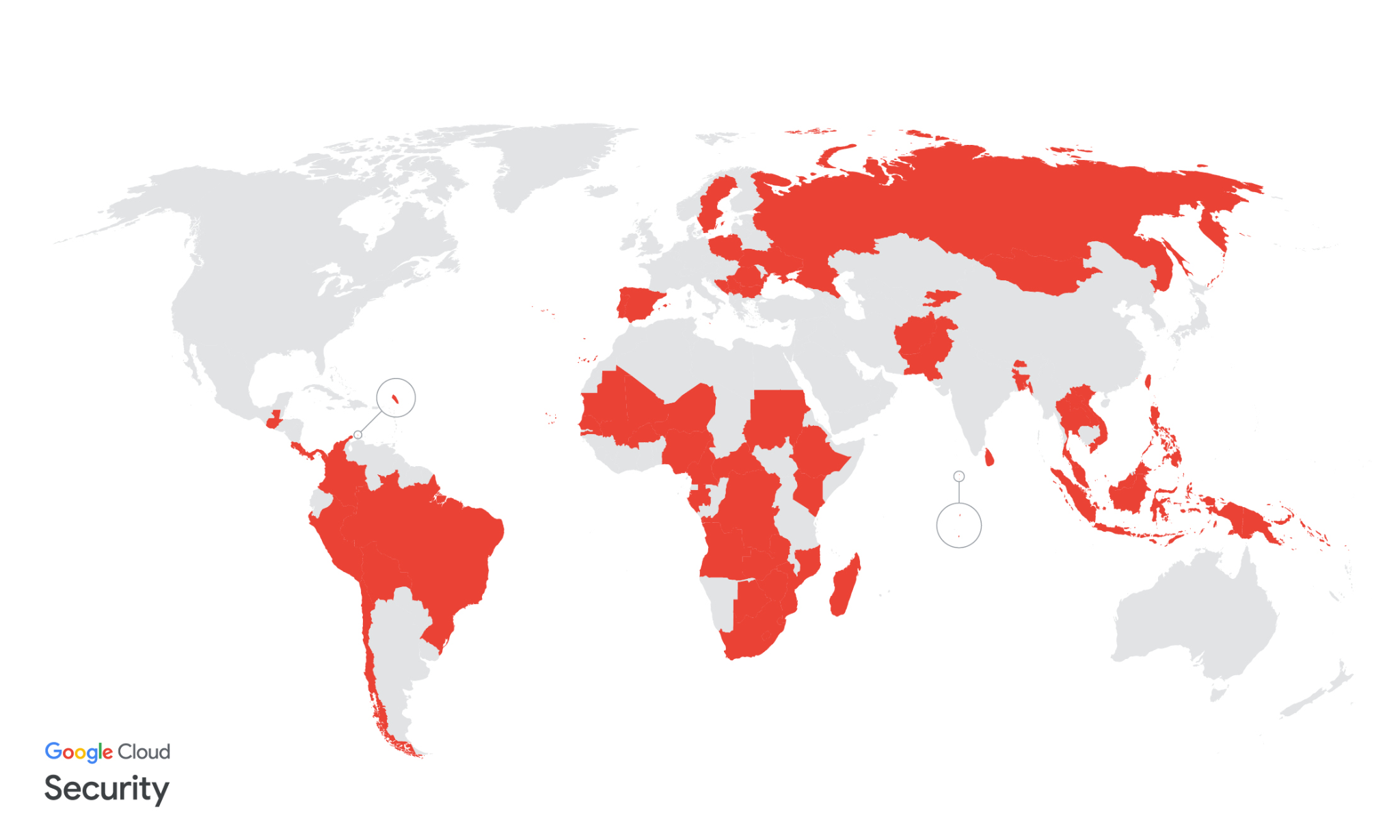

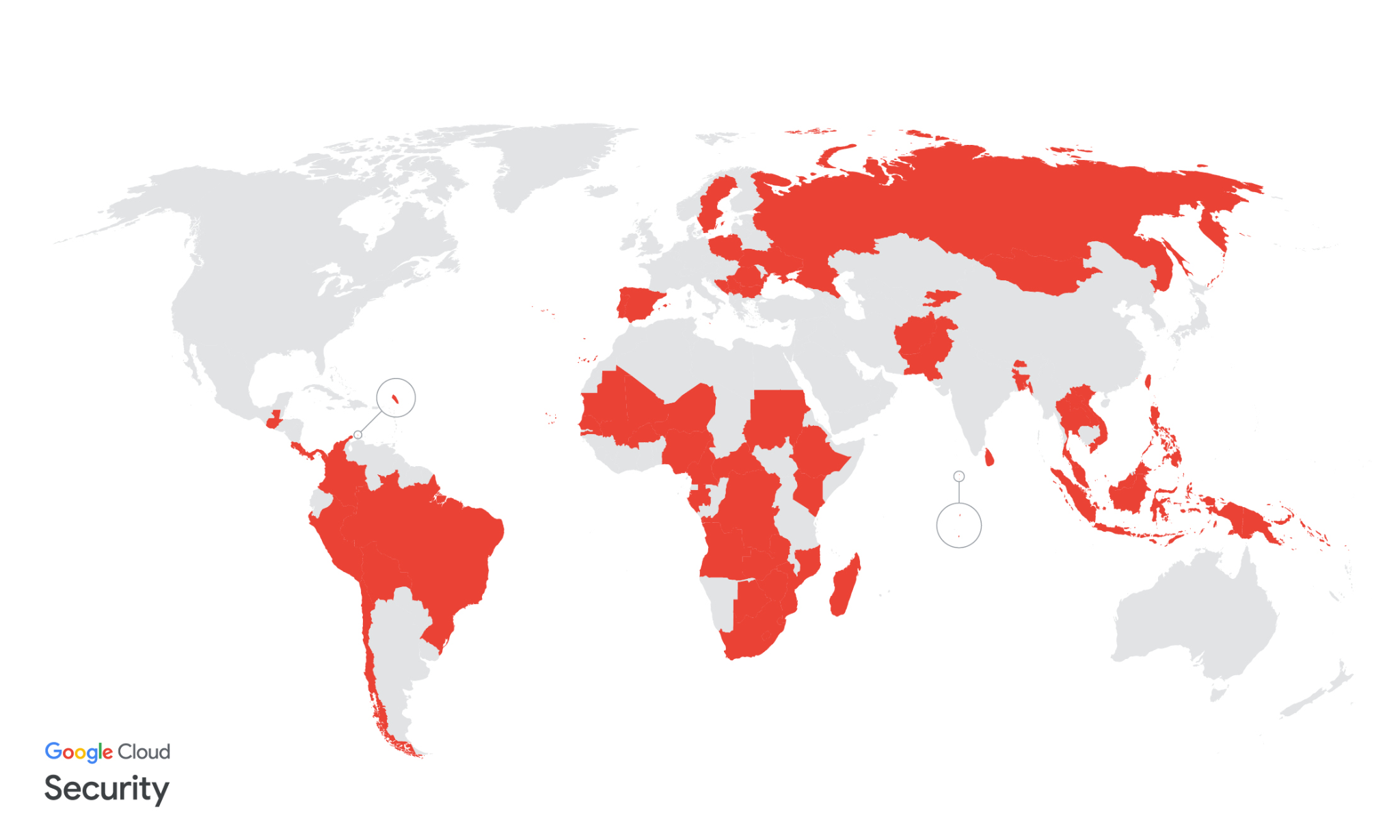

그림 3: UNC2814 피해가 의심되거나 확인된 국가

UNC2814는 최소 2017년부터 전 세계적으로 활동해 온 PRC 연계 의심 위협 행위자입니다. 이 그룹의 최근 GRIDTIDE 악성코드를 활용한 활동은 전 세계 통신 제공업체를 표적으로 삼는 데 주로 초점을 맞추었지만, 이번 캠페인 동안 UNC2814는 정부 기관도 표적으로 삼았습니다.

GTIG는 전 세계 42개국에서 UNC2814에 의한 53건의 침입을 확인했으며, 최소 20개 다른 국가에서 의심스러운 표적 활동을 확인했습니다. 이처럼 광범위한 활동 범위는 10년간의 집중적인 노력의 결과일 가능성이 높습니다.

UNC2814 무력화

GTIG는 악의적인 활동을 적극적으로 방어하고 무력화하여 고객의 안전을 보장하고 이 악의적인 사이버 활동의 전 세계적 영향을 완화하는 데 전념하고 있습니다.

UNC2814의 활동에 대응하기 위해 GTIG는 다음과 같은 일련의 조율된 무력화 조치를 실행했습니다:

-

GRIDTIDE 접근 차단: 공격자가 제어하는 모든 클라우드 프로젝트를 종료하여 GRIDTIDE 백도어에 의해 손상된 환경에 대한 지속적인 접근을 효과적으로 차단했습니다.

-

인프라 무력화: 파트너와의 협력을 통해 알려진 모든 UNC2814 인프라를 식별하고 비활성화했습니다. 여기에는 UNC2814가 손상된 환경에 접근하는 것을 더욱 해체하기 위해 그룹이 사용한 현재 및 과거 도메인을 싱크홀링하는 것이 포함되었습니다.

-

계정 중단: GTIG와 파트너는 공격자 계정을 비활성화하고, Google Sheets에 대한 접근을 취소했으며, 공격자가 명령 및 제어(C2) 목적으로 활용한 모든 Google Cloud 프로젝트를 비활성화했습니다.

-

피해자 알림: GTIG는 공식적인 피해자 알림을 발행했으며, 이 위협으로 인해 검증된 침해를 입은 조직을 적극적으로 지원하고 있습니다.

-

탐지 시그니처: UNC2814 활동을 무력화하고 GRIDTIDE와 연결된 악성코드를 차단하도록 설계된 다양한 시그니처와 신호를 개선하고 구현했습니다.

-

IOC 공개: 조직이 네트워크에서 이 활동을 식별하고 전 세계 고객과 조직을 더 잘 보호할 수 있도록 2023년 이후 그룹이 사용한 UNC2814 인프라와 관련된 IOC 모음을 공개합니다.

결론

70개국 이상에서 확인되거나 의심되는 활동으로 입증된 UNC2814의 활동의 전 세계적인 범위는 통신 및 정부 부문이 직면한 심각한 위협과 이러한 침입이 방어자의 탐지를 회피할 수 있는 능력을 강조합니다. 이 규모의 광범위한 침입은 일반적으로 수년간의 집중적인 노력의 결과이며 쉽게 재건되지 않을 것입니다. 우리는 UNC2814가 전 세계적인 발판을 재건하기 위해 열심히 노력할 것으로 예상합니다.

Google Security Operations를 통한 탐지

Google SecOps 고객은 Mandiant Hunting 규칙 팩에서 이러한 광범위한 범주 규칙 등을 사용할 수 있습니다. 블로그 게시물에서 논의된 활동은 Google SecOps에서 다음 규칙 이름으로 탐지됩니다.

-

Suspicious Shell Execution From Var Directory (Var 디렉토리에서 의심스러운 셸 실행)

-

Suspicious Sensitive File Access Via SSH (SSH를 통한 의심스러운 민감한 파일 접근)

-

Config File Staging in Sensitive Directories (민감한 디렉토리의 구성 파일 준비)

-

Shell Spawning Curl Archive Downloads from IP (IP에서 Curl 아카이브 다운로드를 생성하는 셸)

-

Numeric Permission Profiling in System Paths (시스템 경로의 숫자 권한 프로파일링)

-

Sudo Shell Spawning Reconnaissance Tools (정찰 도구를 생성하는 Sudo 셸)

-

Potential Google Sheets API Data Exfiltration (잠재적인 Google Sheets API 데이터 유출)

SecOps 헌팅 쿼리

다음 UDM 쿼리를 사용하여 환경 내 잠재적인 침해를 식별할 수 있습니다.

의심스러운 Google Sheets API 연결

GRIDTIDE가 활용하는 특정 Google Sheets URI에 대한 아웃바운드 HTTPS 요청을 시작하는 비브라우저 프로세스를 검색합니다.

target.url = /sheets\.googleapis\.com/

(

target.url = /batchClear/ OR

target.url = /batchUpdate/ OR

target.url = /valueRenderOption=FORMULA/

)

principal.process.file.full_path != /chrome|firefox|safari|msedge/의심스러운 디렉토리 내 구성 파일 생성

예상치 못한 위치에서 생성, 수정 또는 이동되는 구성 파일을 식별합니다.

(

metadata.event_type = "FILE_CREATION" OR

metadata.event_type = "FILE_MODIFICATION" OR

metadata.event_type = "FILE_MOVE"

)

AND target.file.full_path = /^(\/usr\/sbin|\/sbin|\/var\/tmp)\/[^\\\/]+\.cfg$/ nocase/var/tmp/에서 의심스러운 셸 실행

/var/tmp/ 디렉토리에서 시작되어 셸을 생성하는, 짧은 영숫자 파일명을 가진 실행 파일을 탐지합니다.

principal.process.file.full_path = /^\/var\/tmp\/[a-z0-9]{1,10}$/ nocase AND

target.process.file.full_path = /\b(ba)?sh$/ nocase네트워크 기반 아티팩트

GRIDTIDE YARA Rule

rule G_APT_Backdoor_GRIDTIDE_1 {

meta:

author = "Google Threat Intelligence Group (GTIG)"

strings:

$s1 = { 7B 22 61 6C 67 22 3A 22 52 53 32 35 36 22 2C 22 6B 69 64 22 3A 22 25 73 22 2C 22 74 79 70 22 3A 22 4A 57 54 22 7D 00 }

$s2 = { 2F 70 72 6F 63 2F 73 65 6C 66 2F 65 78 65 00 }

$s3 = { 7B 22 72 61 6E 67 65 73 22 3A 5B 22 61 31 3A 7A 31 30 30 30 22 5D 7D 00 }

$s4 = { 53 2D 55 2D 25 73 2D 31 00 }

$s5 = { 53 2D 55 2D 52 2D 31 00 }

$s6 = { 53 2D 44 2D 25 73 2D 30 00 }

$s7 = { 53 2D 44 2D 52 2D 25 64 00 }

condition:

(uint32(0) == 0x464c457f) and 6 of ($*)

}