Artifact Registry 및 컨테이너 스캔을 사용하여 원점 회귀 보안 달성 및 배포 간소화

Greg Mucci

Product Manager, Developer Experience

Artifact Registry 및 컨테이너 분석을 사용하여 컨테이너 워크로드를 최적화하고 보호하는 3가지 방법

* 본 아티클의 원문은 2022년 10월 5일 Google Cloud 블로그(영문)에 게재되었습니다.

사이버 범죄로 인한 기업의 피해액은 연간 6조 달러에 달하며, 그중 랜섬웨어로 인한 피해액만 200억 달러에 달합니다.1 공격 벡터의 주요 소스는 오픈소스 소프트웨어에 존재하는 취약점인데, 이러한 취약점은 유명한 프로젝트일수록 더 많이 발견됩니다. 2021년 기준 가장 인기 있는 오픈소스 프로젝트 버전의 상위 10%에 알려진 취약점이 포함될 가능성은 평균 29%에 달했습니다. 반면 나머지 90%의 프로젝트 버전에 알려진 취약점이 포함될 가능성은 6.5%에 불과합니다.2 Google은 오픈소스 소프트웨어를 활용할 때 부딪힐 수 있는 어려움을 잘 알고 있습니다. 지금까지 수십 년 동안 오픈소스 소프트웨어를 다뤄온 Google은 Google Cloud의 솔루션을 통해 고객에게 일부 권장사항을 제공하고 있습니다. 다음은 아티팩트 관리 플랫폼을 시작하고 활용하기 위한 간단한 세 가지 방법입니다.

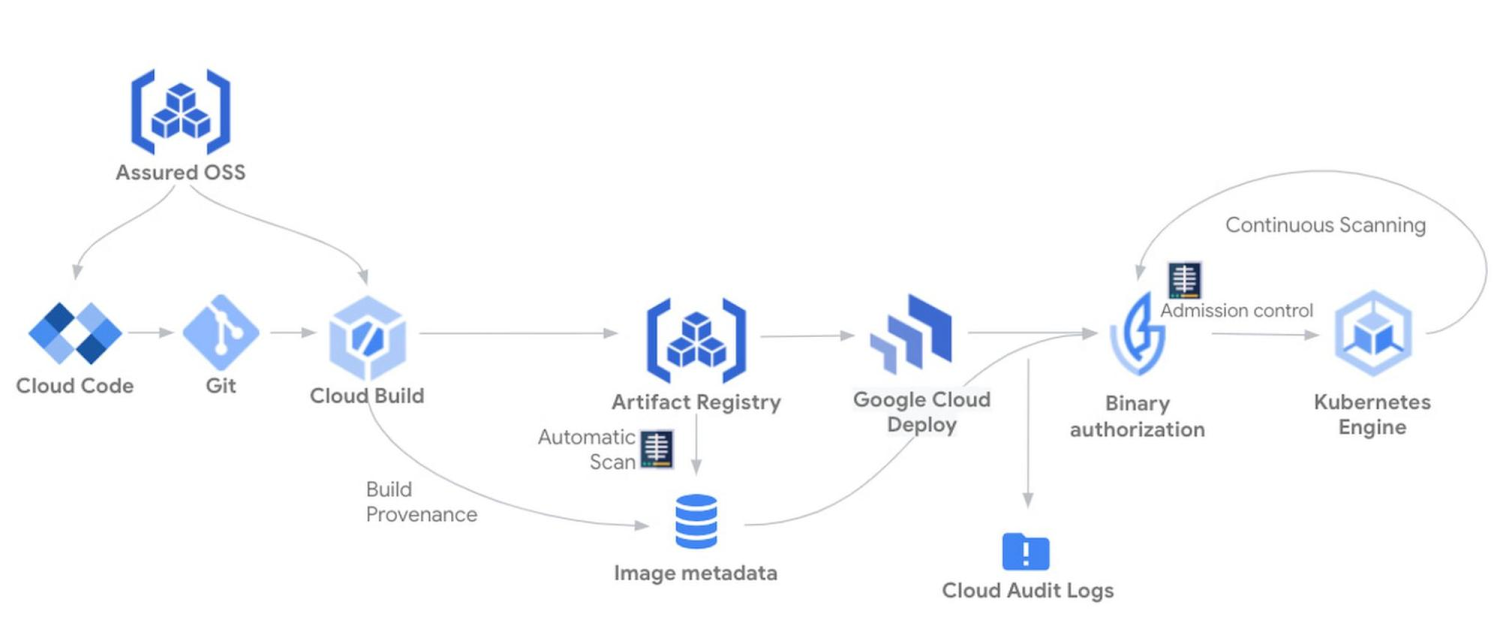

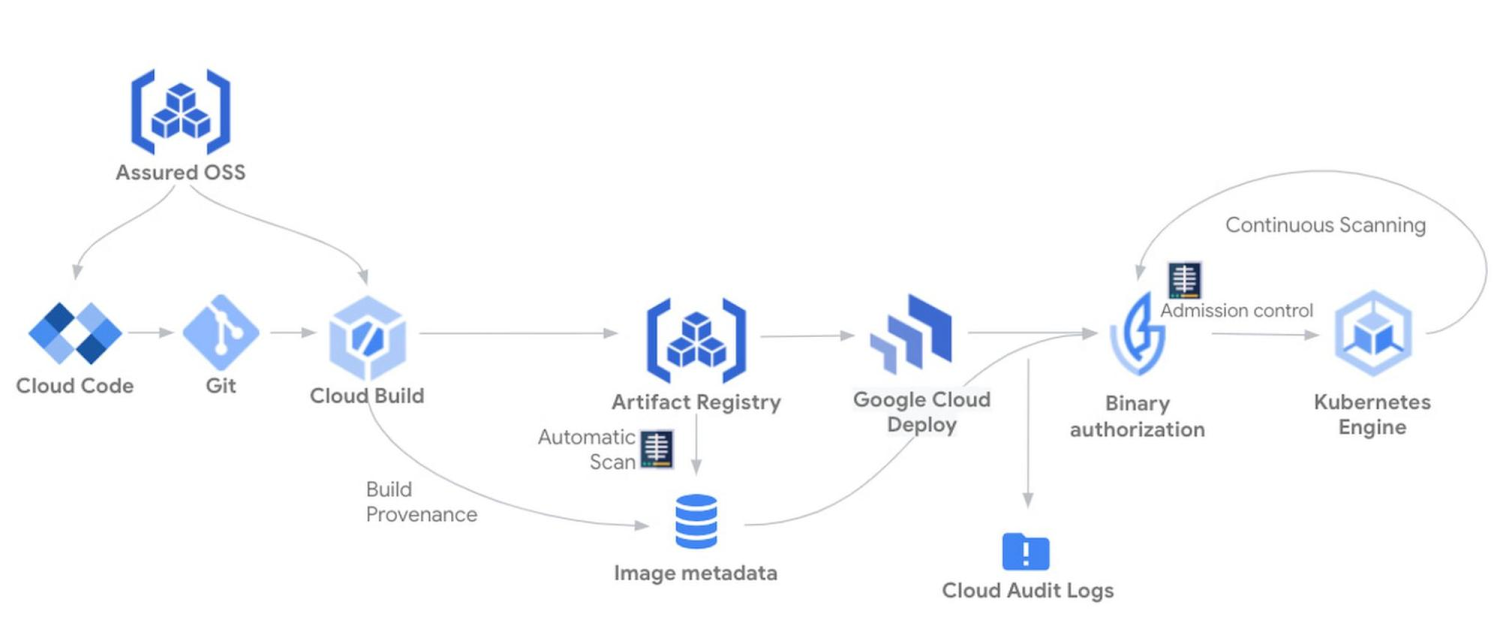

- Google Cloud 기반 레지스트리 솔루션 사용: Artifact Registry는 차세대 Container Registry이며 이미지 스토리지를 보호하고 최적화하는 데 적합한 옵션입니다. 중앙 집중식 관리가 가능하며 Google Cloud 런타임 및 DevOps 솔루션과 원활하게 통합되어 다양한 아티팩트를 저장할 수 있으므로 애플리케이션을 쉽게 빌드하고 배포할 수 있습니다.

- 원점 회귀로 심각한 취약점 조기 발견: Artifact Registry에서 컨테이너의 자동 스캔을 사용 설정하면 개발 프로세스 초기에 취약점을 감지할 수 있습니다. 자동 스캔 기능을 사용 설정하면 레지스트리에 푸시된 모든 이미지가 계속해서 증가하는 운영체제 및 언어 패키지 취약점을 감지하는 자동 스캔을 거치게 됩니다. 지속적 분석 기능은 이미지가 사용되는 동안 해당 이미지 관련 취약점 정보를 계속해서 업데이트합니다. 이 간단한 단계를 통해 개발 초기부터 보안을 고려할 수 있으며 운영 중인 애플리케이션의 심각한 취약점을 악의적인 행위자가 포착하기 전에 감지할 수 있습니다.

- GKE에 최적화된 간편한 배포: 저장소가 리전화되어 있어 이미지를 Google Cloud 런타임에 빠르고 쉽게 배포할 수 있습니다. 또한 이미지 스트리밍을 통해 GKE에서 실행되는 애플리케이션의 시작 지연 시간을 더욱 줄일 수 있습니다.

Google 기반 아티팩트 관리 솔루션은 IAM 및 Binary Authorization 등 다른 Google Cloud 서비스와 긴밀하게 통합됩니다. Artifact Registry와 함께 자동 스캔을 사용하는 것은 소프트웨어 개발 수명 주기의 보안 상태를 개선하는 중요한 한 걸음입니다.

이러한 Google Cloud 솔루션을 활용하면 컨테이너 워크로드를 최적화하고 조직이 개발 초기부터 보안을 고려하는 데 도움이 됩니다. Artifact Registry 및 자동 스캔 사용 설정에 대해 자세히 알아보세요.

해당 기능은 현재 사용 가능합니다.

1. Cyberwarfare In The C-Suite(최고 책임자의 사이버 전쟁)

2. State of the software supply chain 2021(2021년 소프트웨어 공급망 현황)