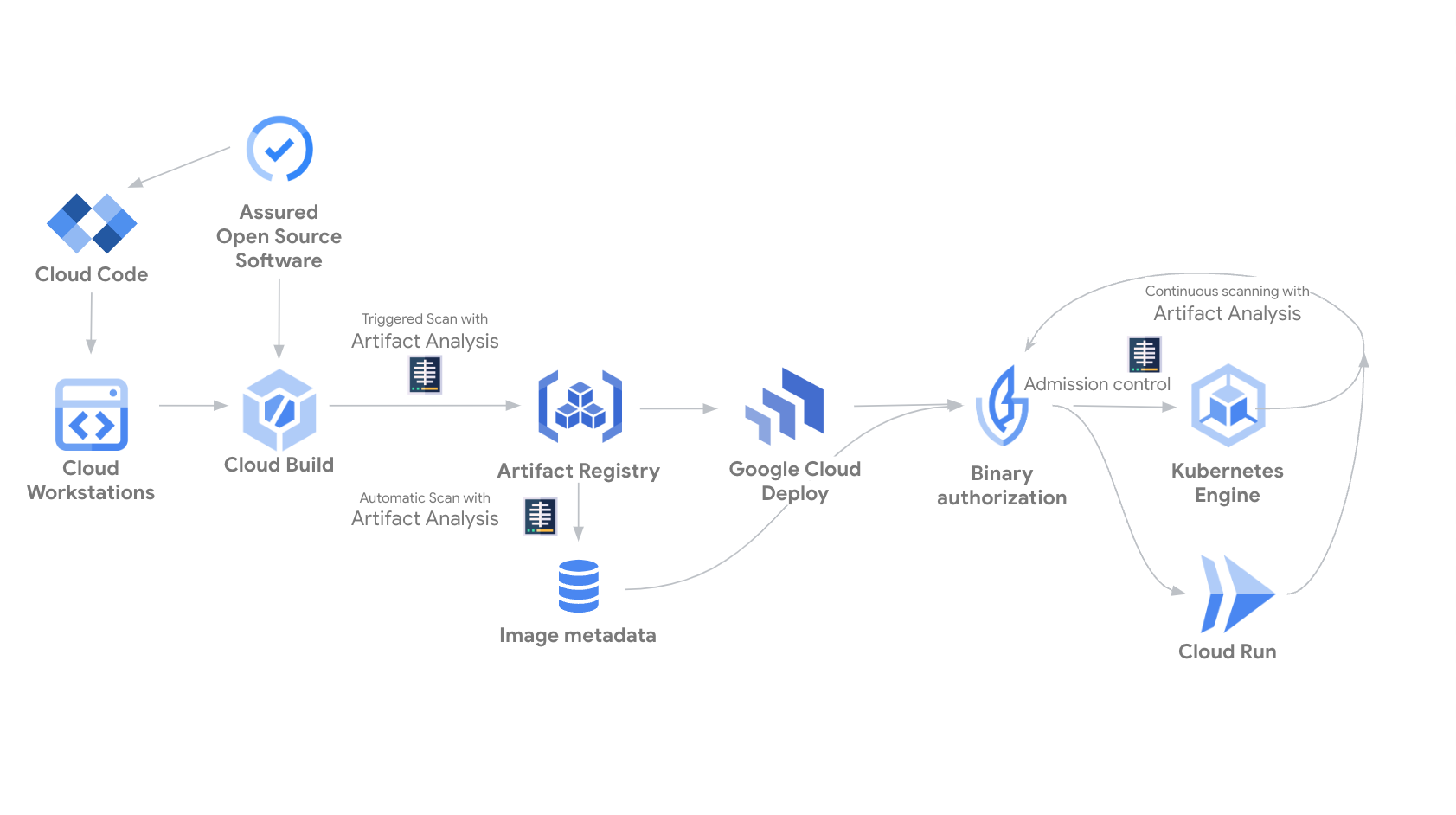

O Artifact Analysis é uma família de serviços que oferece análise de composição de software, armazenamento e recuperação de metadados. Seus pontos de detecção são integrados a vários produtos do Google Cloud, como o Artifact Registry e o Google Kubernetes Engine (GKE), para ativação rápida. O serviço funciona com os produtos próprios do Google Cloud e também permite armazenar informações de fontes de terceiros. Os serviços de verificação utilizam um armazenamento comum de vulnerabilidades para corresponder arquivos com vulnerabilidades conhecidas.

Esse serviço era conhecido como Container Analysis. O novo nome não muda os produtos ou as APIs atuais, mas reflete a maior variedade de recursos do produto além dos contêineres.

Figura 1. Diagrama que mostra o Artifact Analysis criando e interagindo com metadados nos ambientes de origem, build, armazenamento, implantação e ambiente de execução.

Verificação e análise

Verificação automática

- O processo de verificação é acionado automaticamente sempre que você envia uma nova imagem para o Artifact Registry ou o Container Registry (descontinuado). As informações sobre vulnerabilidade são atualizadas continuamente quando novas vulnerabilidades são descobertas. O Artifact Registry inclui a verificação de pacotes de linguagem do aplicativo. Para começar, ative a verificação automática.

Verificação de vulnerabilidades de carga de trabalho do GKE: nível padrão

- Como parte do painel de postura de segurança do GKE, a verificação de vulnerabilidades de carga de trabalho fornece a detecção de vulnerabilidades do SO da imagem de contêiner. A verificação é gratuita e pode ser ativada por cluster. Os resultados estão disponíveis no painel de postura de segurança.

Verificação de vulnerabilidades de carga de trabalho do GKE: insights avançados sobre vulnerabilidade

- Além da verificação básica do SO do contêiner, os usuários do GKE podem fazer upgrade para insights avançados sobre vulnerabilidade para aproveitar a detecção contínua de vulnerabilidades do pacote de idiomas. Ative esse recurso manualmente nos clusters. Depois disso, você vai receber resultados de vulnerabilidade do SO e do pacote de linguagens. Saiba mais sobre a verificação de vulnerabilidades em cargas de trabalho do GKE.

Verificação sob demanda

- Esse serviço não é contínuo. Você precisa executar um comando para iniciar manualmente a verificação. Os resultados da verificação ficam disponíveis até 48 horas após a conclusão dela. As informações de vulnerabilidade não são atualizadas após a conclusão da verificação. É possível verificar imagens armazenadas localmente sem precisar enviá-las para os ambientes de execução do Artifact Registry, do Container Registry ou do GKE primeiro. Para saber mais, consulte a verificação sob demanda.

Acessar metadados

O Artifact Analysis é um componente de infraestrutura do Google Cloud que permite armazenar e recuperar metadados estruturados para recursos do Google Cloud. Em várias fases do processo de lançamento, pessoas ou sistemas automatizados podem adicionar metadados que descrevem o resultado de uma atividade. Por exemplo, você pode adicionar metadados à sua imagem indicando que ela foi aprovada em um conjunto de testes de integração ou em uma verificação de vulnerabilidades.

Com o Artifact Analysis integrado ao pipeline de CI/CD, é possível tomar decisões com base nesses metadados. Por exemplo, é possível usar a autorização binária para criar políticas de implantação que permitam apenas implantações de imagens compatíveis de registros confiáveis.

O Artifact Analysis associa metadados a imagens por meio de observações e ocorrências. Para saber mais sobre esses conceitos, consulte a página de gerenciamento de metadados.

Se você estiver usando o Artifact Analysis com o Container Registry, as mesmas APIs Artifact Analysis e tópicos do Pub/Sub serão usados em ambos os produtos. No entanto, os recursos mais recentes do Artifact Analysis estão disponíveis apenas para o Artifact Registry. Saiba como fazer a transição do Container Registry para mais informações.

Para saber como usar o Artifact Analysis para gerenciamento de metadados e os custos do serviço opcional de verificação de vulnerabilidades, consulte a documentação do Artifact Analysis.