Google Cloud Armor Adaptive Protection membantu Anda melindungi aplikasi, situs, dan layanan Google Cloud dari serangan distributed denial of service (DDoS) L7 seperti HTTP flood dan aktivitas berbahaya lapisan 7 (level aplikasi) frekuensi tinggi lainnya. Perlindungan Adaptif membangun model machine learning yang melakukan hal berikut:

- Mendeteksi dan memperingatkan aktivitas anomali

- Membuat tanda tangan yang menjelaskan potensi serangan

- Buat aturan WAF Google Cloud Armor kustom untuk memblokir tanda tangan

Anda mengaktifkan atau menonaktifkan Perlindungan Adaptif berdasarkan kebijakan keamanan.

Pemberitahuan tentang traffic tidak wajar (potensi serangan), yang mencakup tanda tangan serangan, muncul di dasbor peristiwa Perlindungan Adaptif dengan log peristiwa yang dikirim ke Cloud Logging. Di sana, peristiwa tersebut dapat langsung dianalisis atau diteruskan ke log downstream atau alur kerja pemantauan peristiwa keamanan. Pemberitahuan potensi serangan juga dibuat sebagai temuan di Security Command Center.

Ketersediaan Perlindungan Adaptif

Notifikasi Perlindungan Adaptif Penuh hanya tersedia jika Anda berlangganan Google Cloud Armor Enterprise. Jika tidak, Anda hanya akan menerima notifikasi dasar, tanpa tanda tangan serangan atau kemampuan untuk men-deploy aturan yang disarankan.

Jika project Anda belum terdaftar di Cloud Armor Enterprise, baca Menggunakan Cloud Armor Enterprise untuk mendapatkan informasi tentang cara mendaftar.

Cloud Logging dan Cloud Monitoring

Karena penggunaan Perlindungan Adaptif secara efektif mengharuskan Anda untuk memahami cara kerja logging dan pemberitahuan di Google Cloud, sebaiknya Anda membiasakan diri dengan Cloud Logging, pemberitahuan, dan kebijakan pemberitahuan.

- Untuk informasi logging umum, lihat dokumentasi Cloud Logging.

- Untuk mengetahui informasi tentang pemberitahuan, lihat dokumentasi Cloud Monitoring.

- Untuk mengetahui informasi logging khusus Google Cloud Armor, lihat Menggunakan logging permintaan.

Mengonfigurasi dan menyesuaikan pemberitahuan

Anda dapat mengaktifkan Perlindungan Adaptif dalam project yang kebijakan keamanan Google Cloud Armor sudah melindungi aplikasi Anda. Jika Anda mengaktifkan Perlindungan Adaptif untuk kebijakan keamanan tertentu, Perlindungan Adaptif berlaku untuk semua layanan backend yang terkait dengan kebijakan keamanan.

Setelah Perlindungan Adaptif diaktifkan, ada periode pelatihan setidaknya satu jam sebelum Perlindungan Adaptif mengembangkan dasar pengukuran yang andal dan mulai memantau traffic dan menghasilkan pemberitahuan. Selama periode pelatihan, Perlindungan Adaptif membuat model traffic masuk dan pola penggunaan yang khusus untuk setiap layanan backend, sehingga perlindungan ini mengembangkan dasar pengukuran untuk setiap layanan backend. Setelah periode pelatihan berakhir, Anda akan menerima pemberitahuan real-time saat Perlindungan Adaptif mengidentifikasi anomali frekuensi tinggi atau volume tinggi dalam traffic yang diarahkan ke salah satu layanan backend yang terkait dengan kebijakan keamanan tersebut.

Anda dapat menyesuaikan notifikasi Perlindungan Adaptif berdasarkan beberapa metrik. Notifikasi yang dikirim ke Cloud Logging mencakup tingkat keyakinan, tanda tangan serangan, aturan yang disarankan, dan perkiraan tarif dasar pengukuran yang terpengaruh yang terkait dengan aturan yang disarankan.

- Tingkat keyakinan menunjukkan keyakinan dengan model Perlindungan Adaptif yang memprediksi bahwa perubahan yang diamati dalam pola traffic adalah anomali.

- Tarif dasar pengukuran yang terpengaruh yang terkait dengan aturan yang disarankan mewakili persentase traffic dasar yang ada yang tertangkap oleh aturan. Tersedia dua tarif. Yang pertama adalah persentase yang sesuai dengan traffic ke layanan backend tertentu yang sedang diserang. Yang kedua adalah persentase yang sesuai dengan semua traffic yang melewati kebijakan keamanan, termasuk semua target layanan backend yang dikonfigurasi (bukan hanya target layanan yang diserang).

Anda dapat memfilter pemberitahuan di Cloud Logging berdasarkan tingkat keyakinan atau tarif dasar pengukuran yang terpengaruh, atau keduanya. Untuk mengetahui informasi selengkapnya tentang cara menyesuaikan pemberitahuan, lihat Mengelola kebijakan pemberitahuan.

Perlindungan Adaptif bertujuan untuk melindungi layanan backend dari serangan DDoS Lapisan 7 volume tinggi. Dalam skenario berikut, permintaan tidak dihitung di Perlindungan Adaptif:

- Permintaan langsung disalurkan dari Cloud CDN

- Permintaan ditolak oleh kebijakan keamanan Google Cloud Armor

Model terperinci

Secara default, Perlindungan Adaptif mendeteksi serangan dan menyarankan mitigasi berdasarkan traffic standar yang diarahkan ke setiap layanan backend. Artinya, backend di balik layanan backend dapat kelebihan beban, tetapi Perlindungan Adaptif tidak mengambil tindakan karena traffic serangan tidak anomali dengan layanan backend.

Fitur model terperinci memungkinkan Anda mengonfigurasi host atau jalur tertentu sebagai unit terperinci yang dianalisis oleh Perlindungan Adaptif. Saat Anda menggunakan model terperinci, mitigasi yang disarankan oleh Perlindungan Adaptif memfilter traffic berdasarkan host atau awalan jalur URL yang cocok, sehingga membantu mengurangi positif palsu. Setiap host atau jalur ini disebut unit traffic terperinci.

Tanda tangan serangan yang diidentifikasi hanya menargetkan traffic serangan yang masuk ke unit traffic terperinci; namun, pemfilteran masih berlaku untuk semua permintaan yang cocok dengan aturan yang di-deploy, seperti tanpa konfigurasi terperinci. Misalnya, jika Anda ingin aturan yang di-deploy secara otomatis hanya cocok dengan unit terperinci traffic tertentu, pertimbangkan untuk menggunakan kondisi pencocokan seperti evaluateAdaptiveProtectionAutoDeploy() && request.headers['host'] == ... && request.path == ....

Selain awalan jalur host dan URL, Anda dapat mengonfigurasi nilai minimum pemberitahuan berdasarkan beberapa atau semua opsi berikut. Anda dapat menerapkan nilai minimum ini ke unit traffic terperinci atau ke layanan backend secara keseluruhan, kecuali untuk nilai minimum beban yang hanya dapat diterapkan ke layanan backend:

- Muatan: Beban maksimum untuk layanan backend, sesuai dengan Load Balancer Aplikasi yang dikonfigurasi. Opsi ini tidak tersedia untuk unit traffic terperinci dan tidak tersedia untuk backend serverless seperti Cloud Run, Cloud Functions, atau backend origin eksternal.

- Kueri absolut per detik (QPS): Jumlah traffic puncak, dalam kueri per detik, yang diterima oleh layanan backend atau unit traffic.

- Relatif terhadap QPS dasar: Beberapa dari rata-rata volume traffic dasar

jangka panjang. Misalnya, nilai

2mewakili QPS dua kali lipat dari volume traffic dasar.

Untuk mengetahui informasi selengkapnya tentang cara mengonfigurasi model terperinci, lihat Mengonfigurasi Perlindungan Adaptif Google Cloud Armor.

Menggunakan dan menafsirkan notifikasi

Segera setelah mendeteksi dugaan serangan, Perlindungan Adaptif akan membuat peristiwa di dasbor peristiwa Perlindungan Adaptif dan membuat item log di Cloud Logging. Pemberitahuan ada dalam payload JSON item log. Item log dibuat pada resource Network Security Policy di Cloud Logging. Pesan log ini mengidentifikasi layanan backend yang sedang diserang dan menyertakan skor keyakinan yang menunjukkan seberapa kuat Perlindungan Adaptif menilai perubahan pola traffic yang diidentifikasi sebagai anomali. Pesan log juga menyertakan tanda tangan serangan yang menggambarkan karakteristik traffic serangan, beserta aturan Google Cloud Armor yang disarankan yang dapat Anda terapkan untuk memitigasi serangan.

Memahami tanda tangan serangan

Notifikasi Perlindungan Adaptif menyertakan tanda tangan serangan, yang merupakan deskripsi atribut traffic dari potensi serangan. Anda menggunakan tanda tangan tersebut untuk mengidentifikasi dan berpotensi memblokir serangan. Tanda tangan tersebut memiliki dua bentuk: tabel yang dapat dibaca pengguna dan sebagai aturan WAF Google Cloud Armor yang telah dibuat sebelumnya yang dapat Anda deploy dalam kebijakan keamanan yang relevan. Jika Anda tidak berlangganan Cloud Armor Enterprise, Attack signature tidak termasuk dalam pemberitahuan dasar.

Tanda tangan tersebut terdiri dari sekumpulan atribut, seperti alamat IP sumber, wilayah geografis, cookie, agen pengguna, perujuk, dan header permintaan HTTP lainnya, serta kumpulan nilai untuk atribut tersebut yang dianggap terkait dengan potensi traffic serangan. Kumpulan atribut ini tidak dapat dikonfigurasi oleh pengguna. Nilai atribut bergantung pada nilai dalam traffic masuk ke layanan backend Anda.

Untuk setiap nilai atribut yang dipercaya oleh Perlindungan Adaptif menunjukkan potensi serangan, Perlindungan Adaptif mencantumkan hal berikut:

- Kemungkinan serangan

- Proporsi atribut dalam serangan, yang merupakan persentase traffic serangan potensial yang memiliki nilai ini pada saat serangan terdeteksi

- Proporsi atribut pada dasar pengukuran, yang merupakan persentase traffic dasar pengukuran yang memiliki nilai atribut ini pada saat serangan terdeteksi

Spesifikasi entri Cloud Logging berisi detail informasi di setiap pemberitahuan.

Berikut adalah contoh tabel yang dapat dibaca pengguna dan berisi tanda tangan potensi serangan:

| Nama atribut | Nilai | Jenis pencocokan | Kemungkinan serangan | Proporsi dalam serangan | Proporsi pada garis dasar |

|---|---|---|---|---|---|

UserAgent |

"foo" | Pencocokan persis | 0,7 | 0,85 | 0.12 |

UserAgent |

"bar" | Pencocokan persis | 0,6 | 0,7 | 0,4 |

| IP sumber | "a.b.c.d" | Pencocokan persis | 0,95 | 0,1 | 0,01 |

| IP sumber | a.b.c.e | Pencocokan persis | 0,95 | 0,1 | 0,01 |

| IP sumber | a.b.c.f | Pencocokan persis | 0,05 | 0,1 | 0,1 |

RegionCode |

Inggris Raya | Pencocokan persis | 0,64 | 0,3 | 0,1 |

RegionCode |

IN | Pencocokan persis | 0,25 | 0,2 | 0,3 |

RequestUri |

/urlpart | {i>Substring<i} | 0,7 | 0,85 | 0.12 |

Pemberitahuan Perlindungan Adaptif dan log peristiwa Cloud Logging yang relevan berisi hal berikut:

- ID notifikasi unik, atau

alertID, yang digunakan untuk merujuk ke notifikasi tertentu saat melaporkan masukan pengguna (selengkapnya di bawah) - Layanan backend yang sedang diserang, atau

backendService - Skor keyakinan, atau

confidence, yang merupakan angka antara 0 dan 1 yang menunjukkan seberapa kuat sistem Perlindungan Adaptif menilai peristiwa yang terdeteksi sebagai serangan berbahaya

Anda juga akan menerima serangkaian tanda tangan dan aturan yang menandai

serangan yang terdeteksi. Secara khusus, kumpulan tersebut menyediakan daftar headerSignatures,

yang masing-masing sesuai dengan satu header HTTP dan berisi daftar significantValues

untuk header tertentu. Setiap nilai yang signifikan adalah nilai header yang diamati atau substring-nya.

Berikut adalah contoh tanda tangan:

...

headerSignatures: [

0: {

name: "Referer"

significantValues: [

0: {

attackLikelihood: 0.95

matchType: "MATCH_TYPE_EQUALS"

proportionInAttack: 0.6

proportionInBaseline: 0.01

value: "foo.attacker.com"

}

]

}

...

Pemberitahuan ini menunjukkan bahwa nilai foo.attacker.com di header Referer penting dalam mencirikan serangan. Lebih khusus lagi, 60% traffic serangan (proportionInAttack) memiliki nilai Referer ini dan hanya 1% traffic dasar di antara semua traffic (proportionInBaseline) yang memiliki nilai Referer yang sama. Selain itu, di antara semua traffic yang cocok dengan nilai Referer ini, 95%-nya adalah traffic

serangan (attackLikelihood).

Nilai ini menunjukkan bahwa jika Anda memblokir semua permintaan dengan foo.attacker.com

di kolom header Referer, Anda akan berhasil memblokir 60% serangan

dan juga 1% traffic dasar.

Properti matchType menentukan hubungan antara atribut dalam traffic serangan dan nilai signifikan. Saluran biru tersebut dapat berupa

MATCH_TYPE_CONTAINS atau MATCH_TYPE_EQUALS.

Tanda tangan berikutnya cocok dengan traffic dengan substring /api? dalam URI permintaan:

...

headerSignatures: [

0: {

name: "RequestUri"

significantValues: [

0: {

attackLikelihood: 0.95

matchType: "MATCH_TYPE_CONTAINS"

proportionInAttack: 0.9

proportionInBaseline: 0.01

value: "/api?"

}

]

}

...

Men-deploy aturan yang disarankan

Notifikasi Perlindungan Adaptif juga menyediakan aturan Google Cloud Armor yang disarankan, yang dinyatakan dalam bahasa aturan kustom. Aturan ini dapat digunakan untuk membuat aturan dalam kebijakan keamanan Google Cloud Armor untuk memitigasi serangan. Selain tanda tangan, pemberitahuan tersebut menyertakan rasio traffic dasar yang terpengaruh untuk membantu Anda mengevaluasi dampak deployment aturan. Tingkat traffic dasar yang terpengaruh adalah proyeksi proporsi traffic dasar yang cocok dengan tanda tangan serangan yang diidentifikasi oleh Adaptive Protection. Jika Anda tidak berlangganan Cloud Armor Enterprise, notifikasi dasar yang dikirim oleh Perlindungan Adaptif tidak menyertakan aturan Google Cloud Armor yang disarankan yang dapat Anda terapkan.

Anda dapat menemukan beberapa tanda tangan pemberitahuan serta tarif dasar pengukuran yang terpengaruh dalam pesan log yang dikirim ke Cloud Logging. Contoh berikut adalah payload JSON dari contoh pemberitahuan bersama dengan label resource tempat Anda dapat memfilter log.

...

jsonPayload: {

alertId: "11275630857957031521"

backendService: "test-service"

confidence: 0.71828485

headerSignatures: [

0: {

name: "RequestUri"

significantValues: [

0: {

attackLikelihood: 0.88

matchType: "MATCH_TYPE_EQUALS"

proportionInAttack: 0.85

proportionInBaseline: 0.01

value: "/"

}

]

}

1: {

name: "RegionCode"

significantValues: [

0: {

attackLikelihood: 0.08

matchType: "MATCH_TYPE_EQUALS"

proportionInAttack: 0.17

proportionInBaseline: 0.28

value: "US"

}

1: {

attackLikelihood: 0.68

matchType: "MATCH_TYPE_EQUALS"

proportionInAttack: 0.09

proportionInBaseline: 0.01

value: "DE"

}

2: {

attackLikelihood: 0.74

matchType: "MATCH_TYPE_EQUALS"

proportionInAttack: 0.05

proportionInBaseline: 0

value: "MD"

}

]

}

2: {

name: "UserAgent"

significantValues: [

0: {

attackLikelihood: 0.92

matchType: "MATCH_TYPE_EQUALS"

proportionInAttack: 0.85

proportionInBaseline: 0

value: "Unusual browser"

}

1: {

attackLikelihood: 0.87

proportionInAttack: 0.7

proportionInBaseline: 0.1

missing: true

}

]

}

]

suggestedRule: [

0: {

action: "DENY"

evaluation: {

impactedAttackProportion: 0.95

impactedBaselineProportion: 0.001

impactedBaselinePolicyProportion: 0.001

}

expression: "evaluateAdaptiveProtection('11275630857957031521')"

}

]

ruleStatus: RULE_GENERATED

attackSize: 5000

}

resource: {

type: "network_security_policy",

labels: {

project_id: "your-project",

policy_name: "your-security-policy-name"

}

},

}

}

...

Anda dapat men-deploy aturan yang disarankan dengan menyalin ekspresi CEL dari tanda tangan aturan dan menempelkan ekspresi ke kondisi kecocokan dari aturan yang baru dibuat, atau dengan mengklik tombol Apply pada dasbor Perlindungan Adaptif di UI Google Cloud Armor.

Untuk men-deploy aturan, Anda membuat aturan baru dalam kebijakan keamanan Google Cloud Armor yang melindungi layanan backend yang ditargetkan yang diidentifikasi oleh pemberitahuan.

Selanjutnya, selama konfigurasi aturan, salin dan tempel ekspresi CEL dari pemberitahuan ke kolom Kondisi pencocokan aturan dan tetapkan tindakan aturan ke deny. Pada contoh di atas, Anda menyalin ekspresi evaluateAdaptiveProtection('11275630857957031521') dari bagian suggestedRule pemberitahuan.

Sebaiknya deploy aturan lebih dahulu dalam mode pratinjau agar dapat mengevaluasi dampak aturan terhadap traffic produksi. Saat Anda melakukannya, Google Cloud Armor akan mencatat tindakan dan traffic terkait ke dalam log setiap kali aturan dipicu, tetapi tidak ada tindakan yang diambil pada traffic yang cocok.

Selain itu, jika kebijakan keamanan Anda dipasang ke beberapa layanan backend, perhatikan apakah efek aturan baru memiliki efek yang tidak diinginkan di salah satu layanan backend. Jika hal ini terjadi, konfigurasikan kebijakan keamanan baru untuk mengurangi efek yang tidak diinginkan, dan lampirkan ke layanan backend yang benar.

Sebaiknya tetapkan prioritas untuk aturan baru lebih tinggi daripada aturan apa pun dengan tindakan yang ditetapkan untuk diizinkan. Hal ini karena, untuk memproyeksikan dampak dan memiliki efek maksimal dalam memitigasi serangan, aturan harus di-deploy di posisi prioritas logis tertinggi untuk memastikan bahwa semua traffic yang cocok diblokir oleh aturan. Aturan dalam kebijakan keamanan Google Cloud Armor dievaluasi berdasarkan urutan prioritas, dengan evaluasi yang dihentikan setelah aturan pertama yang cocok dipicu dan tindakan aturan yang terkait dilakukan. Jika Anda perlu memberikan pengecualian untuk beberapa traffic atau klien tertentu dari aturan ini, aturan "izinkan" dapat dibuat dengan prioritas yang lebih tinggi, yaitu dengan nilai numerik yang lebih rendah. Untuk mengetahui informasi selengkapnya tentang prioritas aturan, lihat Urutan evaluasi aturan.

Men-deploy aturan yang disarankan secara otomatis

Anda juga dapat mengonfigurasi Perlindungan Adaptif untuk otomatis men-deploy aturan yang

disarankan. Untuk mengaktifkan deployment aturan otomatis, buat aturan placeholder dengan prioritas dan tindakan pilihan Anda menggunakan ekspresi evaluateAdaptiveProtectionAutoDeploy() dalam kondisi pencocokan. Aturan ini

bernilai true untuk permintaan yang diidentifikasi oleh Perlindungan Adaptif sebagai

traffic serangan, dan Google Cloud Armor menerapkan tindakan ini pada permintaan

serangan. Semua jenis tindakan Google Cloud Armor, seperti allow, deny, throttle, dan redirect didukung. Selain itu, Anda dapat menggunakan mode pratinjau untuk mencatat log bahwa aturan dipicu, tanpa melakukan tindakan yang dikonfigurasi.

Jika Anda menggunakan proxy upstream di depan Load Balancer Aplikasi eksternal, seperti CDN pihak ketiga, sebaiknya konfigurasikan kolom userIpRequestHeaders untuk mengizinkan alamat IP (atau rentang alamat IP) penyedia Anda. Hal ini

akan mencegah Perlindungan Adaptif salah mengidentifikasi alamat IP sumber

proxy sebagai berpartisipasi dalam serangan. Sebagai gantinya, sistem akan melihat kolom yang dikonfigurasi pengguna untuk alamat IP sumber traffic sebelum tiba di proxy.

Untuk mengetahui informasi selengkapnya tentang mengonfigurasi deployment aturan otomatis, lihat Men-deploy aturan yang disarankan Perlindungan Adaptif secara otomatis.

Status aturan

Jika tidak ada aturan yang ditampilkan saat Anda mencoba men-deploy aturan yang disarankan, Anda dapat menggunakan kolom ruleStatus untuk menentukan penyebabnya.

] ruleStatus: RULE_GENERATED attackSize: 5000 }

Tabel berikut menjelaskan kemungkinan nilai kolom dan artinya.

| Status aturan | Deskripsi |

|---|---|

| RULE_GENERATED | Aturan yang dapat digunakan dibuat secara normal. |

| BASELINE_TOO_RECENT | Waktu tidak cukup untuk mengumpulkan traffic dasar yang andal. Perlu waktu hingga satu jam untuk membuat aturan. |

| NO_SIGNIFICANT_VALUE_DETECTED | Tidak ada {i>header<i} yang memiliki nilai signifikan yang terkait dengan lalu lintas serangan, sehingga tidak ada aturan yang dapat dibuat. |

| NO_USABLE_RULE_FOUND | Aturan yang dapat digunakan tidak dapat dibuat. |

| ERROR | Terjadi error yang tidak ditentukan saat membuat aturan. |

Error pemantauan, masukan, dan pelaporan peristiwa

Anda memerlukan izin berikut untuk melihat atau berinteraksi dengan dasbor Perlindungan Adaptif.

compute.securityPolicies.listcompute.backendServices.listlogging.logEntries.list

Setelah mengaktifkan Perlindungan Adaptif pada kebijakan keamanan Google Cloud Armor, Anda dapat melihat halaman berikut di bagian panel Keamanan Jaringan > Google Cloud Armor. Halaman ini menampilkan volume traffic dari waktu ke waktu untuk kebijakan keamanan dan layanan backend yang dipilih, serta durasi yang dipilih. Setiap instance potensi serangan yang diingatkan oleh Perlindungan Adaptif akan dianotasikan pada grafik dan tercantum di bawah grafik. Saat Anda mengklik peristiwa serangan tertentu, jendela samping akan ditampilkan dengan tanda tangan serangan dan aturan yang disarankan dalam format tabel. Informasi ini sama dengan yang ada dalam entri log Cloud Logging yang dijelaskan dalam spesifikasi entri Cloud Logging. Klik tombol Apply untuk menambahkan aturan yang disarankan ke kebijakan keamanan yang sama.

Tidak semua temuan Perlindungan Adaptif dianggap sebagai serangan, mengingat konteks unik dan faktor lingkungan layanan backend yang dilindungi. Jika mengetahui bahwa potensi serangan yang dijelaskan oleh pemberitahuan tersebut adalah perilaku normal atau yang dapat diterima, Anda dapat melaporkan error peristiwa untuk membantu melatih model Perlindungan Adaptif. Di samping setiap peristiwa serangan yang tercantum di bawah grafik, ada tombol yang menampilkan jendela interaktif yang memungkinkan Anda melaporkan error peristiwa dengan konteks opsional. Melaporkan error peristiwa membantu mengurangi kemungkinan error serupa terjadi pada masa mendatang. Seiring waktu, tindakan ini akan meningkatkan akurasi Perlindungan Adaptif.

Pemantauan, pemberitahuan, dan logging

Telemetri Perlindungan Adaptif dikirim ke Cloud Logging serta Security Command Center. Pesan log Perlindungan Adaptif yang dikirim ke Cloud Logging dijelaskan di bagian sebelumnya dalam dokumen ini. Entri log dibuat setiap kali Perlindungan Adaptif mendeteksi potensi serangan dan setiap entri berisi skor keyakinan yang menjelaskan seberapa yakin model bahwa traffic yang diamati adalah anomali. Untuk menyesuaikan pemberitahuan, kebijakan pemberitahuan dapat dikonfigurasi di Cloud Logging untuk memicu pemberitahuan hanya saat pesan log Perlindungan Adaptif memiliki skor keyakinan di atas nilai minimum yang ditentukan pengguna. Sebaiknya mulai dengan nilai minimum yang rendah, dengan keyakinan > 0,5, untuk menghindari peringatan potensi serangan yang hilang. Nilai minimum keyakinan dalam kebijakan pemberitahuan dapat ditingkatkan dari waktu ke waktu jika pemberitahuan memiliki rasio dasar pengukuran terpengaruh yang tidak dapat diterima.

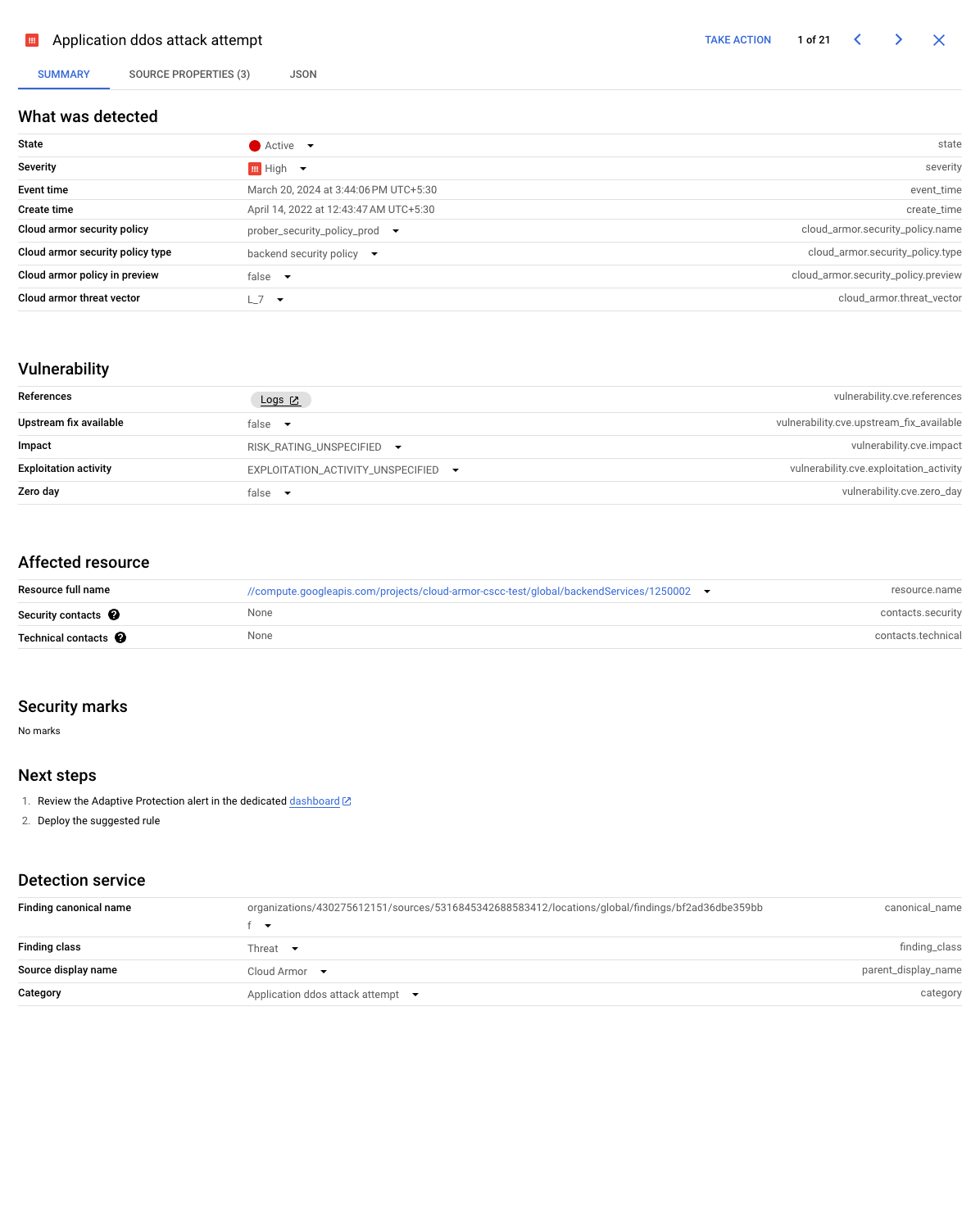

Dasbor Security Command Center juga berisi temuan dari Perlindungan Adaptif. Serangan ini ada di kartu Google Cloud Armor dalam kategori Serangan DDoS Aplikasi. Setiap temuan mencakup detail layanan, keyakinan serangan, tanda tangan yang terkait dengan serangan, dan link ke pemberitahuan tertentu di dasbor Perlindungan Adaptif. Screenshot berikut adalah contoh upaya penemuan serangan DDoS aplikasi:

Spesifikasi entri Cloud Logging

Pemberitahuan Perlindungan Adaptif yang dikirim ke Cloud Logging terdiri dari entri log yang berisi elemen berikut:

- Keyakinan pemberitahuan: Keyakinan Perlindungan Adaptif bahwa peristiwa yang diamati adalah serangan.

- Di-deploy secara otomatis: Boolean yang menunjukkan apakah pertahanan otomatis dipicu.

- Tanda serangan

- Nama atribut: Nama atribut yang cocok dengan

Valuedi bawah, seperti nama header permintaan tertentu atau asal geografis. - Nilai: Nilai yang cocok dengan atribut dalam traffic berbahaya.

- Jenis pencocokan: Hubungan antara

Valuedan atribut dalam traffic serangan. Nilainya sama dengan atau substring atribut dalam traffic serangan. - Kemungkinan serangan: Kemungkinan bahwa permintaan tertentu berbahaya, mengingat

atribut yang relevan dari permintaan ini cocok dengan

Value. - Proporsi dalam serangan: Persentase potensi traffic serangan yang cocok dengan

Value. - Proporsi pada dasar pengukuran: Persentase traffic dasar pengukuran normal yang cocok dengan

Value.

- Nama atribut: Nama atribut yang cocok dengan

- Aturan yang disarankan

- Kondisi pencocokan: Ekspresi yang akan digunakan dalam kondisi pencocokan aturan untuk mengidentifikasi traffic berbahaya.

- Rasio dasar pengukuran yang terpengaruh: Persentase traffic yang baik yang diproyeksikan ke layanan backend tertentu yang terkena serangan yang ditangkap oleh aturan yang disarankan.

- Rasio dasar pengukuran yang terpengaruh di seluruh kebijakan: Persentase yang diproyeksikan dari traffic yang baik ke semua layanan backend dalam kebijakan keamanan yang sama yang ditangkap oleh aturan yang disarankan.

- Tingkat serangan yang terpengaruh: Persentase yang diproyeksikan dari traffic serangan yang ditangkap oleh aturan yang disarankan.

- Status aturan: Detail tambahan tentang pembuatan aturan.

Ringkasan dan privasi machine learning

- Data pelatihan dan data deteksi

- Perlindungan Adaptif membangun beberapa model untuk mendeteksi potensi serangan dan mengidentifikasi tanda tangannya. Sinyal yang digunakan oleh model ini untuk menentukan apakah serangan sedang berlangsung berasal dari metadata yang diamati dari traffic permintaan masuk dari project Anda. Metadata tersebut mencakup: alamat IP sumber, geografi sumber, dan nilai beberapa header permintaan HTTP.

- Fitur aktual yang digunakan oleh model adalah properti statistik turunan dari sinyal yang disebutkan di atas. Artinya, data pelatihan untuk model tidak menyertakan nilai sebenarnya dari metadata apa pun, seperti alamat IP dan/atau nilai header permintaan.

- Serangkaian model deteksi umum, yang dilatih dengan hanya data buatan, akan dibagikan kepada semua pelanggan, untuk menentukan apakah sedang terjadi serangan, saat Perlindungan Adaptif pertama kali diaktifkan. Setelah Anda melaporkan peristiwa serangan palsu dan model diperbarui menggunakan sinyal traffic khusus dari project Anda, model ini bersifat lokal untuk project Anda dan tidak digunakan untuk pelanggan lain.

- Data pembuatan tanda tangan

- Setelah menentukan bahwa potensi serangan sedang terjadi, Perlindungan Adaptif menghasilkan tanda tangan serangan yang efektif untuk membantu target memitigasi serangan dengan cepat. Untuk mencapai hal di atas, setelah Anda mengaktifkan Perlindungan Adaptif pada kebijakan keamanan, metrik traffic dan meminta metadata ke layanan backend (terkait dengan kebijakan keamanan) akan terus direkam untuk mempelajari karakteristik traffic dasar.

- Karena Perlindungan Adaptif perlu mempelajari traffic dasar, Perlindungan Adaptif mungkin memerlukan waktu hingga satu jam sebelum membuat aturan untuk memitigasi potensi serangan.

Langkah selanjutnya

- Pelajari kasus penggunaan umum untuk Perlindungan Adaptif

- Pelajari fitur di tingkat Cloud Armor Enterprise

- Pelajari cara mengaktifkan Cloud Armor Enterprise